ステルス性の高い新たなLinuxマルウェア「シキテガ」についてサイバーセキュリティ会社が解説

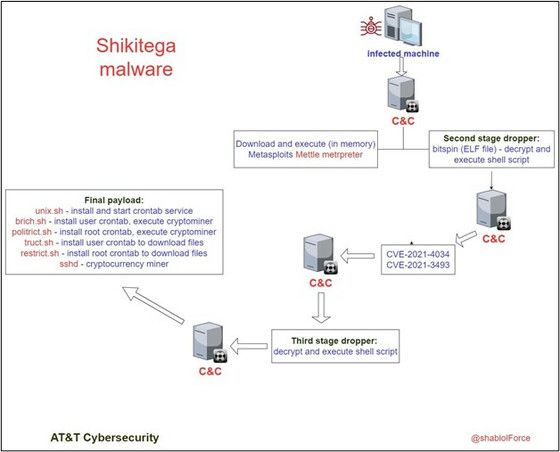

サイバーセキュリティ会社のAT&T Alien Labsの研究者が、従来のサーバーと小型のIoT(モノのインターネット)デバイスの両方に感染する、ステルス性と巧妙さに優れた新種のLinuxマルウェアを明らかにしました。AT&T Alien Labsは、研究者が「シキテガ」と名付けたこのマルウェアが検出されにくい仕組みなど、その脅威について解説しています。

Shikitega - New stealthy malware targeting Linux | AT&T Alien Labs

https://cybersecurity.att.com/blogs/labs-research/shikitega-new-stealthy-malware-targeting-linux

New Linux malware combines unusual stealth with a full suite of capabilities | Ars Technica

https://arstechnica.com/information-technology/2022/09/new-linux-malware-combines-unusual-stealth-with-a-full-suite-of-capabilities/

New Linux malware evades detection using multi-stage deployment

https://www.bleepingcomputer.com/news/security/new-linux-malware-evades-detection-using-multi-stage-deployment/

研究者によると、シキテガが検出されにくい原因は主に2点あります。まず、感染時に毎回異なる暗号鍵で自身を暗号化するポリモーフィック型マルウェアである点。これにより、既知のウイルスを感染が疑われるファイルなどと照合するパターンマッチングを用いた検出ができなくなります。また、正規のクラウドサービスを悪用して踏み台となるC2サーバーをホストするため、発信元を特定することが困難になっているそうです。

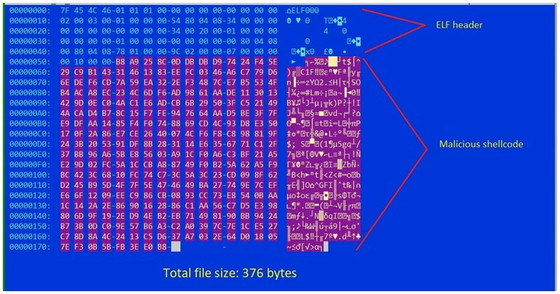

シキテガの不正なコードを含むファイルを作成して投下する主要なドロッパーは非常に小さく、わずか376バイトの実行可能ファイルとなっています。最初に配信された単純なモジュールは、各リンクが前のリンクの一部に応答して次のリンクをダウンロードして実行する、多段階の感染チェーンが組み合わさってエンコーディングが行われます。この配信の際にポリモーフィックエンコーダーが用いられることで、マルウェアの詳細を捉えにくくなっています。

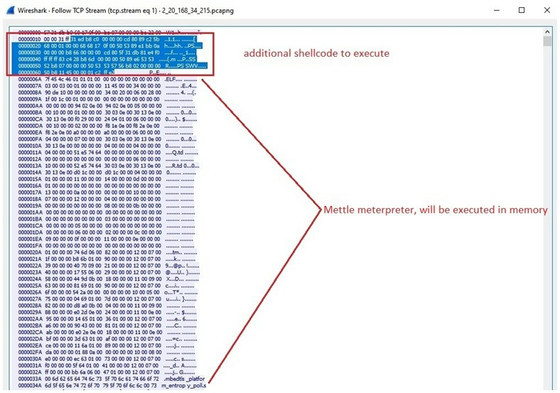

シキテガのC2サーバーは、ターゲットのマシンがプログラムの動作を実行するシェルコマンドで応答します。このように、PCのメモリ内でコマンドが実行されるため、PCのウイルス対策保護による検出が困難になり、ステルス性がさらに高まるとのこと。

シキテガのマルウェアとしての目的は明確ではないものの、暗号通貨をマイニングするためのソフトウェアを送りこむことが一つの目的だと研究者は考えています。ただ、それに加えてウェブカメラの制御や資格情報の盗用なども同時に行われており、マイニングがマルウェアの唯一の機能ではなく、他に最終的な目的があることも懸念されています。

AT&T Alien Labsの研究チームは、2022年からLinuxのマルウェアが急激に増加していることを報告しており、システム管理者に対し「利用可能なセキュリティアップデートを適用し、すべてのエンドポイントで脅威を継続的に監視するEDRを使用し、最も重要なデータを定期的にバックアップしてください」とアドバイスしています。

・関連記事

AppleがiPhoneやMac向けのセキュリティアップデートをリリース、すでにハッキングに悪用された可能性も - GIGAZINE

高度な機能を安価で提供しサイバー攻撃者の助けになるプラットフォーム「Dark Utilities」 - GIGAZINE

Linuxカーネルに特権昇格可能な重大な脆弱性が発見される、Android端末にも影響あり - GIGAZINE

マインクラフトはサイバー犯罪者にも断トツ人気 - GIGAZINE

Discordのボットを悪用するマルウェアが登場 - GIGAZINE

・関連コンテンツ