ロック画面に入力するPINコードを変更してスマホを人質に約6万円を要求するランサムウェアが感染拡大中

by Ervins Strauhmanis

パッチのアップデートを装うことで、ユーザーの気づかないうちにマルウェアが管理者権限を取得し、PINコードを勝手に変更した上で端末をロック、「違法ポルノを閲覧・所持していた」として500ドル(約6万円)を請求する、という極悪マルウェアがAndroid端末の間で広まっています。

Aggressive Android ransomware spreading in the USA

http://www.welivesecurity.com/2015/09/10/aggressive-android-ransomware-spreading-in-the-usa/

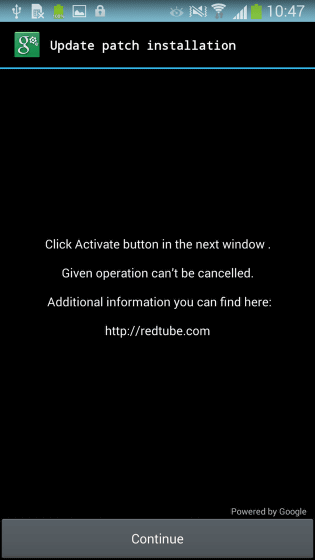

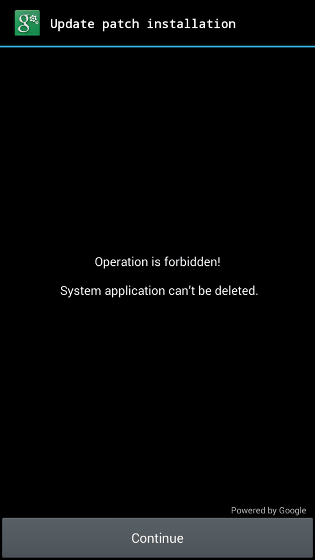

新たに報告されたマルウェアは「Android/Lockerpin.A」というもの。アプリやムービーを通じて端末にインストールされた後、デバイスの管理者権限を取得するものです。初期の段階のAndroid/Lockerpin.Aは、多くのマルウェアと同じくユーザーが積極的に管理者権限を認めるような方法に依存していたのですが、新しいバージョンではさらに、手法が巧妙化しています。Android/Lockerpin.Aは、自身をパッチのアップデートに見せかけてアクティベートウィンドウを表示し、ユーザーが無害だと思ってアップデートを許可すると、知らず知らずのうちに管理者権限を渡してしまうという仕組みです。

これが実際に表示されるパッチのアップデートに見せかけたマルウェアの通知。「Continue」を押して進んでいくと、マルウェアに管理者権限を認めてしまうというわけです。

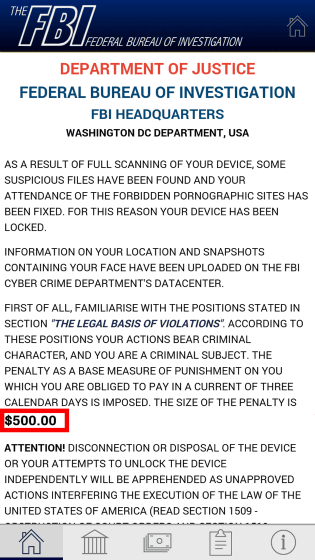

そして管理者権限を取得した後、「違法ポルノを閲覧し所持していた」として500ドル(約6万円)を支払うように表示します。

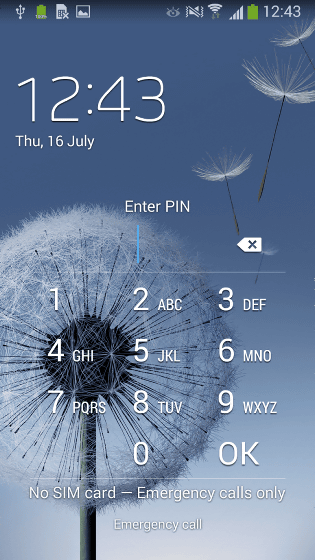

上記の画面が表示されたあと、スクリーンはロックされるのですが、この時、マルウェアがPINコードをユーザー本人の設定したものとは違う、全く新しいものに変えてしまいます。

通常のマルウェアならアプリをアンインストールしたり、Android Debug Bridgeを使ってセーフモードしたりするところですが、Android/Lockerpin.Aの場合はPINコードがリセットされ、さらに新しいPINコードはランダムに設定されているため、ユーザーどころかアタッカーでも解除できないようになっているのが特徴です。

また、Android/Lockerpin.Aは管理者権限を取得するだけではなく、マルウェアの管理者権限を取り下げようとすると、コールバック関数によって失敗するように設定されています。唯一残されたアンロックの道は、工場出荷時の状態に端末をリセットすることのみになるのですが、この方法をとれば端末内のデータが全て消去されてしまうわけです。

ただし、Android/Lockerpin.AはセキュリティアプリのESET Mobile Securityの機能を無効にしたり、削除したりはできず、セキュリティソフトが機能していたら異変に気づけるとのこと。また、現時点でESET Mobile Securityが検出したAndroid/Lockerpin.Aの77%はアメリカの端末のものとなっています。

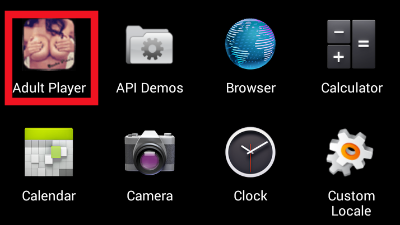

なお、Android/Lockerpin.Aはアダルトムービーそのものやアダルトムービー視聴用のアプリに仕込まれており、今のところGoogle Play Storeで扱われていないサードパーティー製のアプリをインストールしない限り、感染することはないとのことです。

・関連記事

Androidスマホの写真やムービーを暗号化し「人質」にして身代金を要求するマルウェアが発見される - GIGAZINE

警察のPCがマルウェアに感染、ファイルが暗号化されて身代金を要求される事案が発生 - GIGAZINE

政府機関を狙う謎の巨大スパイ組織によるマルウェア「Turla」は衛星回線をも利用していることが明らかに - GIGAZINE

過去最大20万台以上の脱獄済みiOS端末がマルウェアに感染、アカウント情報が流出したと判明 - GIGAZINE

HDDのファームウェアに感染するマルウェアが登場、逃れる術はないことが判明 - GIGAZINE

Blu-rayディスクを挿入するだけでPCやプレーヤーがマルウェアに感染する可能性 - GIGAZINE

ハッカーが2分以内にマルウェアを埋め込めるBIOSの脆弱性が発見される - GIGAZINE

・関連コンテンツ