ワークフロー自動化ツール「n8n」で攻撃者が認証不要のリモートコード実行が可能になる脆弱性が発見される

データセキュリティプラットフォーム・Cyeraの研究チームが、ノーコードでワークフローを自動化するツール「n8n」で、認証不要のリモートコード実行を可能にするn8nの重大な脆弱(ぜいじゃく)性「Ni8mare(CVE-2026-21858)」を発見しました。

Ni8mare - Unauthenticated Remote Code Execution in n8n (CVE-2026-21858) | Cyera Research Labs

https://www.cyera.com/research-labs/ni8mare-unauthenticated-remote-code-execution-in-n8n-cve-2026-21858

Cyera Research Labs has identified a critical vulnerability in n8n that allows unauthenticated remote code execution in locally deployed instances.

— Cyera (@cyera_io) January 7, 2026

The issue, tracked as CVE-2026-21858 with a CVSS score of 10.0, enables full instance takeover.

If you are running n8n on… pic.twitter.com/9eqPw5OX75

Unauthenticated File Access via Improper Webhook Request Handling · Advisory · n8n-io/n8n · GitHub

https://github.com/n8n-io/n8n/security/advisories/GHSA-v4pr-fm98-w9pg

Max severity Ni8mare flaw lets hackers hijack n8n servers

https://www.bleepingcomputer.com/news/security/max-severity-ni8mare-flaw-lets-hackers-hijack-n8n-servers/

n8nはビジュアルエディターを介してアプリケーションやAPI、サービスを複雑なワークフローに統合できるオープンソースのワークフロー自動化ツールです。主にタスクの自動化に活用されており、記事作成時点ではAIや大規模言語モデルとの統合もサポートされています。

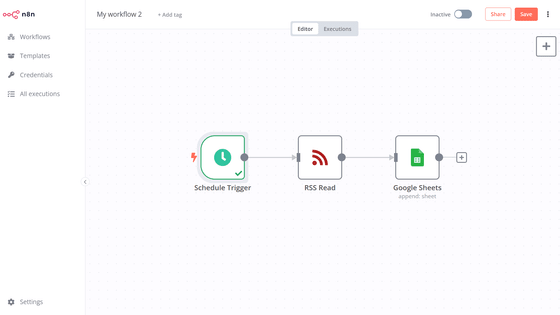

n8nがどのようなツールになっているのかは、以下の記事を読むとわかります。

IFTTTやZapierのように複数アプリを連携して自動化できる「n8n」で「RSSで取得したウェブサイトのタイトル&URLをGoogle スプレッドシートに出力する」というワークフローを組んでみた - GIGAZINE

今回Cyeraの研究チームは、攻撃者が特定のフォームベースのワークフローを実行することで、ワークフローの基盤となるn8nのサーバー上のファイルにアクセスできるようになる脆弱性「Ni8mare」を発見したと報告しました。

Ni8mareは特定のメッセージに基づいてワークフロー内のイベントをトリガーする、Webhookで構成された「content-type」ヘッダーに基づいて受信データを処理する方法を突いたものです。Webhookリクエストのコンテンツタイプを変更することで、攻撃者はアップロードのパーサーを回避して、n8nインスタンスから任意のファイルを読み取ることができるようになります。

これにより、インスタンスに保存されている機密データを盗み取ったり、機密ファイルをワークフローに挿入したり、セッションCookieを偽造して認証を回避したり、さらには任意のコマンドを実行したりする可能性があるとのことです。

n8nは脆弱性についての報告の中で、「脆弱なワークフローは認証されていないリモート攻撃者にアクセス権を与える可能性があります。これにより、システムに保存されている機密情報が漏えいする可能性があり、導入構成やワークフローの使用状況によってはさらなる侵害につながる可能性があります」と述べています。

Ni8mareは2025年11月9日にn8nへ報告され、n8nのバージョン1.121.0で修正されました。アップグレード以外に公式の回避策はないものの、n8nはアップグレードまでの一時的な回避策として、公開されているWebhookおよびフォームエンドポイントを制限または無効化することを推奨しました。

・関連記事

無料で使用できるワークフロー自動化ツール「n8n」でリマインドメール登録を自動化してみた - GIGAZINE

IFTTTのように異なるアプリ同士を連携させるサービス「n8n」が約90億円の資金調達に成功、AI対応に転換して収益が5倍に - GIGAZINE

IFTTTやZapierのように複数アプリを連携して自動化できる「n8n」で「RSSで取得したウェブサイトのタイトル&URLをGoogle スプレッドシートに出力する」というワークフローを組んでみた - GIGAZINE

無料でIFTTTやZapierっぽく全自動連携できる「n8n」を自サーバー上に構築してみた - GIGAZINE

無料でIFTTTやZapierのようにいろいろなアプリを組み合わせて自動化できるオープンソース&セルフホスト可能なツール「Activepieces」を使ってGIGAZINEの記事全文RSSをメール送信してみた - GIGAZINE

90万件超もダウンロードされたChrome拡張機能がChatGPTやDeepSeekとの会話データやブラウザ閲覧履歴を盗んでいることが判明 - GIGAZINE

EmEditorの公式サイトがまたしても改ざんの被害を受ける - GIGAZINE

偽のWindowsアクティベーションドメインがPowerShellマルウェア拡散に使われている - GIGAZINE

・関連コンテンツ

in ネットサービス, セキュリティ, Posted by log1h_ik

You can read the machine translated English article A vulnerability was discovered in the wo….