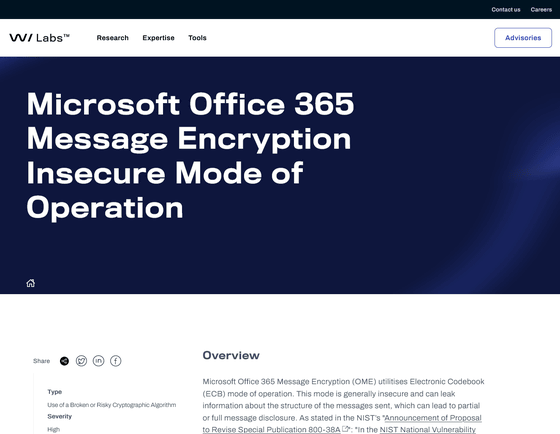

「Microsoft Office 365」の暗号化メールに内容を特定されうる危険性、Microsoftは対応予定なし

「Microsoft Office 365」は、組織内外の人と安全にメールのやりとりをするため、暗号化されたメールの送受信が可能です。しかし、肝心の暗号化は、電子コードブック(ECB)モードという、安全ではない動作を利用しています。この問題について指摘があったにもかかわらず、Microsoftは「脆弱(ぜいじゃく)性ではない」として対応しないことを明言しています。

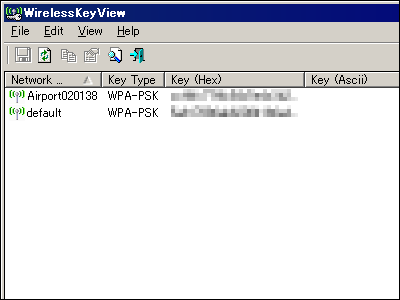

Microsoft Office 365 Message Encryption Insecure Mode of Operation | WithSecure™ Labs

https://labs.withsecure.com/advisories/microsoft-office-365-message-encryption-insecure-mode-of-operation

「Microsoft Office 365」の問題を明らかにしたのはセキュリティ企業・WithSecureの研究所です。

WithSecure Labsによると、「Microsoft Office 365」で暗号化メッセージの送受信を行う「Microsoft Office 365 Message Encryption(OME)」はECBモードの動作により暗号化を行っているのですが、ECBモードはメッセージの特定の構造情報が漏れてしまうため、悪意ある第三者がメッセージの内容を特定できる可能性があるとのこと。

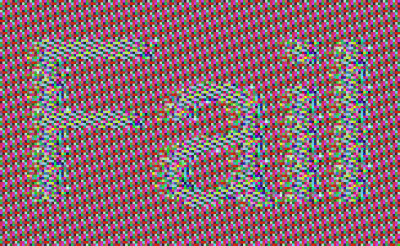

一例としてWithSecure Labsが示した、OMEによる暗号化メールから抽出した画像。

ECBモードの問題点はアメリカ国立標準技術研究所も指摘を行っています。

Proposal to Revise SP 800-38A | CSRC

https://csrc.nist.gov/News/2022/proposal-to-revise-sp-800-38a

影響範囲はOMEによる暗号化メッセージのほとんどにおよび、しかも過去に送受信・傍受された暗号化メッセージに対する攻撃がオフラインから行われることも考えられるとのこと。送信済みメッセージが分析されることを阻止することはできず、また、権利管理の機能でも問題は解決しません。

また、ECBモードの脆弱性を悪用するにあたって暗号化キーの知識は必要なく、暗号化キー保護手段による修復の効果もないとのこと。

このことについてWithSecure Labsは複数回にわたりMicrosoftに問い合わせを行ったのですが、最終的なMicrosoftの回答は「報告は、セキュリティサービスの基準を満たしているとはみなされず、違反ともみなされません。コードの変更は行われていないので、CVE(脆弱性やインシデントに与えられる固有番号)は発行されません」という内容だったとのこと。

管理者もエンドユーザーも、この脆弱性を避けてOMEを安全に利用するための方法がないため、WithSecure Labsでは唯一の対策として「OMEを避けること」を挙げています。

・関連記事

Microsoft Teamsの認証トークンが平文で保存されていることからアカウント乗っ取りの危険性があると研究者が警告 - GIGAZINE

多くのメールソフトに受信トレイの内容がすべて読み取られる深刻な脆弱性が発覚、PGPとS/MIMEに関連 - GIGAZINE

「世界で最もセキュアなメールプロトコル」をうたうサービス「nomx」は容易にハック可能と専門家が指摘 - GIGAZINE

世界のメールの暗号化はたった一人の男に依存しており、開発資金はゼロになってしまっているという衝撃の事実が判明 - GIGAZINE

・関連コンテンツ

in セキュリティ, ウェブアプリ, Posted by logc_nt

You can read the machine translated English article The danger that the contents can be spec….