35万以上のWordPressサイトに影響を与える重大な脆弱性が発見される、数日で45万回以上の攻撃が行われたという報告も

WordPressの「File Manager」プラグインに、リモートでコードが実行できるようになる脆弱性が発見されました。この脆弱性を突けば、データを盗んだり、サイト自体を破壊したり、有害なコードを埋め込んだりすることが可能で、影響を受けるWordPressサイトは35万以上に及びます。

Critical zero-day vulnerability fixed in WordPress File Manager (700,000+ installations). – NinTechNet

https://blog.nintechnet.com/critical-zero-day-vulnerability-fixed-in-wordpress-file-manager-700000-installations/

700,000 WordPress Users Affected by Zero-Day Vulnerability in File Manager Plugin

https://www.wordfence.com/blog/2020/09/700000-wordpress-users-affected-by-zero-day-vulnerability-in-file-manager-plugin/

Hackers are exploiting a critical flaw affecting >350,000 WordPress sites | Ars Technica

https://arstechnica.com/information-technology/2020/09/hackers-are-exploiting-a-critical-flaw-affecting-350000-wordpress-sites/

File Managerは、ファイルやフォルダの編集・削除・アップロード・ダウンロード・圧縮・コピー・貼り付けがWordPress上だけで全てできるというプラグイン。導入するとFTP不要でファイル・フォルダ操作が可能となる、70万ダウンロードを超える人気プラグインの1つです。

File Managerに新たに発見された脆弱性は、認証されていないユーザーでも保護されていないファイルをアップロードできるというもの。この脆弱性を利用すれば、バックドアとして機能するWebshellが埋め込まれたファイルをアップロードすることで、File Managerがインストールされたディレクトリ下の「plugins/wp-file-manager/lib/files/」のコマンドを実行可能であるため、攻撃者はこのディレクトリに悪意のあるphpファイルをアップロードして実行することで、WordPressブログを自由に改変しています。

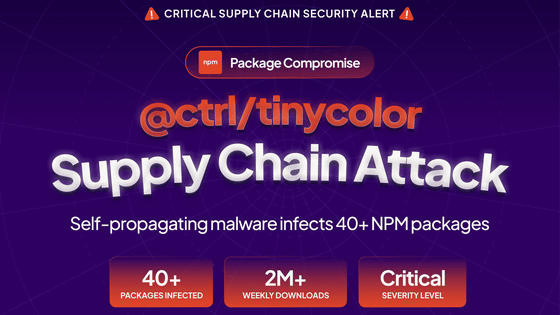

実際に、セキュリティ企業のWordfenceは、過去数日間で45万回以上の攻撃をブロックしたと報告しており、想像を超える速度で攻撃が広まっていると指摘されています。一方、セキュリティ企業のNinTechNetは、この脆弱性を突く攻撃者の多くは、「他の攻撃者に悪用されないように脆弱なファイルをパスワードで保護する」という傾向があると指摘。この傾向を「興味深いもの」と記しています。

問題の脆弱性は、File Managerプラグインの最新版であるバージョン6.9で修正されています。しかし、バージョン6.0~6.8のFile Managerプラグインには脆弱性が存在しており、このバージョンを使っているWordPressブログはおよそ35万以上と推定されるため、セキュリティ企業各社は当該バージョンのWordPressブログを使っている場合には即座にバージョン6.9にアップデートすべきだと警告を発しています。

・関連記事

WordPressでメディアファイル編集時にサーバー上の任意のファイルを削除可能な脆弱性、バージョン4.9.6でも未修正 - GIGAZINE

WordPressのCaptchaプラグインにバックドア発見、30万件以上のサイトに影響か - GIGAZINE

キーロガー&マイニング用スクリプト入りのマルウェアがWordPressで流行中、5500近いサイトに感染 - GIGAZINE

WordPressで動くサイトを見た人にランサムウェアを感染させるコード改ざんが続発 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by darkhorse_log

You can read the machine translated English article A serious vulnerability affecting more t….