ワイヤレスキーボードの打鍵内容を傍受されうる脆弱性「KeySniffer」の存在が判明

現在使われている8社のワイヤレスキーボードに、打鍵した入力内容を「盗聴(傍受)」される可能性のある脆弱性があることがわかりました。セキュリティ会社のBastilleはこの脆弱性を「KeySniffer」と名付けています。

KeySniffer

http://www.keysniffer.net/

KeySniffer Lets Hackers Steal Keystrokes from Wireless Keyboards

http://thehackernews.com/2016/07/wireless-keylogger.html

KeySnifferがどのようなものなのか、とてもわかりやすいムービーが作られています。

Bastille KeySniffer - YouTube

KeySnifferを発見したBastilleのセキュリティ・リサーチャー、Marc Newlinさん。

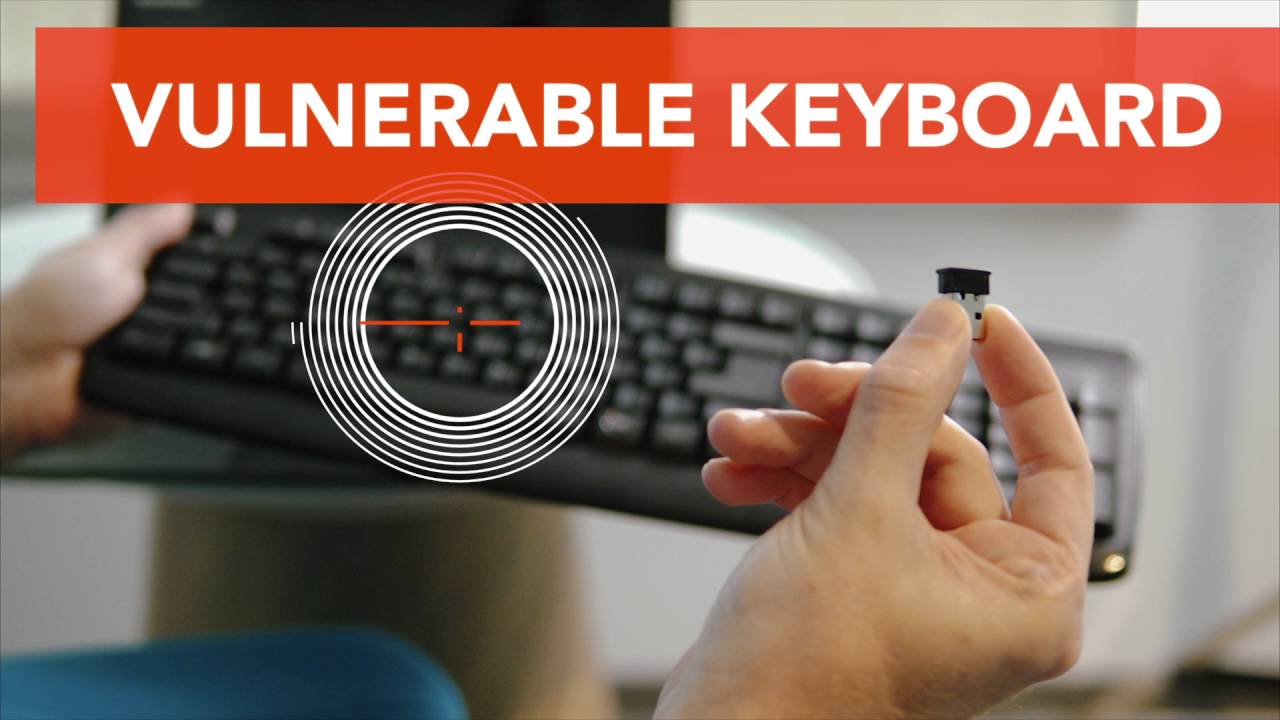

KeySnifferは「攻撃者がすべての打鍵内容を傍受可能」という、非常に危険な脆弱性です。

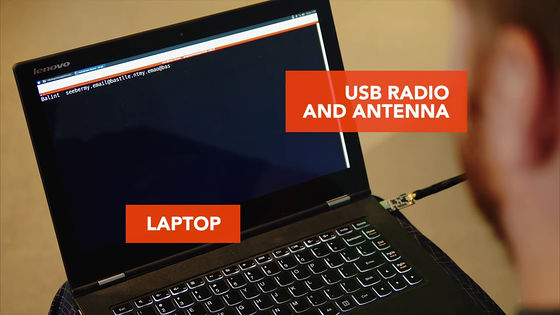

傍受に必要なのはノートPCとUSB接続の無線アンテナだけ。

ここで使われているのはAmazonで30ドル(約3000円)から40ドル(約4000円)ほど出せば購入可能な品で、特殊なものではありません。

奥の部屋にいるのはディレクターのBalint Seeberさん。OKの合図をしています。

用意されたのは脆弱性が確認されているワイヤレスキーボード。

USBアンテナで室内をスキャンし……

目標のキーボードを発見すると……

打鍵内容が筒抜けに。

左側は被害者が見ている画面、右側は攻撃者の手元に見えている画面。

ネットショッピングなどを行った場合、個人情報や金融関連の情報が漏れてしまうということになります。

対策は、この脆弱性がBluetoothではない無線方式のワイヤレスキーボードで確認されているため、Bluetooth接続のワイヤレスキーボードを使うこと。あるいは、有線接続のキーボードを使うことです。

Bastilleの公開している情報によると、脆弱性が確認されているキーボードはAnkerの「Anker Ultra Slim 2.4GHz Wireless Compact Keyboard」、EagleTecの「EagleTec K104 / KS04 2.4 GHz Wireless Combo keyboard」、General Electricの「GE 98614 wireless keyboard 」、ヒューレット・パッカードの「HP Wireless Classic Desktop wireless keyboard」、Insigniaの「Wireless Keyboard NS-PNC5011

、Kensingtonの「Kensington ProFit Wireless Keyboard」、Radio Shackの「RadioShack Slim 2.4GHz Wireless Keyboard」、東芝の「Toshiba PA3871U-1ETB wireless keyboard」です。

なお、これはBastilleの確認した範囲であり、これ以外にも脆弱性のあるワイヤレスキーボードが存在する可能性はあるので、Bluetooth接続ではないワイヤレスキーボードを使っている人は要注意です。

・関連記事

ワイヤレスキーボードの入力内容を監視するキーロガーについてFBIが警告 - GIGAZINE

ワイヤレスマウスやキーボード経由で乗っ取りを受ける脆弱性「MouseJack」が報告される - GIGAZINE

USBアダプターに擬装してワイヤレスキーボードを盗聴する「KeySweeper」 - GIGAZINE

「ワイヤレスキーボードを盗聴することはできるのか?」をハッカーが実践 - GIGAZINE

・関連コンテンツ

in 動画, ハードウェア, セキュリティ, Posted by logc_nt

You can read the machine translated English article The existence of vulnerability "KeySniff….