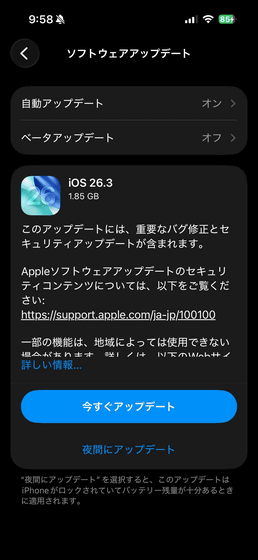

Appleが「iOS 26.3」をリリース

2026年2月11日、AppleがiOSの最新バージョンとなる「iOS 26.3」とiPad向けOSの「iPadOS 26.3」をリリースしました。iOS 26.3のファイルサイズは1.85GBで、複数の脆弱(ぜいじゃく)性を修正しています。

About the security content of iOS 26.3 and iPadOS 26.3 - Apple サポート (日本)

https://support.apple.com/ja-jp/126346

Apple releases iOS 26.3 for iPhone, here's what's new - 9to5Mac

https://9to5mac.com/2026/02/11/apple-releases-ios-26-3-for-iphone-heres-whats-new/

「設定」アプリの「一般」→「ソフトウェアアップデート」から「iOS 26.3」へのアップデートが可能。ファイルサイズは1.85GBです。

Appleが修正した脆弱性は以下の通り。

◆CVE-2026-20645

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ロックされたデバイスに物理的にアクセスできる攻撃者が、機密性の高いユーザー情報を閲覧できる可能性がある。

説明:状態管理を改善することで、ユーザーインターフェイスの不一致の問題を解決。

◆CVE-2026-20674

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ロックされたデバイスに物理的にアクセスできる攻撃者が、機密性の高いユーザー情報を閲覧できる可能性がある。

説明:機密データを削除することでプライバシーの問題に対処。

◆CVE-2026-20650

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:特権ネットワークポジションにいる攻撃者が細工したBluetoothパケットを使用してサービス拒否攻撃を実行できる可能性があります。

説明:検証を強化することで、サービス拒否の問題を解決。

◆CVE-2026-20638

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:Live Caller IDアプリ拡張機能をオフにしたユーザーの識別情報が拡張機能に漏洩する可能性がある。

説明:チェックを強化することでロジックの問題を解決。

◆CVE-2026-20660

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:リモートユーザーが任意のファイルを書き込むことができる可能性がある。

説明:ロジックを改善し、パス処理の問題を解決。

◆CVE-2026-20611

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成されたメディアファイルを処理すると、アプリが予期せず終了したり、プロセスメモリが破損したりする可能性がある。

説明:境界チェックを改善することで、境界外アクセスの問題が解決。

◆CVE-2026-20609

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成されたファイルを処理すると、サービス拒否攻撃が発生したり、メモリの内容が漏洩したりする可能性がある。

説明:メモリ処理を強化することでこの問題を解決。

◆CVE-2026-20617

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがルート権限を取得できる可能性がある。

説明:状態処理を改善することで競合状態に対処。

◆CVE-2026-20615

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがルート権限を取得できる可能性がある。

説明:検証を強化することで、パス処理の問題を解決。

◆CVE-2026-20627

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがユーザーの機密データにアクセスできる可能性がある。

説明:環境変数の処理に脆弱性がありました。この問題は、検証を強化することで解決。

◆CVE-2026-20700

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:メモリ書き込み権限を持つ攻撃者によって任意のコードが実行される可能性がある。Appleはこの問題がiOS 26より前のバージョンのiOSにおいて、特定の個人を標的とした非常に高度な攻撃に悪用された可能性があるという報告を認識している。この報告を受けて、CVE-2025-14174およびCVE-2025-43529も公開された。

説明:状態管理を改善し、メモリ破損の問題を解決。

◆CVE-2026-20649

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ユーザーが機密性の高いユーザー情報を閲覧できる可能性がある。

説明:データ編集を改善することで、ログ記録の問題に対処。

◆CVE-2026-20675

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成された画像を処理すると、ユーザー情報の漏洩につながる可能性がある。

説明:この問題は、境界チェックを改善することで解決。

◆CVE-2026-20634

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成された画像を処理すると、プロセスメモリが漏洩する可能性がある。

説明:メモリ処理を強化することでこの問題を解決。

◆CVE-2026-20654

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリが予期せぬシステム終了を引き起こす可能性がある。

説明:メモリ処理を強化することでこの問題を解決。

◆CVE-2026-20626

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意のあるアプリがルート権限を取得できる可能性がある。

説明:この問題は、チェックを強化することで解決。

◆CVE-2026-20671

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:特権ネットワークポジションにいる攻撃者がネットワークトラフィックを傍受できる可能性がある。

説明:チェックを強化することでロジックの問題が解決。

◆CVE-2026-20663

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがユーザーのインストール済みアプリを列挙できる可能性がある。

説明:ログをサニタイズすることで問題を解決。

◆CVE-2025-59375

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成されたファイルを処理すると、サービス拒否攻撃を受ける可能性がある。

説明:オープンソースコードの脆弱性で、Appleのソフトウェアも影響を受けるプロジェクトのひとつです。この問題の詳細はcve.orgをご覧ください。

◆CVE-2026-20667

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがサンドボックスから抜け出せる可能性がある。

説明:チェックを強化することでロジックの問題を解決。

◆CVE-2026-20655

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ロックされたデバイスに物理的にアクセスできる攻撃者が、機密性の高いユーザー情報を閲覧できる可能性がある。

説明:状態管理を改善することで、承認の問題が解決。

◆CVE-2026-20677

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ショートカットによりサンドボックスの制限を回避できる可能性がある。

説明:シンボリックリンクの処理を改善することで競合状態に対処。

◆CVE-2026-20642

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:iOSデバイスに物理的にアクセスできる人物がロック画面から写真にアクセスできる可能性がある。

説明:入力検証の問題を解決。

◆CVE-2026-20628

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがサンドボックスから抜け出せる可能性がある。

説明:追加の制限により、権限の問題を解決。

◆CVE-2026-20678

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがユーザーの機密データにアクセスできる可能性がある。

説明:状態管理を改善することで、承認の問題を解決。

◆CVE-2026-20682

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:攻撃者がユーザーの削除したメモを発見できる可能性がある。

説明:状態管理を改善することでロジックの問題を解決。

◆CVE-2026-20653

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリがユーザーの機密データにアクセスできる可能性がある。

説明:ディレクトリパスの処理における解析の問題が解決し、パス検証が強化。

◆CVE-2026-20680

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:サンドボックス化されたアプリが機密性の高いユーザーデータにアクセスできる可能性がある。

説明:この問題は、アプリの状態の監視可能性に対する追加の制限によって解決されました。

◆CVE-2026-20641

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリはユーザーがインストールした他のアプリを識別できる可能性がある。

説明:チェックを強化することでプライバシーの問題に対処。

◆CVE-2026-20606

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリが特定のプライバシー設定を回避できる可能性がある。

説明:この問題は、脆弱なコードを削除することで解決。

◆CVE-2026-20640

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:iPhoneに物理的にアクセスできる攻撃者は、MacでiPhoneをミラーリングしているときに、iPhoneから機密データのスクリーンショットを撮って閲覧できる可能性がある。

説明:状態管理を改善することで、ユーザーインターフェイスの不一致の問題が解決される。

◆CVE-2026-20661

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ロックされたデバイスに物理的にアクセスできる攻撃者が、機密性の高いユーザー情報を閲覧できる可能性がある。

説明:状態管理を改善することで、承認の問題を解決。

◆CVE-2026-20652

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:リモート攻撃者がサービス拒否攻撃を引き起こす可能性がある。

説明:メモリ処理を強化することでこの問題を解決。

◆CVE-2026-20608

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成されたウェブコンテンツを処理すると、予期しないプロセスクラッシュが発生する可能性がある。

説明:状態管理を改善することで解決。

◆CVE-2026-20676

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:ウェブサイトがSafariのウェブ拡張機能を通じてユーザーを追跡できる可能性がある。

説明:状態管理を改善することで解決。

◆CVE-2026-20644、CVE-2026-20636、CVE-2026-20635

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:悪意を持って作成されたウェブコンテンツを処理すると、予期しないプロセスクラッシュが発生する可能性がある。

説明:メモリ処理を強化することでこの問題を解決。

◆CVE-2026-20621

対象機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

影響:アプリが予期せぬシステム終了やカーネルメモリの破損を引き起こす可能性がある。

説明:メモリ処理を強化することで問題を解決。

この他、iOS 26.3ではAndroidからiPhoneに乗り換えるより簡単な方法や、天文学と天気の壁紙が追加されるなどしています。

なお、次期メジャーバージョンであるiOS 26.4のベータ版は2026年2月の最終週にリリース予定となっており、このバージョンでGemini搭載のSiriがリリースされることが計画されています。

Appleが年間1500億円をGoogleに支払い新生SiriにGeminiのカスタムモデルを採用か - GIGAZINE

・関連記事

新しいSiriのチャットボットはAppleではなくGoogleのサーバーで実行される可能性がある - GIGAZINE

AppleはリニューアルされるSiriの基盤としてGoogleのGeminiを利用することを検討中 - GIGAZINE

AppleはiOS 19でSiriをどのようにアップデートする予定なのか? - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, セキュリティ, Posted by logu_ii

You can read the machine translated English article Apple releases iOS 26.3….