Googleが「公開してOK」と案内していたAPIキーがGeminiの認証キーにもなっているせいで個人情報垂れ流し状態のウェブサイトが大量に存在

GoogleはFirebaseやGoogleマップなどのAPIキーを「公開しても安全なAPIキー」として案内しています。しかし、同じキーを用いて管理者のGeminiにアクセス可能なことがTruffle Securityの調査によって判明しました。

Google API Keys Weren't Secrets. But then Gemini Changed the Rules. ◆ Truffle Security Co.

https://trufflesecurity.com/blog/google-api-keys-werent-secrets-but-then-gemini-changed-the-rules

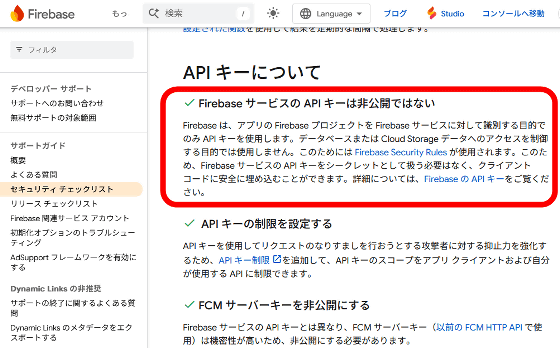

Firebaseのドキュメントには「FirebaseサービスのAPIキーは非公開ではない」と記されており、コード内に安全に埋め込むことができると案内されています。

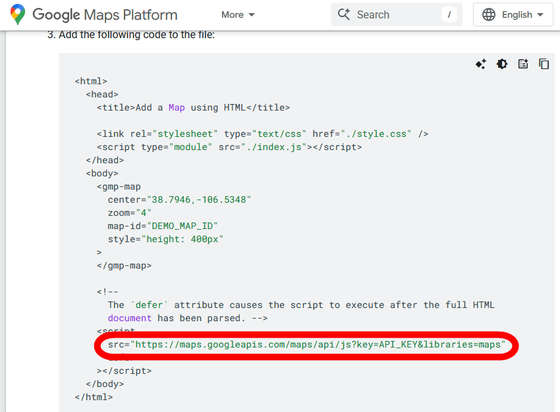

Googleマップのドキュメントでもウェブサイトのコード内にAPIキーを含める例が提示されています。

実際に、これまでは上記のAPIキーを公開してもウェブサイトの管理者が被害を被ることはありませんでした。しかし、Truffle Securityは「Geminiの登場によって前提が崩れてしまった」と指摘しています。

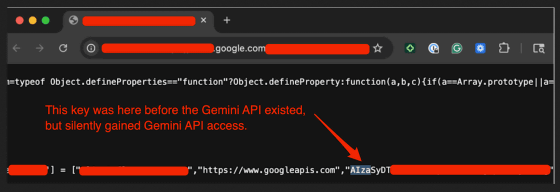

Truffle Securityによると、Googleが「公開してもOK」としているAPIキーを用いて、同じプロジェクト内で動作しているGemini APIへのアクセスが可能になっているとのこと。つまり、ウェブサイトの管理人がプロジェクト内でGemini APIを有効化した場合、外部の人間が「過去に公開されていたAPIキー」を用いてGemini APIにアクセスし、Geminiで利用している各種ファイルを盗み出すことが可能となってしまいます。また、攻撃者はデータを盗むだけでなく、「Geminiを勝手に使用して、攻撃対象に多額のAPI使用料を課す」という攻撃も可能です。

Truffle Securityが「2025年11月にクローリングされた22億9000万ページに及ぶデータセット」を対象に調査を実施した結果、危険な状態のAPIキーが2863個も見つかりました。さらに、Googleのウェブサイトでも同様の問題が発生しており、機密性の高い情報にアクセス可能な状態になっていたとのこと。

Truffle Securityは2025年11月21日にGoogleに問題を報告しましたが、Googleは11月25日に「意図的な動作である」と判断し、修正を拒否しました。そこで、12月1日に「Googleのデータにもアクセス可能である」という例を提示した結果、12月2日に「バグ」へと再分類されて対応が始まったそうです。

しかし、問題はなかなか解決せず、2026年2月19日に90日の情報開示保留期間を過ぎたため、今回の問題報告に至ったというわけです。

Truffle SecurityはGoogleのAPIを利用するユーザーに対して、Gemini APIの権限を確認するように呼びかけています。

・関連記事

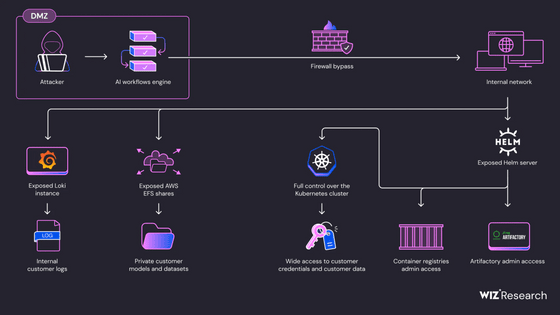

GoogleのAIコーディングツール「Google Antigravity」を悪用してデータを盗み出す攻撃手法が見つかる - GIGAZINE

Googleカレンダーの招待を通じてGeminiを操ってスマートホームデバイスを操作したりアプリを起動したりする攻撃手法 - GIGAZINE

AIエージェント専用SNS「Moltbook」のデータベースが流出、誰でもサイトのAIエージェントを制御して何でも投稿できる状態になっていた可能性あり - GIGAZINE

90万件超もダウンロードされたChrome拡張機能がChatGPTやDeepSeekとの会話データやブラウザ閲覧履歴を盗んでいることが判明 - GIGAZINE

ウェブサイト上でユーザーをだましてデータを盗み出す新たな攻撃手法「SVGクリックジャッキング」が登場 - GIGAZINE

企業からのデータ流出ルートは「ウェブブラウザでのコピペ」が最多 - GIGAZINE

・関連コンテンツ

in AI, セキュリティ, Posted by log1o_hf

You can read the machine translated English article The API key that Google had announced as….