ランサムウェアに支払われた身代金の詳細をまとめるウェブサイト「Ransomwhere」

システムへのアクセスを強制的に制限して身代金を要求する「ランサムウェア」を用いたサイバー攻撃が増加の一途をたどっています。こうしたランサムウェアの被害状況を可視化するため、Google・Facebook・Uber・Yahoo・アメリカ国防総省などで350件以上の脆弱性を特定してきたという経歴を持つJack Cable氏が新たにクラウドソースの身代金支払い状況記録サイト「Ransomwhere」を公開しました。

Ransomwhere

https://ransomwhe.re/

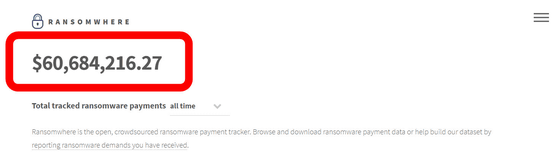

Ransomwhereはユーザーから報告された身代金支払い情報をまとめているサイトで、名称は「Ransomwere(ランサムウェア)」と「Where(どこ)」を引っかけたもの。アクセスすると、トップページの上部に記載された身代金の総額が目に飛び込んできます。今までにランサムウェアに対して支払われた身代金の総額は、2021年7月12日時点の集計分だけで6068万4216.27ドル6068万4216.27ドル(約66億8000万円)。

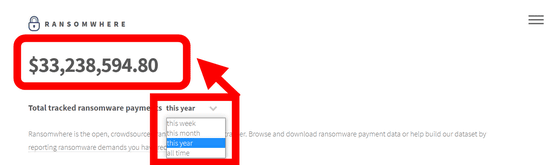

集計額の下の「all time」をクリックすると、集計期間を変更可能。「this year(今年)」をクリックした結果が以下で、2021年は7月12日時点で3323万8594.80ドル(約36億6000万円)の被害が出ているようです。

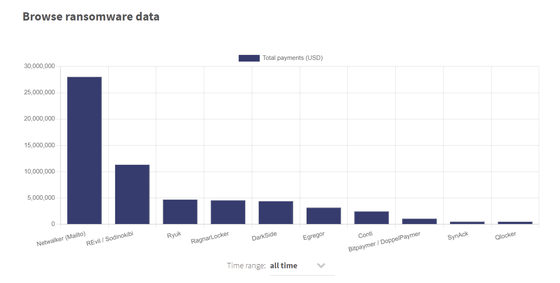

その下には、ユーザーから報告された身代金支払い情報をまとめた結果が記載されています。「Browse ransomware data」は、ランサムウェアごとの被害総額がグラフ形式でまとめられていました。被害総額1位の「Netwalker(Mailto)」は、盗んだデータを期日が来たら自動で公開する「時限公開機能」に対応したリーク専用ポータルサイトが特徴的なランサムウェアで、被害総額は約2800万ドル(30億8000万円)。2位はAcerに5000万ドル(約54億円)を要求した「REvil/Sodinokibi」で、被害総額は約1130万ドル(12億4000万円)。

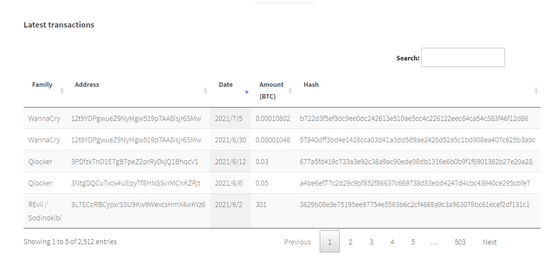

「Latest transactions」では、ユーザーから報告された身代金支払いの詳細が記録されています。Familyにはランサムウェアの名称、Addressは身代金が振り込まれた仮想資産アドレス、Dateは日付、Amount(BTC)は振り込まれたビットコインの額、Hashはトランザクションハッシュ。

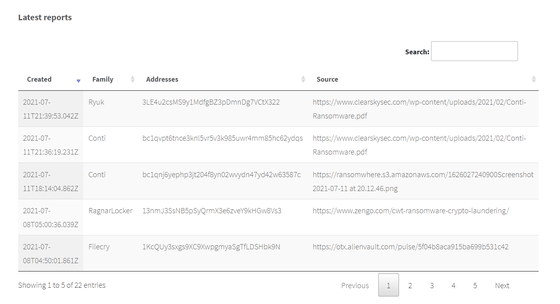

「Latest reports」は企業が公開した情報をまとめています。Createdは情報公開日時、Familyはランサムウェアの名称、仮想資産アドレス、Sourceは情報が公開されたURL。

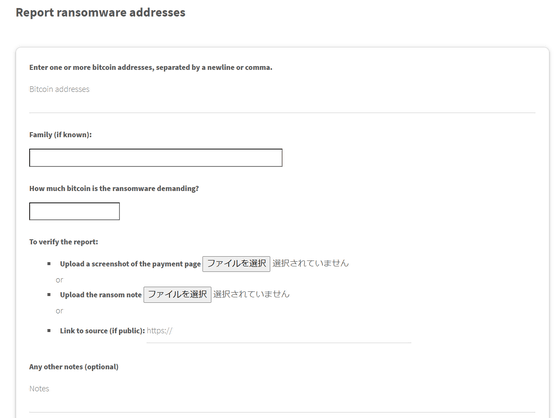

「Report ransomware addresses」では、ランサムウェアの被害を報告することができます。Ransomwhereはユーザーからの報告をベースにしたクラウドソースサイトであるため、記載されている情報は100%正確なものではありませんが、報告の際には身代金支払いのスクリーンショットを添付する必要があり、虚偽と思われる報告については運営側が削除します。

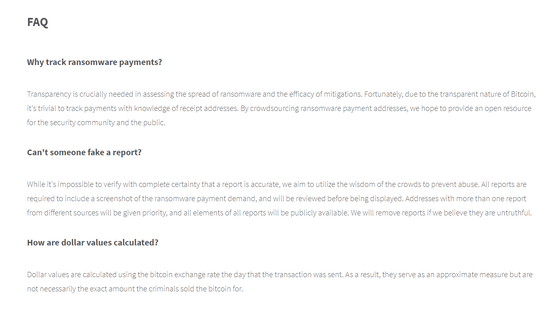

FAQの「Why track ransomware payments?(なぜランサムウェアに対する身代金支払いを追跡するのでしょうか?)」という項目では、「ランサムウェアの拡散状況や対策の効果を評価するには、透明性が非常に重要です。幸いなことに、ビットコインには透明性があるため、受信アドレスを知ることで支払いを追跡することができます。ランサムウェアの支払先をクラウドソーシングすることで、セキュリティコミュニティや一般の人々にオープンなリソースを提供したいと考えています」と、ランサムウェアの被害情報を収集しつづけることについての意義が記されています。

・関連記事

アメリカがランサムウェア攻撃への対応の優先度をテロと同等にまで引き上げる - GIGAZINE

ランサムウェア攻撃は大企業の脅威だけでなく食料や医療など「人々の日常生活」に矛先を向け始めたとの報道 - GIGAZINE

身代金12億円が世界最大の食肉加工業者・JBSからランサムウェア攻撃者に支払われたことが判明 - GIGAZINE

IT管理サービス「Kaseya」を標的にしたランサムウェアの大規模攻撃で多数の企業に間接的影響 - GIGAZINE

Appleがハッカーから「身代金を払わなければ未発表情報をバラす」と脅迫されていることが判明 - GIGAZINE

・関連コンテンツ