「Googleでログイン」「Facebookでログイン」などのOAuth認証を模倣してパスワードを盗み出す手口が考案される

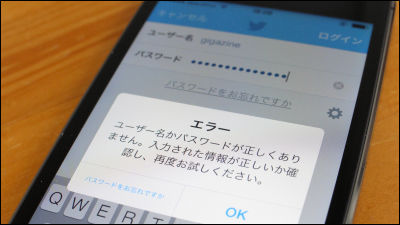

ウェブサービスの中には、サインインの際にGoogleやFacebookといった他サービスのアカウントを用いる「OAuth認証」が可能なものも存在しています。このOAuth認証ページを模倣することでパスワードやIDを盗み出す手口が考案されました。

Browser In The Browser (BITB) Attack | mr.d0x

https://mrd0x.com/browser-in-the-browser-phishing-attack/

Behold, a password phishing site that can trick even savvy users | Ars Technica

https://arstechnica.com/information-technology/2022/03/behold-a-password-phishing-site-that-can-trick-even-savvy-users/

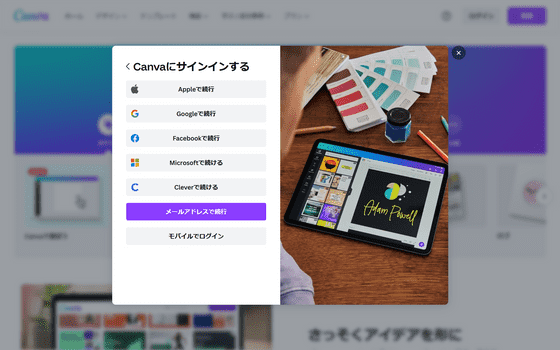

OAuth認証は、他のウェブサービスの登録情報を利用してウェブサービスへのサインインを可能とするものです。例えば、以下は画像編集サイト「Canva」のページで表示されるOAuth認証への誘導画面で、各種サービスのアカウントでログインできる「Appleで続行」「Googleで続行」などという文字が並んでいます。

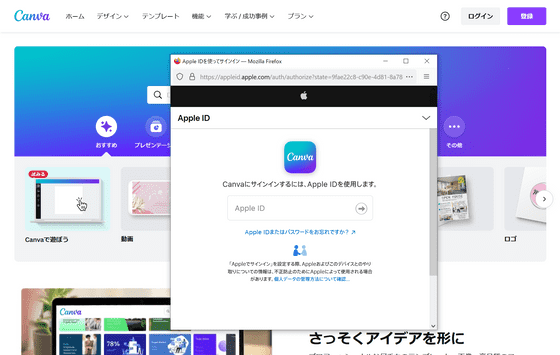

「Appleで続行」をクリックすると、OAuth認証ページが別ウィンドウで開きます。OAuth認証を利用すると、AppleやGoogleに登録した個人情報をもとに認証が行われ、Canvaなどの各ウェブサービスにはアクセスを許可するトークンのみが提供されます。このため、個人情報を多くのウェブサービスに明かしたくないユーザーにとって利便性の高い認証方式とされています。

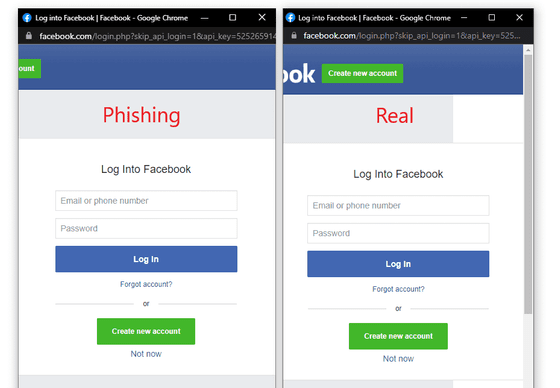

上述の通りOAuth認証は利便性が評価されて多くのウェブサービスに採用されています。しかし、セキュリティ研究者のmr.d0x氏は、OAuth認証の認証画面をHTMLやCSSで偽装することが非常に容易であると報告しています。以下の画像は、左側がmr.d0x氏が作成した偽のFacebook認証ページで、右が本物のページです。一見すると、両者の違いはほとんどないように見えます。

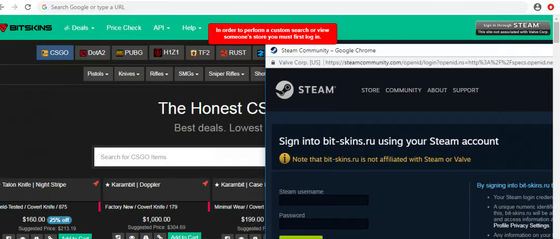

こののような偽物のページを偽物のウェブサイトに埋め込むことで、ユーザーは疑わずに資格情報を入力してしまう可能性があるとのこと。この手口は過去にSteamの資格情報を盗もうとするフィッシングサイトで用いられたことも確認されています。

By Zscaler

mr.d0x氏はこの手口を「Browser In The Browser(BITB)攻撃」と名付け、「わずかな違いに気付く人はほとんどおらず、基本的に本物と区別できなくなります」と述べています。

・関連記事

「フィッシングサイトが検索広告として表示されている」としてFBIが警告を発する - GIGAZINE

ロシア政府支援のハッキング組織がフィッシング詐欺やDDoS攻撃でウクライナや周辺地域を攻撃しているとGoogleの脅威分析グループが暴露 - GIGAZINE

数万円の金銭と引き換えに社内システムへのログイン情報の提供を求めるフィッシングメールの存在が確認される - GIGAZINE

偽の「ボーナス通知」が従業員を試すために送信され「邪悪すぎる」と話題に - GIGAZINE

フィッシング詐欺の手口が専門家ですらダマされそうなほど巧妙になっていることがわかる実例 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by log1p_kr

You can read the machine translated English article A method to steal passwords by imitating….