レーザー照射でGoogleやAmazonのスマートスピーカーをハッキングする方法が判明、100メートル以上離れても実行可能

スマートスピーカーやスマートフォンに搭載されているAmazonのAlexaやGoogle アシスタント、AppleのSiriなどの音声アシスタントを、「レーザー光の照射」でハッキングする方法が発表されました。

Light Commands | Laser-Based Audio Injection on Voice-Controllable Systems

https://lightcommands.com/

Researchers hack Siri, Alexa, and Google Home by shining lasers at them | Ars Technica

https://arstechnica.com/information-technology/2019/11/researchers-hack-siri-alexa-and-google-home-by-shining-lasers-at-them/

日本の電気通信大学やミシガン大学の研究者らは、「Light Commands」と名付けた新しい音声アシスタントのハッキング方法を発見しました。Light Commandsでは、音声アシスタントを搭載したデバイスのマイク部分に低出力のレーザーを照射し、音声での指示と同様にさまざまなコマンドを実行させることが可能とのこと。

研究チームによると、Light Commandsを利用してドアのロックを解除させたり、Webサイトへアクセスさせたりすることができるそうで、レーザーさえマイク部分へ的確に照射できれば、数十メートル以上も離れた場所からハッキングすることができる模様。また、窓のガラスを貫通して実行することもできるそうです。

Light Commandsがどのようなハッキング方法なのかは、以下のムービーを見るとわかります。

Light Commands Overview - YouTube

Light Commandsとは、音声アシスタントを搭載したデバイスに広く使用されている、MEMSマイクの脆弱性を突いたハッキング方法です。MEMSとは微小電気機械システム(Micro Elerctronics Mechanical System)の頭文字を取った略語で、従来の機械加工技術ではなく、半導体微細加工技術などを用いて、基板上に微小な機械部品と電子回路を集積することで極小サイズで高機能なデバイスを製造することが可能となります。Amazon AlexaやGoogle アシスタント、Siriなどを搭載したデバイスにもMEMSマイクは用いられています。

音声アシスタントはユーザーが発した音声に反応して、さまざまな操作を実行します。天気予報をお知らせしたり……

ドアの鍵を開けたりと、音声アシスタントは人々の暮らしを便利にしてくれます。

その一方で、音声アシスタントの安全性はこれまでも懸念されてきました。しかし、音声アシスタントは基本的に家の中に置かれるものであり、外部からの侵入者が家の中に侵入できなければ、それほどセキュリティ上のリスクは高くありません。

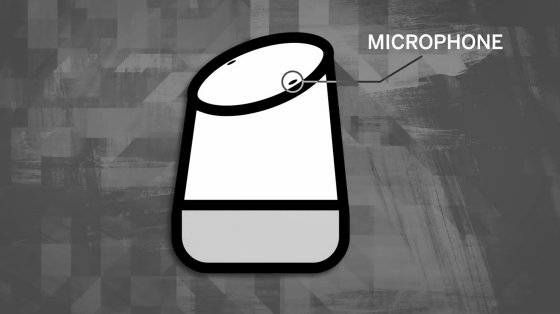

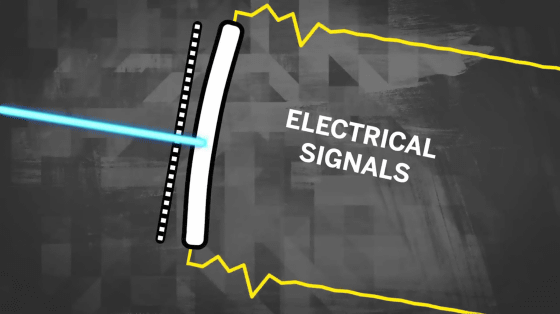

音声アシスタント搭載デバイスにおけるマイクの仕事は、音波を電気信号に変換することです。

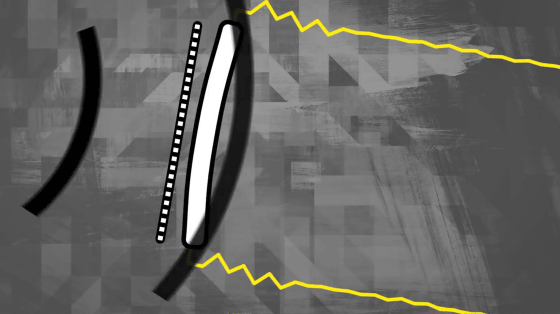

マイクの内部には小さな振動板が入っており、音波が振動板を揺らすことで電気信号が伝えられます。

悪意のある人物は、家の外から大声で音声アシスタントを操作しようとするかもしれませんが、通常は窓ガラスなどに遮られて操作は不可能です。

しかし、Light Commandsは「レーザー光でもMEMSマイクの振動板を揺らすことができる」という物理的な抜け穴を使い、音声アシスタントを操作するハッキング方法です。

そのため、光さえ届けば家の外からでも音声アシスタントを操作可能とのこと。

また、Light Commandsは比較的安価な機材で実行できてしまい、時には離れた別の建物から攻撃を仕掛けることもできてしまいます。

Light Commandsを防ぐための根本的な解決にはマイクの再設計が必要ですが、これには大きなコストが必要だそうです。

研究チームはAmazonやGoogle、Appleなどのベンダーと協力し、Light Commandsを防ぐ方法について模索しているとのこと。

研究チームは実際に、音声アシスタントに対してLight Commandsを仕掛けるムービーを公開しています。

Light Commands Demo #1 - Opening Garage Door - YouTube

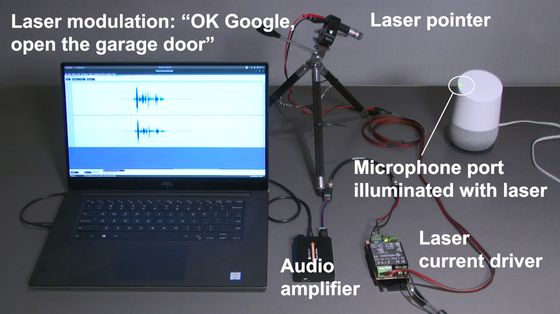

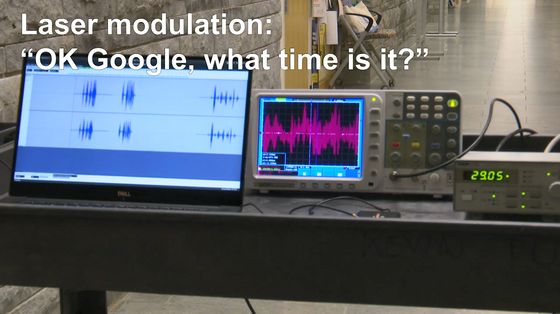

研究チームは3個で18ドル(約2000円)のレーザーポインター、339ドル(約3万7000円)のレーザードライバー、27.99ドル(約3000円)のオーディオアンプを使用して、Light Commandsを実行する装置を開発。レーザーを通じて伝えるコマンドは、レーザー光の振幅を変調することによって細かく調整することができるそうです。

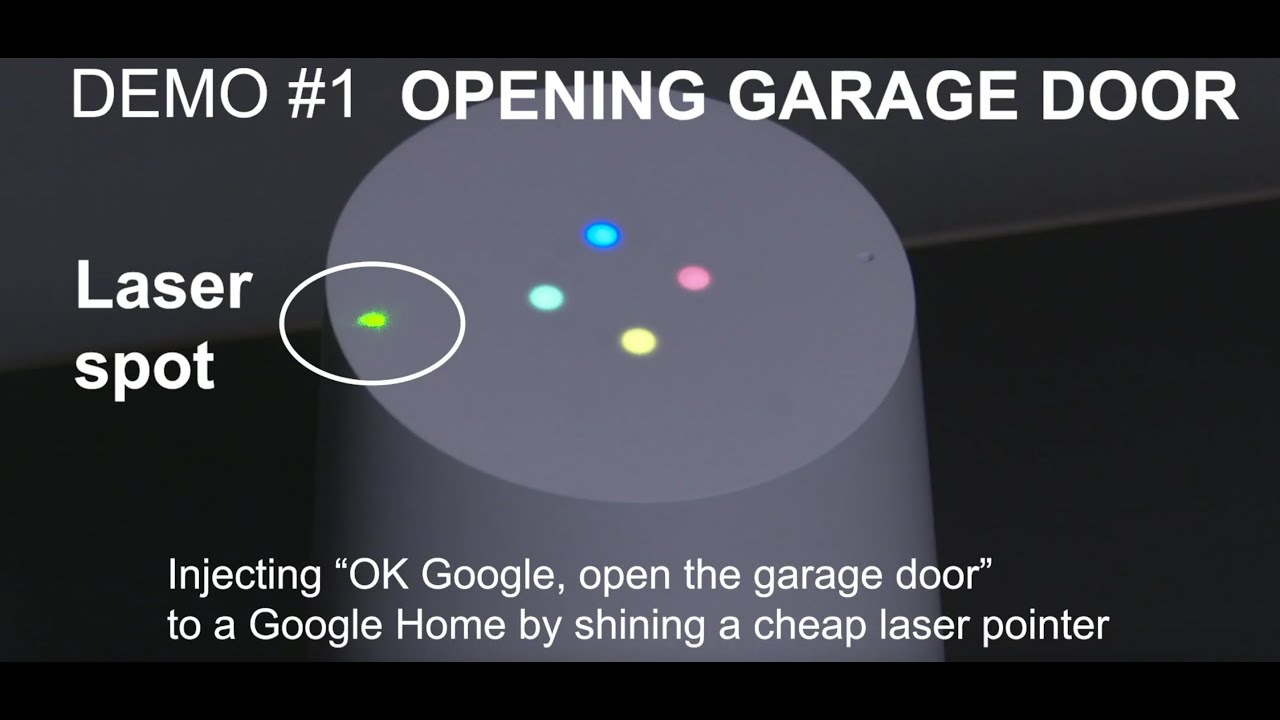

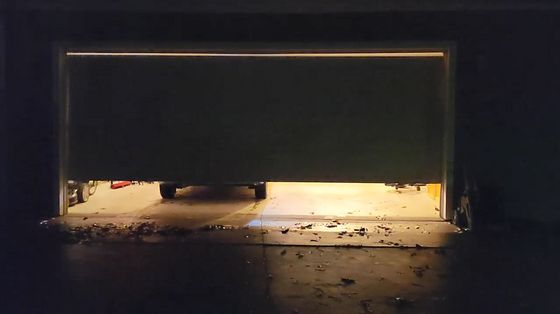

「OK Google、ガレージのドアを開けて」という指令を、Google Homeのマイク部分にレーザーを照射して送ると……

「OK、開けています」とGoogle アシスタントが返答。

実際には言葉での指示が送られていないにもかかわらず、ガレージのドアが開いてしまいました。

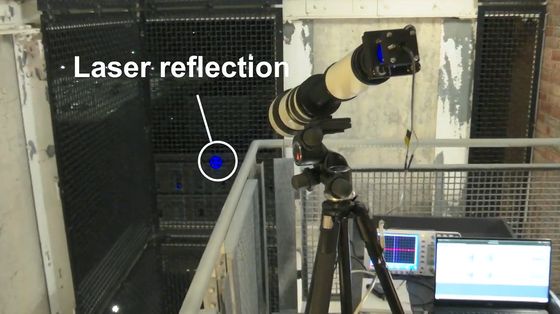

さらに、研究チームはLight Commandsがどれほど離れた環境でも実行可能なのかも調べています。

Light Commands Demo #2 - Long Distance - YouTube

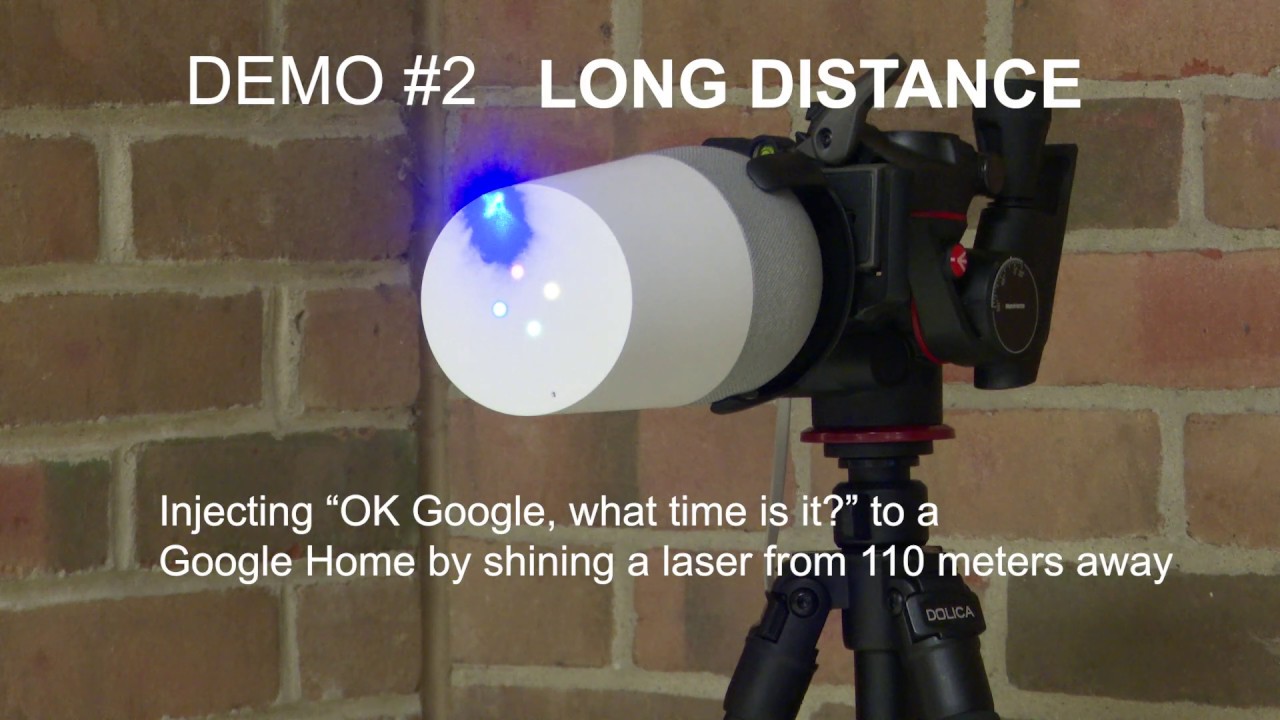

研究チームは自作したLight Commands実行装置に、新しく199.95ドル(約2万2000円)の望遠レンズを取り付け、長距離でも一点にレーザーを照射できるように改良しました。

今回は、「OK Google、今は何時ですか?」というコマンドをレーザー照射で伝えます。

対象となるGoogle Homeはなんと110メートルも離れた場所に設置されており……

マイク部分をレーザー側に向けて固定されています。レーザーを照射してしばらくするとLight Commandsによるコマンドが認識され、「9時43分です」と、Google アシスタントが答えました。

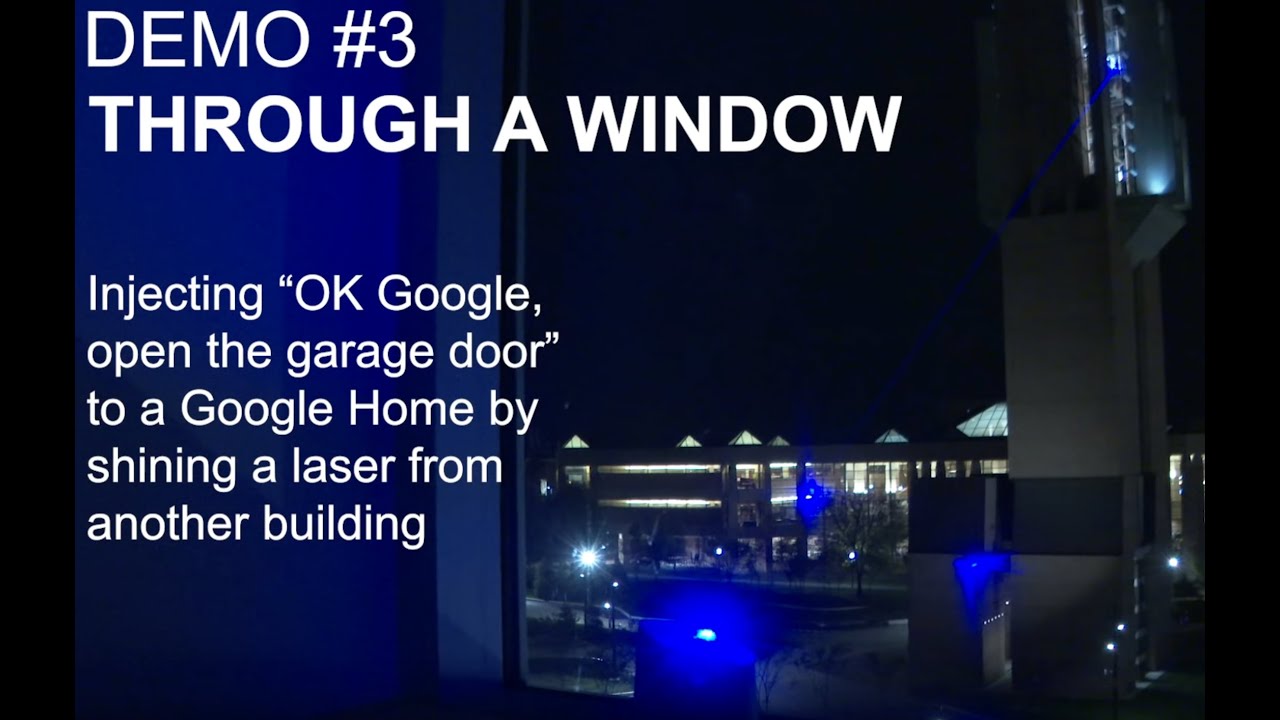

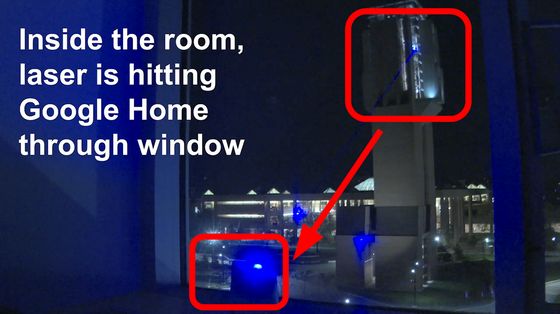

また、数十メートル離れた建物から、窓越しにLight Commandsでハッキングを仕掛けるムービーも公開中。

Light Commands Demo #3 - Through a Window - YouTube

今回は、画面右側に見える塔のようになった建物から、窓越しにレーザーを照射します。レーザー照射装置の位置は高さ43メートル、Google Homeが設置された位置は高さ15メートル、照射角は21.8度、建物間の距離は70メートルとなっています。

望遠レンズを使って、レーザーを照射。

すると、Google Homeが反応し……

ガレージのドアが開かれてしまいました。

研究チームはMEMSマイクについて「あたかも音であるかのような光にも反応してしまう」とコメント。なぜ光によって振動板が揺れてしまうのかという点について、記事作成時点では物理学的な背景が完全に理解されているわけではないそうです。

実験で使用したレーザーポインターは、わずか5mWのレーザー出力しかないものから60mWで駆動するものまで多岐にわたりましたが、Google アシスタントやAmazon Alexa、AppleのSiriといった多くの音声アシスタントが光に反応してしまいました。記事作成時点では、実際にLight Commandsが悪意を持った人物に使用されたことはないとみられていますが、Light Commandsは現実世界でも実行可能な攻撃であり、デバイスメーカーは新たな防御策を構築する必要があると研究チームは指摘しています。

・関連記事

AlexaやGoogleアシスタント、Siriを人間に聞こえない音で命令することが可能 - GIGAZINE

人間に聞こえない音を巧みに操りSiriなどの音声アシスタントをハッキングする「ドルフィン・アタック」とは? - GIGAZINE

iPhoneの音声アシスタントSiriに電磁波を送って乗っ取る方法とは? - GIGAZINE

Alexaが聞いた会話内容は録音されAmazonの従業員によって解析されている - GIGAZINE

AmazonがAlexaの会話データを第三者に聞かれないようにできるオプションを追加 - GIGAZINE

Googleアシスタントが会話を記録し従業員がその内容を聞いていることが問題視される - GIGAZINE

・関連コンテンツ