画像に人間の目には見えないコードを埋め込んで広告が表示されるだけで悪質マルウェアを感染させる「ステガノグラフィー」が発見される

人気のウェブサイトに表示されているバナー広告の画像に見た目にはわからないデータ隠蔽技術「ステガノグラフィー」を細工することで、ユーザーのPCの脆弱性に付けこみマルウェアを送り込むというハッキング手法が発見されています。

Readers of popular websites targeted by stealthy Stegano exploit kit hiding in pixels of malicious ads

http://www.welivesecurity.com/2016/12/06/readers-popular-websites-targeted-stealthy-stegano-exploit-kit-hiding-pixels-malicious-ads/

Hacking Millions with Just an Image — Recipe: Pixels, Ads & Exploit Kit

http://thehackernews.com/2016/12/image-exploit-hacking.html

セキュリティ対策企業のESETの研究者が、バナー広告に埋め込まれた不審なプログラムを発見しました。この画像はいわゆるステガノグラフィーであり、PNG画像の透明度を定義するアルファチャンネル内に悪質なJavaScriptコードを埋め込んでおり、肉眼でプログラムが仕込まれていることに気づくことは不可能だとのこと。

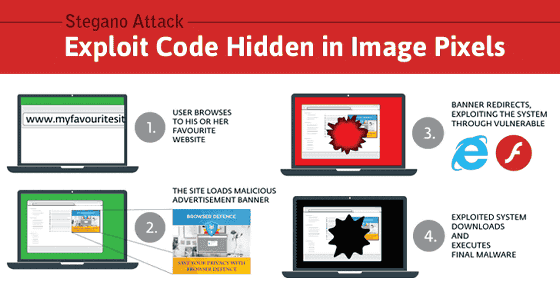

このステガノグラフィーを使ったマルウェア感染の仕組みは以下の図で示されています。(1)ユーザーがウェブサイトを訪問すると(2)悪意のあるコードを埋め込んだステガノグラフィーが表示されます。すると、(3)画像内に埋め込まれたスクリプトが攻撃者のサーバーに侵入したコンピューターの情報を送信しウェブブラウザのInternet Explorer(IE)の脆弱性を突いてマルウェアの挙動の監視の有無を判断して攻撃可能な状態の場合、さらにAdobe Flash Playerのセキュリティホールを利用して情報を収集、マルウェアを送り込めるかをチェック、(4)状況が整っている場合にはPCにマルウェアを送り込むというもの。その後、スパイウェアやトロイの木馬などをダウンロードするようになるそうです。

ステガノグラフィー自体を目視で見抜くことはできず、さらにESETの研究者によるとバナーに埋め込まれた不正なコードが実行されてIEとFlash Playerの脆弱性を利用してマルウェアが送り込まれるまでにかかる時間はわずか2~3秒であり、ユーザーの気づかないうちに一連のプロセスが行われるとのこと。ユーザー側でできる最優先の対策は、脆弱性のある状態のIEやFlash Playerを使わないということと言えそうです。

・関連記事

大手ウェブサイト上の広告から数万人規模でマルウェア感染が広がる - GIGAZINE

iPhoneでJPEG画像やPDFファイルを開くだけでハッキングされる可能性 - GIGAZINE

YouTubeを見た11万人以上がマルウェアに感染、原因は「広告」 - GIGAZINE

Amazonでマルウェアが埋め込まれた監視カメラが販売されていた - GIGAZINE

Android端末をターゲットにGoogle AdSenseの広告経由でマルウェアを自動でダウンロードさせる手口が横行 - GIGAZINE

Macからデータを盗んだりコードを勝手に実行したりとあらゆるコントロールを奪ってしまう極悪マルウェアが登場 - GIGAZINE

・関連コンテンツ