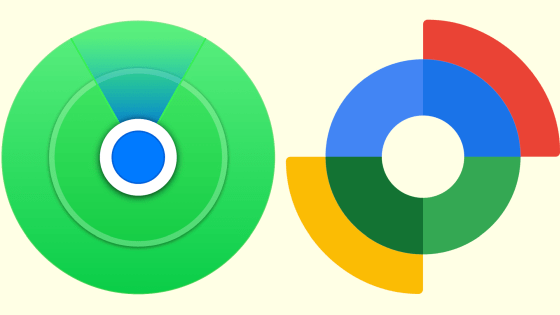

Appleの「探す」ですべてのBluetooth対応端末を追跡可能な「nRootTag」攻撃を研究者が発見、あらゆるスマホやPCが意図せずAirTag代わりに

Appleが提供している「探す」機能のネットワークの脆弱性を利用し、対象スマートフォンやPCなどを「紛失したAirTag」だと誤認させて追跡する攻撃方法があることを、アメリカ・バージニア州にあるジョージ・メイソン大学のQiang Zeng准教授らが発見しました。

Tracking You from a Thousand Miles Away!

https://nroottag.github.io/

Find my hacker: How Apple's network can be a potential tracking tool | College of Engineering and Computing

https://cec.gmu.edu/news/2025-02/find-my-hacker-how-apples-network-can-be-potential-tracking-tool

Find My Network Exploit Turns Any Bluetooth Device Into a Tracker - MacRumors

https://www.macrumors.com/2025/02/27/security-flaw-apple-find-my-track-any-device/

AppleはiPhoneやiPad、AirPodなどの紛失に備えて「探す」機能を提供していて、たとえ端末の電源がオフになっていても探すことが可能です。

落とし物トラッカーであるAirTagの場合、まず(1)所有者の端末とAirTagとの間で公開鍵と秘密鍵の情報が共有されます。その後、(2)AirTagがペアリングされた端末と離れると、BLEアドバタイズ(パケット)で公開鍵情報を含む「紛失メッセージ」を発信します。(3)当該AirTagの近くを通りかかって「紛失メッセージ」を受信したApple端末は、暗号化された「位置情報レポート」を作成して、ハッシュ化された公開鍵情報とともにAppleのサーバーに送信します。(4)ユーザーはAppleのサーバーに保存された公開鍵情報をもとに、関連する「位置情報レポート」を確認することができます。位置情報レポートを復号できるのは正しい秘密鍵の使用時のみで、匿名性確保のため、「紛失メッセージ」がApple端末から発信されたかどうかは確認されていないとのこと。

Zeng准教授らは、この「探す」のネットワークに、Bluetoothデバイスを正規のAirTagと誤認させるための暗号鍵を操作可能であることを発見しました。

研究チームが「nRootTag」と名付けた攻撃の成功率は90%で、数分以内に端末の位置を特定可能だとのこと。

研究に携わったJunming Chen氏は、攻撃を「ノートPCや電話、ゲーム機を、所有者が気付かないうちにAirTagにするようなものです」と表現しています。すでに、WindowsやLinux、Androidなど複数のOSのPCやモバイル端末、スマートTV、VRヘッドセットで機能することが実証されています。

なお、研究結果の詳細は2025年8月にシアトルで開催されるUSENIXセキュリティシンポジウムで発表される予定です。

・関連記事

Appleの「探す」アップデートで「落とし物の現在地を表示するURL」を他人と共有可能に - GIGAZINE

海で失くしたApple Watchが「探す」機能のおかげで22カ月後に手元へ返ってくる、しかも問題なく動作する模様 - GIGAZINE

Appleの「探す」で利用されるWi-Fi測位システムを悪用すると簡単に位置情報の追跡が可能になるとの指摘 - GIGAZINE

Appleの「探す」アプリの不具合で無関係の人の家が表示されて自宅に押しかけられているという報告 - GIGAZINE

Appleの「探す」機能で盗まれたMacBookの位置を警察に知らせても捜索してくれないという報告 - GIGAZINE

音が鳴らないように細工した「サイレントAirTag」が出回っている、ストーキングに利用される懸念も - GIGAZINE

電源オフのiPhoneでも「探す」機能で位置を特定できるのはなぜか? - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by logc_nt

You can read the machine translated English article Researchers discover 'nRootTag' attack t….