Googleが「ロシアや中国政府が支援するハッカー集団がWinRARのゼロデイ脆弱性を悪用して攻撃を行っている」と指摘

Googleのセキュリティ研究チームが、「ロシアや中国政府の支援を受けたハッカーが、Windows用のファイル圧縮・解凍ソフト『WinRAR』の脆弱(ぜいじゃく)性を悪用して攻撃を行っている証拠を発見しました」と報告しました。

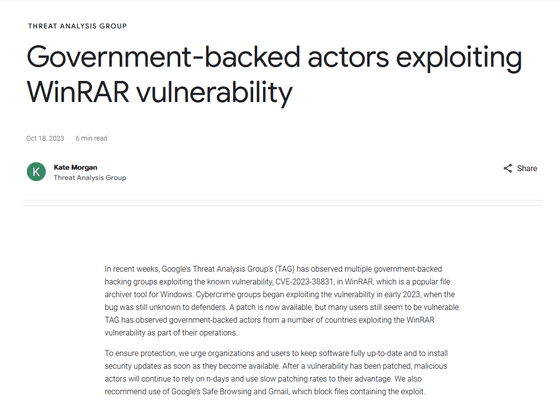

Government-backed actors exploiting WinRAR vulnerability

https://blog.google/threat-analysis-group/government-backed-actors-exploiting-winrar-vulnerability/

Google links WinRAR exploitation to Russian, Chinese state hackers

https://www.bleepingcomputer.com/news/security/google-links-winrar-exploitation-to-russian-chinese-state-hackers/

Russia and China-backed hackers are exploiting WinRAR zero-day bug | TechCrunch

https://techcrunch.com/2023/10/18/russia-sandworm-fancy-bear-china-winrar-zero-day/

WinRARは1995年にリリースされたWindows向けのシェアウェアで、RAR形式やZIP形式の圧縮・解凍のほか、LZH形式や7-Zip形式などの解凍も可能なアーカイバーです。

Googleの脅威分析グループ(TAG)によると、攻撃者は「CVE-2023-38831」と呼ばれるWinRARのゼロデイ脆弱性を悪用して攻撃を行っているとのこと。最初にCVE-2023-38831を発見したサイバーセキュリティ会社のGroup-IBは、CVE-2023-38831について「このゼロデイ脆弱性は、一件無害な画像やテキストドキュメントを装ったアーカイブファイルに対し、悪意のあるスクリプトを隠すことができます」と報告しています。WinRARのベンダーであるRarlabは、CVE-2023-38831に対し2023年8月2日にパッチを適用し修正を行いました。しかし、TAGは「WinRARの更新を行っていない多くのユーザーが危険にさらされています」と指摘しています。実際にTAGは「ロシアや中国政府に支援された複数のハッキンググループがCVE-2023-38831を悪用してハッキングを行っています」と報告しています。

TAGの報告によると、WinRARの脆弱性を悪用してハッキング行為を行うグループの中には、2017年にウクライナの中央銀行や国営通信、電力インフラなどに大きな被害を与えたランサムウェア「NotPetya」を用いて攻撃を行う、「Sandworm」と呼ばれるロシアの軍事スパイ部隊が含まれています。

TAGは「ウクライナのドローン戦闘訓練学校になりすました電子メールキャンペーンの一環として、2023年9月初旬からSandwormがWinRARのゼロデイ脆弱性を悪用していることが確認されています」と報告。Sandwormの手口としては、CVE-2023-38831を悪用するアーカイブファイルへのリンクが電子メール内に含まれており、そのリンクを開いてしまうと被害者のPCに情報を盗むためのマルウェアがインストールされ、ブラウザで使用するパスワードなどが流出するというものでした。

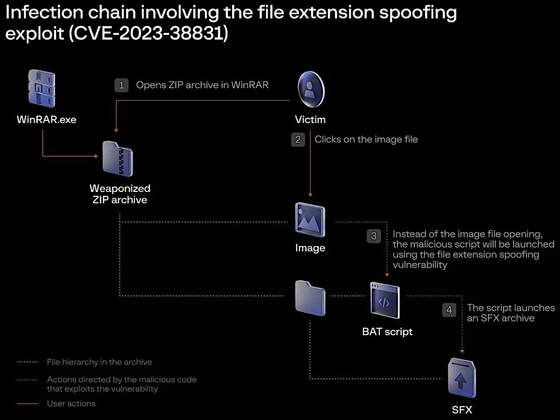

ハッカー集団の手口を図説するとこんな感じ。ユーザーが問題のあるzipファイルをWinRARで解凍し、その中に含まれる画像ファイルを開きます。すると、画像ファイルが開かれる代わりにマルウェアをインストールするスクリプトが立ちあがり、コンピューターへの不正アクセスを防止するためのSFXファイルのシステムが破壊されてしまいます。

また、ロシア政府が支援するハッカー集団「APT28(ファンシーベア)」が、ウクライナの公共政策シンクタンクになりすました電子メールキャンペーンを行い、ウクライナのインターネットユーザーに対して攻撃を仕掛けていることや、中国政府が支援する「APT40」も同様の手口でパプアニューギニアに拠点を置くユーザーを標的としたフィッシングキャンペーンを行っていたことがTAGによって報告されています。これらのハッカー集団が行ったキャンペーンでは、被害者に対してCVE-2023-38831を悪用するアーカイブファイルを含んだDropboxへのリンクが添付されていたとのこと。

TAGは修正パッチが配信されたにもかかわらずWinRARのゼロデイ脆弱性が悪用され続けていることについて「既知の脆弱性を悪用した攻撃が非常に効果的であることが強調されています」と警告し、「ユーザーはただちにWinRARに最新パッチを適用して、ソフトウェアの安全性を確保してください」と述べています。

・関連記事

老舗圧縮解凍ソフト「WinRAR」でファイルを開くだけで任意コード実行を可能にする脆弱性が発見される、すでに修正版が配布済み - GIGAZINE

中国が台湾市民の個人情報を狙っていると政府が発表 - GIGAZINE

ロシア政府系ハッカー集団「ファンシーベア」が未発見のLinuxマルウェアツール「Drovorub」で国家安全保障を脅かしているとFBI・NSAが警告 - GIGAZINE

中央銀行や国営通信、チェルノブイリ原発をシステムダウンさせたマルウェア「NotPetya(GoldenEye)」が世界レベルで大流行 - GIGAZINE

ウクライナ派のハッカーがランサムウェア集団「Trigona」をハッキングしサーバーを焼き払うことに成功 - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article Google points out that ``hacker groups s….