ウクライナ派のハッカーがランサムウェア集団「Trigona」をハッキングしサーバーを焼き払うことに成功

親ウクライナを掲げるサイバー活動家のグループが、ランサムウェア集団「Trigona」のサーバーをハッキングし、ソースコードなどを抜き取った上でデータを全て消去したことが報じられました。

Ukrainian activists hack Trigona ransomware gang, wipe servers

https://www.bleepingcomputer.com/news/security/ukrainian-activists-hack-trigona-ransomware-gang-wipe-servers/

ウクライナ・サイバー同盟(Ukrainian Cyber Alliance:UCA)の一員であるherm1tというXユーザーは2023年10月18日に、「ランサムウェア集団、Trigonaのサーバーは、UCAによってデータが流出し、壊滅させられました。お前たちが他の人のために作った世界にようこそ!」と述べてTrigonaに対するUCAのハッキングが成功したことを明かしました。

Trigone. The servers of the Trigona ransomware gang has been exfiltrated and wiped out by @UCA_ruhate_ Welcome to the world you created for others! pic.twitter.com/ALiud4sPQv

— herm1t (@vx_herm1t) October 17, 2023

IT系ニュースサイトのBleeping Computerによると、Trigonaへの攻撃には情報共有ツール・Confluenceの特権昇格の脆弱(ぜいじゃく)性である「CVE-2023-22515」が用いられたとのこと。

UCAは、まず秘密裏にTrigonaが使用しているConfluenceサーバーに侵入し、約1週間かけて組織の内部データを徹底的に抜き取りました。herm1tはBleepingComputerに対し、窃取に成功したデータの中には開発者環境や仮想通貨のホットウォレット、ソースコード、データベースが含まれていたと話しました。また、ランサムウェアの復号キーの奪取にも成功した可能性があり、見つかり次第公開するとしています。

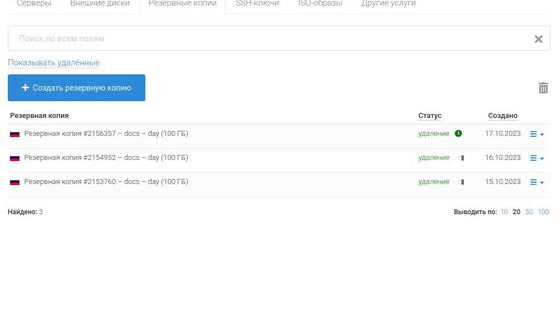

UCAは、Trigonaが盗み取ったものの可能性があるドキュメント数百GBを含む3つのバックアップファイルを取得したと主張しています。

herm1tはBleepingComputerに「Trigonaは最初パニックに陥り、その後パスワードを変更して一般向けのインフラをダウンさせることで対応しました」と述べました。

UCAは、ウクライナおよび世界各地のハッカーらが、ロシアによる攻撃からウクライナのサイバースペースを防衛することを目的に2014年に結成したグループが前身です。その後、2016年に非政府組織として発足したUCAは、ロシアを支援するさまざまな組織や個人を標的として活動を開始しました。

UCAはこれまでに、ロシア国防省を2回にわたってハッキングして機密データを流出させたほか、ウラジーミル・プーチン大統領の政治顧問であるウラジスラフ・スルコフ氏の電子メールをハッキングし、クリミア併合やウクライナ東部2州での政治工作に関する資金調達について暴露したとされています。

一方のTrigonaは、2022年初頭に無名のサイバー犯罪グループとして確認された新興ランサムウェア集団で、同年10月下旬に現在の名前で活動を開始し、ランサムウェア被害者から仮想通貨のMoneroで身代金を受け取るためのTorサイトを立ち上げました。

2023年初頭にはMicrosoftのSQLサーバーに侵入してアクセス認証情報を奪取するなどしていましたが、記事作成時点ではUCAの攻撃によりTrigonaが運営する複数のサイトがオフラインになっているとのことです。

・関連記事

「親ロシアの方針」を掲げたランサムウェア攻撃グループがウクライナ寄りのハッカーの攻撃を食らって内部チャットのログ1年分が流出 - GIGAZINE

親ロシアのランサムウェアグループ「Conti」の内部チャットログ1年分を流出させたウクライナの研究者がインタビューに応じる - GIGAZINE

ウクライナ情勢がランサムウェアの状況に強く影響、2022年第1四半期のランサムウェア市場における5つの重要なポイントとは? - GIGAZINE

ウクライナに破壊的マルウェア攻撃を仕掛けたロシアの脅威アクター「カデット・ブリザード」についてMicrosoftが詳細情報を公開 - GIGAZINE

ハッカー集団が「開発者がウクライナ侵攻で死んだ」として活動停止を発表 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by darkhorse_log

You can read the machine translated English article Ukrainian hackers successfully hacked ra….