量子コンピュータの攻撃に備えるための4つの暗号化アルゴリズムをアメリカ国立標準技術研究所が採択

既存の強固なセキュリティを突破する可能性がある量子コンピュータの登場に備え、アメリカ国立標準技術研究所(NIST)が4つの暗号化アルゴリズムを採択し、安全性を強化したアルゴリズム「ポスト量子暗号」として標準化に向けて調整を図っていくことを明らかにしました。

NIST Announces First Four Quantum-Resistant Cryptographic Algorithms | NIST

https://www.nist.gov/news-events/news/2022/07/nist-announces-first-four-quantum-resistant-cryptographic-algorithms

Announcing PQC Candidates to be Standardized, Plus Fourth Round Candidates | CSRC

https://csrc.nist.gov/News/2022/pqc-candidates-to-be-standardized-and-round-4

Prepare for a New Cryptographic Standard to Protect Against Future Quantum-Based Threats | CISA

https://www.cisa.gov/uscert/ncas/current-activity/2022/07/05/prepare-new-cryptographic-standard-protect-against-future-quantum

Quantum-resistant encryption recommended for standardization • The Register

https://www.theregister.com/2022/07/05/us_nist_quantum_algorithms/

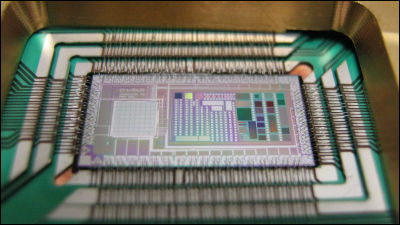

「量子ビット(キュービット)」で情報を取り扱う量子コンピュータは、既存のコンピュータの計算速度を大幅に上回ると期待されて以前から研究開発が行われているものの、既存のコンピュータよりはるかに発生頻度が高い「エラー」を訂正するための技術開発が壁となっており、完全な実現には至っていません。

2021年、Googleとスウェーデンの研究者は、2000万量子ビットの量子コンピュータがあれば、さまざまな場面で用いられるRSA暗号の2048ビットの整数を約8時間で因数分解する、つまり暗号を解読することが可能であると示唆しました。また、フランスの研究者は、1万3436量子ビットとマルチモードメモリを用いれば、2048ビットの整数を177日間で因数分解できるはずだと主張しています。

ただし、2022年時点で研究されている量子コンピュータの量子ビットは上記の数字よりも桁違いに少なく、IT大手のIBMが開発したものでも127量子ビットです。一方でIBMは2023年末までに1000量子ビットのマシンを開発するロードマップを組んでいるほか、将来的に100万量子ビットを超えるマシンの開発を行う予定であることも明らかにしており、量子コンピュータ開発に向けた技術は今後大きく成長していくことが見込まれています。

量子コンピュータの登場によるセキュリティ上の懸念は対処が急がれる問題ではないものの、将来的に既存のシステムの脅威となりかねません。そのため、NISTを始めとする政府機関は2016年から、量子コンピュータからの攻撃に耐えうる暗号化のアルゴリズムを広く募集し、検証を行った上で標準化するプロジェクトを推し進めてきました。

当初82種のアルゴリズムが集ったものの、検証が第1、第2、第3ラウンドと進められる過程で74種が脱落し、最終的に8種が残りました。このうち4種は標準化に向けて調整が進められ、残り4種は来る第4ラウンドに向けた開発チームによる微調整が求められています。

標準化に向けて調整が進められる4種のうち、1つは公開鍵暗号方式を用いた「CRYSTALS-KYBER」で、これは以前から暗号化アルゴリズムの最も有力な候補と見なされていたものです。「CRYSTALS-KYBER」が採択されたのは暗号化キー交換にかかる簡便さとその速度が重視されてのことです。残りの3つはデジタル署名を用いたもので、「CRYSTALS-Dilithium」「FALCON」「SPHINCS+」という名前で知られています。それぞれ得意とする機能が異なり、特に「SPHINCS+」は他3つと比較して速度などに難点があるものの、唯一ハッシュ関数を用いるものであることなどから、採用が決まったとのこと。

NISTはこのうち、「CRYSTALS-KYBER」と「CRYSTALS-Dilithium」を強力なセキュリティと優れたパフォーマンスを理由に「推奨」と位置付け、他の2種とともに約2年かけてポスト量子暗号の一部に組み込んでいくとしています。NISTはセキュリティ専門家に移行の準備を開始することを強く推奨していますが、「規格が確定する前にアルゴリズムが若干変更される可能性があるため、まだシステムに組み込むことはしないでください」と注意しています。

・関連記事

量子コンピューターの内部では一体何が起こっているのか? - GIGAZINE

IBMが世界初の127量子ビット・量子プロセッサ「Eagle」を発表 - GIGAZINE

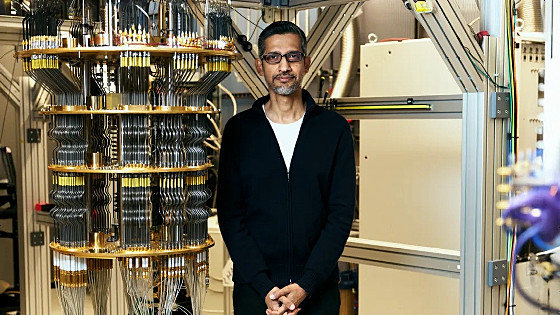

Googleが量子コンピューター研究施設「Quantum AI campus」を発表 - GIGAZINE

量子コンピューターに関する論文が続々と撤回されている理由を「マヨラナ粒子」の研究者が解説 - GIGAZINE

IBMを超える「量子ボリューム128」の業界最高性能をうたう量子コンピューターシステム「H1」をハネウェルが発表 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by log1p_kr

You can read the machine translated English article National Institute of Standards and Tech….