MicrosoftのExchange Server脆弱性が発覚してからの攻撃&対処のタイムラインはこんな感じ

世界の数十万の組織がハッキング攻撃のターゲットになったとみられているMicrosoft Exchange Serverの脆弱性について、セキュリティ研究者のBrian Krebs氏が脆弱性の報告からパッチ公開・攻撃拡大までのタイムラインを公開しました。脆弱性は2021年1月に初めて報告されたものですが、パッチが当初のリリース予定から1週間前倒しで公開されていることから、その緊急さが読み取れます。

A Basic Timeline of the Exchange Mass-Hack — Krebs on Security

https://krebsonsecurity.com/2021/03/a-basic-timeline-of-the-exchange-mass-hack/

Attacks on Exchange servers expand from nation-states to cryptominers | The Record by Recorded Future

https://therecord.media/attacks-on-exchange-servers-expand-from-nation-states-to-cryptominers/

Microsoft hack: Biden launches emergency taskforce to address cyber-attack | US news | The Guardian

https://www.theguardian.com/us-news/2021/mar/08/microsoft-cyber-attack-biden-emergency-task-force

2021年3月2日、Microsoftは公式ブログで中国政府系ハッカーグループによるサイバー攻撃について報告。そして続く2021年3月5日、Krebs氏が「Microsoftのメールソフトにある脆弱性を利用し、ハッカーがアメリカの中小企業・町・都市・地方自治体を組む3万組織以上に対してハッキング攻撃を行った」というレポートを発表しています。

中国によるサイバー攻撃で政府が緊急指令を発令、すでに3万以上の組織がハッキングされているとの指摘も - GIGAZINE

攻撃者はメールソフトのMicrosoft Exchange Serverで新たに発見された「ProxyLogon」という4つの脆弱性を悪用し、システムを完全にリモート制御できるWebシェルを植え付けたとみられています。またKrebs氏が匿名を条件にサイバーセキュリティの専門家から得た情報によると、すでに中国のハッキンググループは何十万という世界中のExchange Serversを制御しており、このうちアメリカのアカウントは最低でも約3万件含まれるとのこと。一方で「3万件という数字は極端に控えめ」とも指摘されています。

3月になって大きな話題となったExchange Serverの脆弱性ですが、その最初の報告は1月にあがっていました。Krebs氏は、Exchange Server脆弱性発見から対処までのタイムラインを、以下のように公表しています。

・1月5日:セキュリティコンサルティング企業のDEVCOREがMicrosoftに調査結果を警告。

・1月6日:サイバーセキュリティ企業のVolexityが、Exchangeの未知の脆弱性を使用する攻撃を発見。

・1月8日: DEVCOREが指摘した問題をMicrosoftが再現・検証。

・1月27日:セキュリティ企業のDubexが新しいExchangeの脆弱性に対する攻撃についてMicrosoftに警告。

・1月29日:トレンドマイクロが、「Chopper」と呼ばれるWebシェルがExchangeの脆弱性経由で植え付けられたことをブログで投稿。

・2月2日:Volexityが、これまでに知られていないExchangeの未知の脆弱性を使用する新たな攻撃についてMicrosoftに警告。

・2月8日:Microsoftがレポートを社内でエスカレーションしたことをDubexに通知。

・2月18日:MicrosoftがDEVCOREに対しExchangeの脆弱性に対するセキュリティアップデートの目標を3月9日とすること通知。

・2月26~27日:脆弱性を利用した攻撃が徐々に世界規模になっていることが確認される。この期間に攻撃者がバックドアを仕込む速度があがる。

・3月2日:DEVCOREのセキュリティ研究者であるOrange Tsai氏が、1月5日の「これまでで最も深刻なRCE脆弱性を報告した」というツイートを引用し、そのパッチがリリースされるとツイート。

The patch release of this BIG ONE is coming soon, and a short advisory is also standing by! (BTW, no one guess the right target in comments????) https://t.co/EX1XgBxlkW

— Orange Tsai ???? (@orange_8361) March 2, 2021

・3月2日:Microsoftが1週間前倒ししたスケジュールで4つの脆弱性に対するセキュリティアップデートをリリース。

・3月3日:世界中で数万台のExchangeサーバーがハッキングされ、1時間ごとにさらに数千台のサーバーが新たにハッキングされ続ける事態に。

・3月4日:ホワイトハウスのJake Sullivan氏がパッチの重要性ともに、システムがすでにハッキングされているかどうかを検知する方法をTwitterで発信。

And, this article offers specific measures beyond just patching to determine if your systems are already compromised: https://t.co/JeO1YLV7kF

— Jake Sullivan (@JakeSullivan46) March 5, 2021

・3月5日午後1時26分:ホワイトハウス報道官のJen Paski氏がライブ・ブリーフィングで攻撃への懸念を表明。

・3月5日午後4時7分:Krebs氏がアメリカの最低3万組織、そして世界中の数十万の組織にバックドアがインストールされているという報告を公開。

・3月6日: 国土安全保障省サイバーセキュリティ・インフラストラクチャー・セキュリティ庁(CISA)が「Microsoft Exchange Serverの脆弱性の国内および国際的な悪用が広まっていることを認識している」と述べる。

タイムラインを見ると、Microsoftが当初の予定から前倒しをしてパッチをリリースしており、これは攻撃の速度と規模が急速に拡大したことが理由だとみられています。すでにアメリカ以外にもオランダ、チェコ、ノルウェーのセキュリティ機関がハッカーによるExchangeへの侵入を報告しています。被害を受けた組織には欧州銀行監督局や労働省が含まれるとのこと。

また攻撃を受けていない国についても、セキュリティ企業の多くが世界中で攻撃の発生を確認しており、カスペルスキーはドイツでの攻撃の急増を報告、セキュリティソフト開発企業のMalwarebytesは少なくとも1000以上の顧客のシステムにProxyLogon関連のWebシェルを発見したと報告しています。

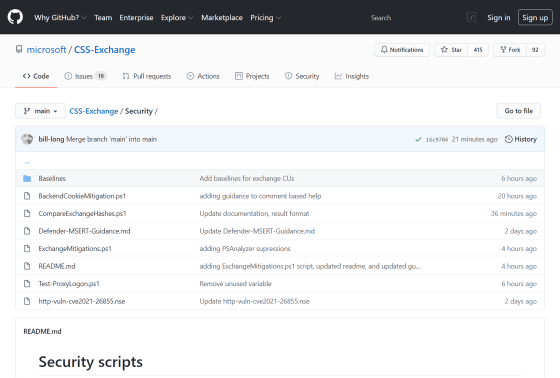

なお、Microsoftのリリースしたパッチは脆弱性を修正するものであり、まだ被害をうけていないシステムが被害を受けないためには有効ですが、すでに侵入を受けているシステムを検知し損傷を回復させるものではありません。

このためMicrosoftはExchange Serveへの侵入を確認するセキュリティスクリプトも公開しています。

CSS-Exchange/Security at main · microsoft/CSS-Exchange · GitHub

https://github.com/microsoft/CSS-Exchange/tree/main/Security

3月8日にはサイバーセキュリティ企業のNetcraftが、パッチがリリースされた後でも「インターネットからアクセス可能なパッチが適用されていないOutlook WebAccessサーバーを9万9000件も検出した」と報告。Outlook Web AccessはMicrosoft Exchangeのメールボックスへのリモートアクセスを可能にするものであり、Netcraftはうち10%にWebシェルバックドアを発見したと述べています。

Feeding Frenzy as criminal groups stake their claim on Outlook Web Access servers | Netcraft News

https://news.netcraft.com/archives/2021/03/08/owa-web-shells.html

・関連記事

Microsoftが「中国政府系ハッカーによるExchange Serverの脆弱性を利用した新たな攻撃」について報告 - GIGAZINE

中国によるサイバー攻撃で政府が緊急指令を発令、すでに3万以上の組織がハッキングされているとの指摘も - GIGAZINE

Microsoftが大規模な政府機関へのハッキング問題に対応して攻撃に使われるドメインの押収などを実施 - GIGAZINE

Microsoft社長が「過去10年で最も深刻なサイバー攻撃の1つ」と語るSolarWindsの「Orion Platform」に対する攻撃とは? - GIGAZINE

Windowsのソースコードが6200万円で売りに出されていることが発覚 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by darkhorse_log

You can read the machine translated English article The timeline for attacks and countermeas….