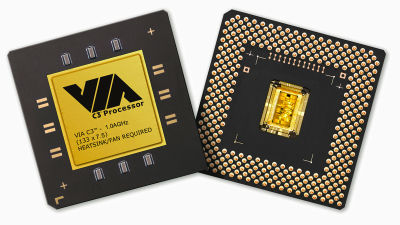

古いVIAのx86プロセッサにバックドアが存在していたことが発覚

By VIA Gallery

台湾のVIA Technologiesで開発されたCPU「VIA C3 Nehemiah」にはバックドアが仕組まれており、これを使用することでシステムの管理者権限を奪取できることが明らかになりました。

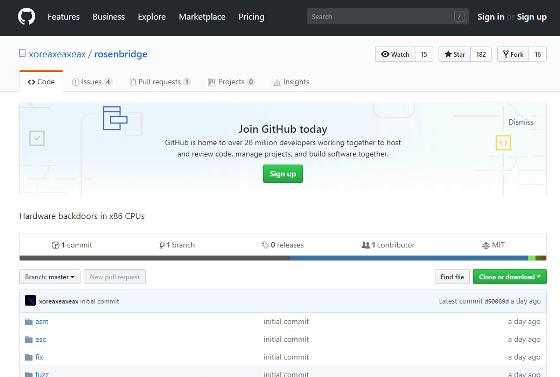

GitHub - xoreaxeaxeax/rosenbridge: Hardware backdoors in x86 CPUs

https://github.com/xoreaxeaxeax/rosenbridge

Hacker Finds Hidden 'God Mode' on Old x86 CPUs

https://www.tomshardware.com/news/x86-hidden-god-mode,37582.html

VIA Cシリーズのプロセッサは工業用オートメーションやPOSシステム、銀行のATMなどの用途で幅広く使用されています。なお、発見されたバックドアは2006年に販売が開始されたVIA C3 Nehemiahのみに存在するもので、影響はかなり限定的と見られています。

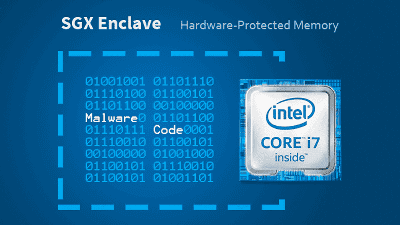

バックドアとして機能していたものは、VIA C3 Nehemiahの中に存在していた小さなチップでした。このプロセッサの中には、CPU本体の機能を有するx86チップとは別に小さなチップが埋め込まれていて、この小さなチップがバックドアの役割を果たしていたことが明らかになっています。

セキュリティ研究者のクリストファー・ドーマス氏は「VIA C3 Nehemiahに埋め込まれた小さなチップには、リングプロテクションのアクセス制御をバイパスする機能を持っていて、最も制約の多いRing3の命令を制約が一切ないRing0として実行することが可能です」と語っており、管理者権限の命令を一般ユーザーレベルで実行できてしまう問題点を指摘しています。

ドーマス氏はVIA C3 Nehemiahのバックドアが存在するかを確認するスクリプトをGitHubで公開しています。また、該当するCPUを搭載した機器を使用している人向けに、バックドアを無効化するスクリプトも公開しており、詳しい使用方法はスクリプトのドキュメントで確認することができます。

GitHub - xoreaxeaxeax/rosenbridge: Hardware backdoors in x86 CPUs

https://github.com/xoreaxeaxeax/rosenbridge

・関連記事

CPUに内在する脆弱性「Spectre」に新種「Variant 4」が登場、Intel・AMD・ARMは対応策を発表 | GIGAZINE (ギガジン)

WindowsやmacOSなど主要OSに共通する深刻な脆弱性が発覚、原因はOSベンダーによるCPUアーキテクチャの仕様解釈ミスか | GIGAZINE (ギガジン)

Intelの内蔵GPUでメモリ内のウイルスチェックを効率化する「Accelerated Memory Scanning」 | GIGAZINE (ギガジン)

Intelが第1世代Core i7やCore 2シリーズなど旧CPUの脆弱性「Spectre」対策を放棄 | GIGAZINE (ギガジン)

CPU脆弱性対策パッチでAMDマシンが起動しなくなる不具合を受けてMicrosoftが更新プログラムの配布を停止 | GIGAZINE (ギガジン)

・関連コンテンツ

in ハードウェア, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article Discovered that there was a backdoor on ….