1億枚以上のクレジットカード情報を盗み出している「RAMスクレーパー」はどうやって大量のカード情報を盗み出すのか?

By jm3 on Flickr

2014年9月29日、アメリカの大手スーパーマーケットチェーンであるSUPERVALUとAlbertsonsが、レジやPOSシステムへのハッキングにより顧客のクレジットカード情報に外部から不正アクセスされました。近年、アメリカではレジやPOSを狙ったハッキング事件が増加しており、アメリカの大手小売業者のTargetやHome Depotもそのターゲットにされたことがあるわけですが、これらのハッキングに使用されているマルウェア「RAMスクレーパー」についてWIREDがその手口を詳細に明かしています。

How RAM Scrapers Work: The Sneaky Tools Behind the Latest Credit Card Hacks | WIRED

http://www.wired.com/2014/09/ram-scrapers-how-they-work/

◆RAMスクレーパー

「RAMスクレーパー」とは、コンピューターのRAM内からデータを収集して盗み出すマルウェアの総称です。

SUPERVALUやAlbertsonsを狙ったハッカーは、RAMスクレーパーをこれらの企業のPOSシステム内に不正に潜り込ませ、レジで行われるクレジットカードやデビットカードでの購入処理の際にレジのRAM内に一時的に保存される「暗号化されていない状態の顧客のクレジットカード情報」を盗み出すことに成功しています。この方法でクレジットカード情報は容易に盗み出せるようで、これまでに1億枚以上のクレジットカードが被害に遭っている、とのことです。

By MoneyBlogNewz

現在闇市場で取引されているRAMスクレーパーには12以上の種類が存在します。これらのRAMスクレーパーは基本的に同じようにRAMからデータを収集するわけですが、それぞれ異なる特徴も持っており、例えば「Dexter」と呼ばれるRAMスクレーパーはカード情報以外に顧客の暗証番号も盗み出す、という悪質なマルウェアです。また、「ChewBacca」は侵入したネットワーク環境からTorを使い、ひっそりと盗み出したデータをハッカーの元に送信するように設計されているというRAMスクレーパーとのこと。

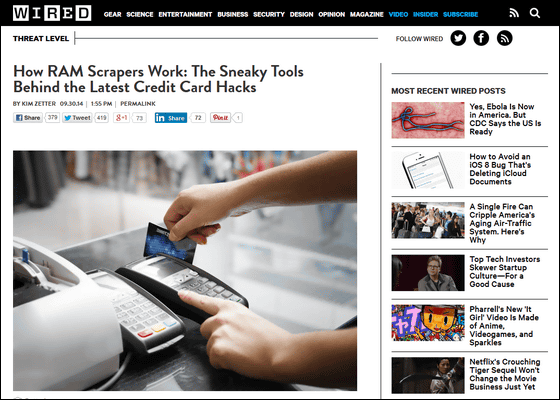

クレジットカード情報を盗み出すためのツールはRAMスクレーパーだけではありません。例えばATMなどに取り付けられるスキミング装置を使えばクレジットカード情報を盗み出すことは可能です。スキミング装置を使ってカード情報を盗み出すには実際にATMに装置を取り付ける必要がありますが、RAMスクレーパーは遠隔操作で小売業者のネットワークに侵入させることができ、何十もの小売店舗やフランチャイズのレジやPOSシステムに潜り込むことも可能。

さらに、RAMスクレーパーを使ったハッキングならば遠隔操作で犯行の証拠を片付けることもできるので、クレジットカード情報を盗み出すならばどちらの方法がより安全かは一目瞭然です。

By Elton Lin

◆カード取引はどのように行われるのか

クレジットカードやデビットカードを使って何かしらのものを購入した際、カード取引を処理するために、小さな小売店などは他社製のカードプロセッサを使います。これらのカードプロセッサは、購入処理の際に暗号化が解かれた状態のカード情報を得て、このデータを銀行に送信、認証が得られれば購入取引が完了となり銀行からお金が振り込まれ、顧客は商品が購入できます。

大手スーパーマーケットチェーンなどの場合は各チェーンで多数のカード取引が発生するので、各店舗のカード取引が企業ネットワークを介して中央処理装置に送られ、そこでカード情報をそれぞれ適切な銀行へ送信して認証を得て、購入取引が完了となるわけです。

By Mike Mozart

顧客がクレジットカードやデビットカードを使って支払いができるようにするため店舗にカードシステムを導入する場合、PCIデータセキュリティスタンダードを満たす必要があります。これはクレジットカード産業のトッププレイヤーたちであるVISA、MasterCard、Discover、American Express、JCBといった企業が共同で策定したもので、これによるとビジネスネットワークやインターネット上にカード情報を保存する際は、常にデータを暗号化しておく必要がある、とされています。

しかし、このPCIデータセキュリティスタンダードは「カード情報を社内ネットワーク内で移動させる際や、外部のデータ処理機関にプライベートネットワーク経由でカード情報を送信する際の暗号化」を義務化していません。ただし、賢い企業はより安全なシステムにすべく、あらゆる場所でデータに暗号化を施してハッカーに対処してきたそうです。

このように顧客のカード情報を保護するために企業はカード情報の暗号化に取り組んできたわけですが、カード取引の処理プロセス内にはどうしてもカード情報の暗号化が解かれて無防備な状態になる瞬間があります。カードで支払いを行うためにカードをスキャンすると、そのカード情報が正しいものか確認するべく銀行との認証作業に移ります。この際、口座番号やそれに伴うさまざまな顧客情報がPOSシステムのメモリ上に暗号化を解読された状態で保存され、ここにRAMスクレーパーが入り込んで顧客のクレジットカード情報を盗み出すわけです。

By Don Hankins

◆解決方法

RAMスクレーパーがシステム内に潜り込むと、プロセッサの中からシステムの動作しているものを調査し、カード情報を保存しているメモリを検知します。そしてレジのRAMから大量のカード情報を盗み出した後、RAMスクレーパーは暗号化された状態で盗んだデータと一緒にハッカーがリモートで回収できるような場所に保管されます。

これまでに多くの企業がRAMスクレーパーの餌食となっていますが、これは決して防ぐことができないわけではありません。現在のRAMスクレーパーの猛威は、PCIデータセキュリティスタンダードを「キーパッドで暗証番号を入力する瞬間から、認証のためにカード情報が銀行に届くまでの間、常にカード情報を暗号化しておく」という風に修正すれば防ぐことができます。ただし、大抵のカードプロセッサは現在カード情報暗号化のための機能が搭載されていないので、暗号化のための新しい機能や、データ通信に関する新しいプロトコルを設定する必要性が出てくるかもしれません。

By Daniel Foster

他にもEMVカードを使用することで、RAMスクレーパーによる被害は止められます。EMVカードにはマイクロチップが埋め込まれており、これを専用機器にかざして使いますが、かざすだけではなくPINコードを入力する必要もあります。また、カード内の情報はデジタル署名も用いられており、もしもこのEMVカードの情報が盗まれたとしても、カード取引に必要なコードが生成できないようになっています。アメリカではこのEMVカードの普及が遅く、現在も磁気カードのクレジットカードやデビットカードが多く流通しているので、他国よりもRAMスクレーパーによる被害が多い、と考えられます。

なお、インターネットセキュリティのTrend Microが闇市場で取引されるRAMスクレーパーの数を調査したところ、日本は全体で3番目に多くRAMスクレーパーを購入している国である、とのことです。

・関連記事

知っておいて損はない「小売りとレジの歴史」がよくわかるまとめ画像 - GIGAZINE

iPhoneやiPadなどをクレジット決済のレジ代わりにできる「Squareリーダー」を実際に使ってみました - GIGAZINE

パン8個を1秒で種類と値段を自動識別してレジ精算を高速化できる「BakeryScan」 - GIGAZINE

なぜIKEAで余計なものを買ってしまうのかという秘密を解説した「誰がIKEAで買い物を楽しんでいるのか?」 - GIGAZINE

・関連コンテンツ

in メモ, Posted by logu_ii

You can read the machine translated English article How does 'RAM Scraper' stealing over 100….