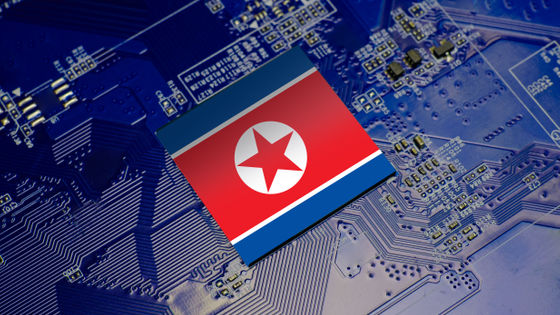

北朝鮮のハッカー「UNC1069」がオープンソースのAxiosに対するサプライチェーン攻撃の犯人だとGoogleが指摘

JavaScriptライブラリ「Axios」がサプライチェーン攻撃を受けてリモートアクセス型トロイの木馬を仕込まれた件で、Googleのセキュリティ研究者が調査報告書を提出しました。Googleは、早くとも2018年から活動している北朝鮮関連の脅威アクター「UNC1069」が関与していると断定しています。

North Korea-Nexus Threat Actor Compromises Widely Used Axios NPM Package in Supply Chain Attack | Google Cloud Blog

https://cloud.google.com/blog/topics/threat-intelligence/north-korea-threat-actor-targets-axios-npm-package?hl=en

axios Compromised on npm - Malicious Versions Drop Remote Access Trojan - StepSecurity

https://www.stepsecurity.io/blog/axios-compromised-on-npm-malicious-versions-drop-remote-access-trojan

North Korean hackers blamed for hijacking popular Axios open source project to spread malware | TechCrunch

https://techcrunch.com/2026/03/31/hacker-hijacks-axios-open-source-project-used-by-millions-to-push-malware/

Hackers compromise Axios npm package to drop cross-platform malware

https://www.bleepingcomputer.com/news/security/hackers-compromise-axios-npm-package-to-drop-cross-platform-malware/

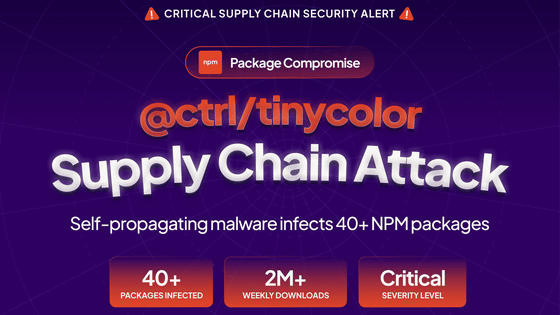

2026年3月31日、Axiosのnpm配布パッケージが乗っ取られ、悪意のある2つのバージョンが公開されました。これらを導入するとPCが遠隔から操作される恐れがありました。セキュリティ研究者によると、ハッカーはマルウェアおよびマルウェア配布のためのコードに「インストール後に自動的に自己削除する仕組み」を組み込んでおり、アンチマルウェアエンジンや研究者による発見を避けようとしていました。

Axiosは毎週数千万回ダウンロードされる人気のパッケージです。マルウェアが配布されたことで数百万人の開発者がリスクにさらされた可能性があります。この乗っ取りは3時間で発見され、阻止されました。

攻撃が最初に発生した際、Axiosのメンテナーはプロジェクトの制御を取り戻すことができませんでした。GitHubの公開イシューで、ある協力者は「攻撃者の権限が自分たちの権限を超えているため、悪意のある投稿を行ったアカウントからアクセス権を取り消すことができなかった」と述べています。

ハッカーはプロジェクトの主要開発者の1人のアカウントを侵害することで悪意のあるコードを仕込むことに成功しました。この開発者はアップデートの配信権限を持っていました。ハッカーはアカウントに登録されていた正規のメールアドレスを自身のメールアドレスに置き換えたため、開発者がアクセス権を取り戻すのが困難になったと伝えられています。

攻撃者はパッケージへのアクセス権を取得した後、package.jsonファイルにplain-crypto-js@^4.2.1という悪意のある依存関係を挿入しましたが、Axiosのコードは変更しませんでした。この依存関係はパッケージのインストール中にインストール後スクリプトを実行し、難読化されたドロッパー(setup.js)を起動します。このドロッパーはコマンド&コントロールサーバーに接続し、検出されたOSに基づいて次の段階のペイロードを取得します。

Windows上では、この攻撃はVBScriptとPowerShellを組み合わせて隠しコマンドプロンプトウィンドウを起動し、悪意のあるスクリプトを実行します。マルウェアは検出を回避し再起動後も動作を継続するためにPowerShellを%PROGRAMDATA%\wt.exeにコピーし、その後PowerShellスクリプトをダウンロードして実行します。

macOS上では、このマルウェアはAppleScriptを使用してバイナリファイルを/Library/Caches/com.apple.act.mondにダウンロードし、実行可能ファイルとしてマークして、バックグラウンドで実行します。Linuxでは、ドロッパーは/tmp/ld.pyを使用してバックグラウンドで実行します。いずれの場合も、マルウェアはホストにリモートアクセス型トロイの木馬を感染させ、攻撃者がコマンドを実行したり、感染したシステム上で永続的に活動したりすることを可能にしました。

Googleはこの侵害を金銭目的の北朝鮮関連脅威アクター「UNC1069」と関連付けていると伝えました。調査により、UNC1069が以前使用していた特定のAstrillVPNノードからの接続が明らかになったとのことです。

Googleの脅威インテリジェンスグループの主任アナリストであるジョン・ハルトキスト氏は「北朝鮮のハッカーはサプライチェーン攻撃に関して豊富な経験を持っており、これまで仮想通貨の窃取に利用してきました。今回の事案の全容はまだ不明ですが、侵害されたパッケージの人気を考えると、広範な影響が及ぶと予想されます」と伝えました。

・関連記事

北朝鮮ハッカーは2025年に3000億円相当の仮想通貨を窃取、前年比51%増 - GIGAZINE

北朝鮮のIT労働者がアメリカでの制裁に直面したため世界中に規模を拡大し企業で不正に職を得ていることがGoogleの調査で明らかに - GIGAZINE

北朝鮮ハッカーがOpenAIのAIを使って「攻撃用コードの作成」や「詐欺メールの作成」を試みていたことが判明 - GIGAZINE

北朝鮮が支援するハッカーは2024年に少なくとも6億5900万ドル(約944億円)相当の仮想通貨を盗んだ - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by log1p_kr

You can read the machine translated English article Google has identified North Korean hacke….