Appleがゼロデイ脆弱性を修正したセキュリティアップデートを実施、すでに悪用された可能性あり

iMessageを介してiPhoneにスパイウェアをインストールさせられる可能性があった脆弱(ぜいじゃく)性を、Appleが修正しました。

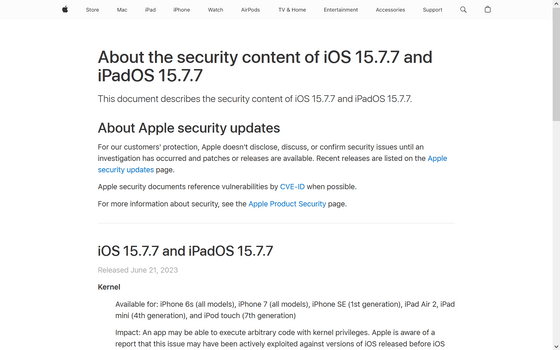

About the security content of iOS 15.7.7 and iPadOS 15.7.7 - Apple Support

https://support.apple.com/en-us/HT213811

Apple fixes zero-days used to deploy Triangulation spyware via iMessage

https://www.bleepingcomputer.com/news/apple/apple-fixes-zero-days-used-to-deploy-triangulation-spyware-via-imessage/

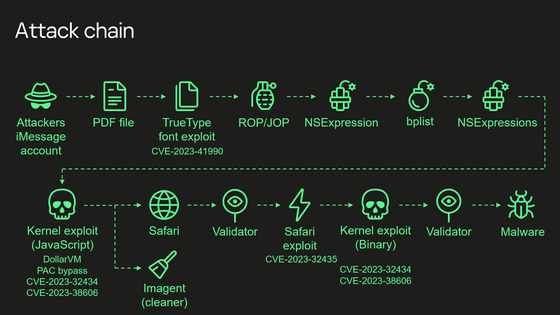

今回問題となった脆弱性「CVE-2023-32434」および「CVE-2023-32435」は、セキュリティ企業のカスペルスキーが発見・調査していました。この脆弱性はiPhoneにスパイウェアへの感染を許すおそれがあるというもので、攻撃者がデバイスのroot権限を取得して任意のコードを実行してしまう可能性を秘めていました。

この脆弱性で使われるスパイウェアには、カスペルスキーが「TriangleDB」という名前を付けました。TriangleDBは攻撃者がカーネルの脆弱性を悪用して標的となるiOSデバイスのroot権限を取得した後に展開されますが、TriangleDBはメモリ上に展開されるため、デバイスが再起動されると痕跡はすべて失われます。しかし、被害者がデバイスを再起動したときに攻撃者は悪意のある添付ファイルを含むiMessageを送信することでゼロクリック攻撃でデバイスを再感染させることができ、攻撃を再開することが可能だったとのこと。

Appleは「当社は、この問題がiOS 15.7以前にリリースされたiOSのバージョンに対して積極的に悪用された可能性があるという報告を確認しています」と述べました。なお、2023年6月21日にAppleは修正パッチを配布しています。

カスペルスキーによると、この攻撃は2019年に始まったとのこと。カスペルスキーは2023年6月上旬にカスペルスキーのネットワーク上の一部のiPhoneが未知のスパイウェア(TriangleDB)に感染していたと報告していました。カスペルスキーはBleepingComputerに対し、この攻撃は同社のモスクワオフィスと他国の従業員に影響を与えたと述べています。

ロシア連邦保安庁(FSB)もまた、カスペルスキーの報告書が発表された後にTriangleDBに関して声明を出したものの、FSBは「アメリカの情報機関がAppleと協力し、ロシアの外交官から情報を得るためにマルウェアを仕込んだ」との主張を行っていました。FSBは、ロシア政府高官やイスラエル、中国、NATO加盟国の大使館職員の数千台のiPhoneがマルウェアに感染したと発表しています。

「Appleがロシアをスパイする目的でアメリカ政府に協力した」とロシア連邦保安庁が主張、「Apple製デバイスはスパイウェア天国」 - GIGAZINE

この見解に対し、Appleの広報担当者は「私たちはこれまで政府と協力してApple製品にバックドアを挿入したことはありませんし、これからも協力するつもりはありません」と語っています。

パッチが配布されたことを受け、カスペルスキーはTriangleDBについての詳細な分析を共有しました。

Dissecting TriangleDB, a Triangulation spyware implant | Securelist

https://securelist.com/triangledb-triangulation-implant/110050/

・関連記事

iCloudカレンダーの招待状経由でiPhoneをハッキングするスパイウェアを開発するイスラエル企業「QuaDream」についてMicrosoftとCitizen Labがその実態を暴露 - GIGAZINE

Macに感染して無断で仮想通貨をマイニングするマルウェアが海賊版「Final Cut Pro」に仕込まれている - GIGAZINE

iPhoneの電源がオフの場合でもマルウェアが侵入するおそれがあると専門家が警告 - GIGAZINE

「Appleがロシアをスパイする目的でアメリカ政府に協力した」とロシア連邦保安庁が主張、「Apple製デバイスはスパイウェア天国」 - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, セキュリティ, Posted by log1p_kr

You can read the machine translated English article Apple implemented a security update that….