GoogleがAndroidの盗難対策を強化、なりすまし電話対策やスパイウェア調査支援の新機能も

Googleは2026年5月12日、Android向けの新たなセキュリティおよびプライバシー機能を発表しました。発表内容の中心は、銀行を装うなりすまし電話への対策、盗難端末の保護、スパイウェア調査を支援する「侵入ログ」、位置情報や連絡先へのアクセス制御の強化です。Googleは、AIによる検出機能とOSレベルの保護を組み合わせ、詐欺や盗難、標的型攻撃への対策を強化すると説明しています。

Android Show: New Android Security and Privacy Features in 2026

https://blog.google/security/whats-new-in-android-security-privacy-2026/

Google launches new Android security feature to help uncover spyware attacks | TechCrunch

https://techcrunch.com/2026/05/12/google-launches-new-android-security-feature-to-help-uncover-spyware-attacks/

Android Intrusion Logging as a new source of data for consensual forensic analysis - Amnesty International Security Lab

https://securitylab.amnesty.org/latest/2026/05/android-intrusion-logging-as-a-new-source-of-data-for-consensual-forensic-analysis/

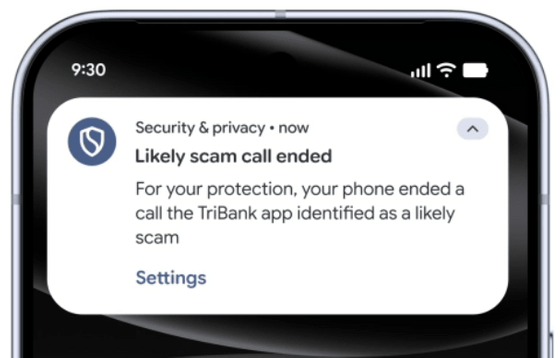

銀行を装う詐欺電話への対策として導入されるのが「確認済み金融機関通話」です。詐欺グループは発信者番号を偽装し、銀行やカード会社からの電話に見せかけて送金させたり口座情報を聞き出したりすることがあります。

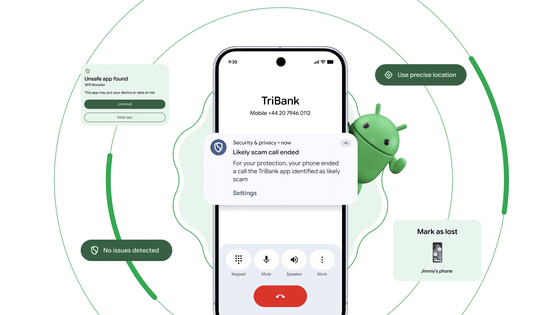

発信者番号の表示だけでは、電話の相手が本当に銀行かどうかを判断できません。確認済み金融機関通話は、電話番号の見た目ではなく、金融機関アプリ側の情報と照合する仕組みです。参加金融機関のアプリが端末にインストールされてユーザーがログインしている場合、Androidが着信の正当性をバックグラウンドで確認。金融機関アプリが「発信していない」と判断した場合、Androidが通話を自動で終了するとのこと。Googleは、金融アプリのRevolut、ブラジルの銀行グループ・Itaú、ブラジルのフィンテック・Nubankを対象として、数週間以内にAndroid 11以降向けの「確認済み金融機関通話の展開を開始し、2026年後半に対応金融機関を増やす予定だとしています。

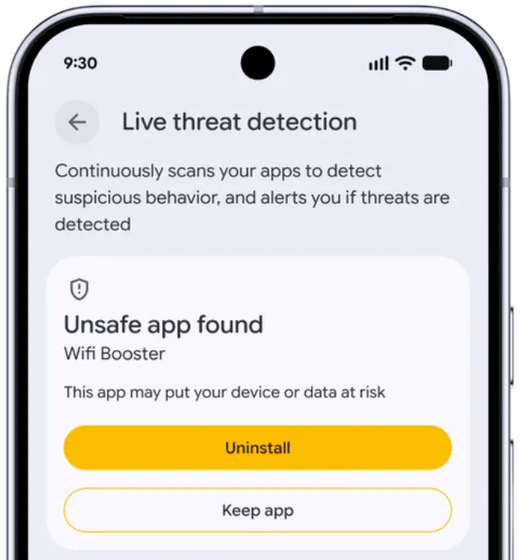

不審なアプリへの対策では、端末上のAIでアプリの挙動を分析する「ライブ脅威検出」が拡張されます。新たに、SMSを別の番号へ転送する動作や、アクセシビリティ権限を悪用して画面上に見えにくい重ね表示を行う動作を検出できるようになります。さらに、アプリがアイコンを変更・非表示にしてバックグラウンドから起動するような不審なパターンも、動的に監視できるとのこと。

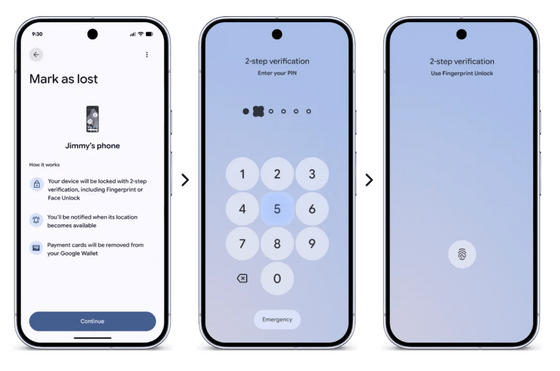

盗難対策では、Find Hubの「紛失としてマーク」機能が強化されます。Android 17では、端末の通常のパスコードやPINに加えて、生体認証によるロックを追加できます。窃盗犯がPINを知っていた場合でも、顔認証や指紋認証なしでは端末追跡の無効化や再アクセスが難しくなる仕組みです。紛失としてマークすると、クイック設定の非表示や新しいWi-Fi・Bluetooth接続の無効化も有効になります。

Googleは、リモートロックや盗難検出ロックなどの盗難対策を、Android 17の新端末、初期化後の端末、最新OSへ更新した端末において標準で有効にするとしています。さらに、PINやパスワードの入力を試行できる回数を制限し、失敗後の待機時間を長くすることで、総当たり攻撃によるロック解除を難しくするとのこと。

標的型攻撃への対策としては、「高度な保護機能モード」に「侵入ログ」が追加されます。高度な保護機能モードは、スパイウェアやフォレンジック機器による攻撃を受ける可能性が高い人向けに、複数の強力な保護機能をまとめて有効化するモードです。侵入ログは、端末のロック解除、アプリのインストールや削除、接続先のウェブサイトやサーバー、Android Debug Bridgeへの接続などを記録します。

TechCrunchによると、侵入ログは1日1回作成され、暗号化された状態でユーザーのGoogleアカウントに保存されます。クラウドに保存されるため、端末内の証拠をスパイウェアが削除しようとしても侵入ログが失われにくいというメリットがあります。なお、ログへアクセスして調査担当者に共有できるのはユーザー本人のみで、Googleはログの内容を確認できないと説明されています。

Amnesty InternationalのSecurity Labは、侵入ログについて、Android端末で利用できるフォレンジックデータの量と質を変える機能だと述べています。従来のAndroidでは、調査に使えるログが短期間で上書きされることがあり、侵入検知を目的として設計されたログも限られていました。侵入ログは、人権活動家やジャーナリストなど、スパイウェア攻撃のリスクが高いユーザーについて、本人の同意に基づく調査を支援する機能だと述べられています。

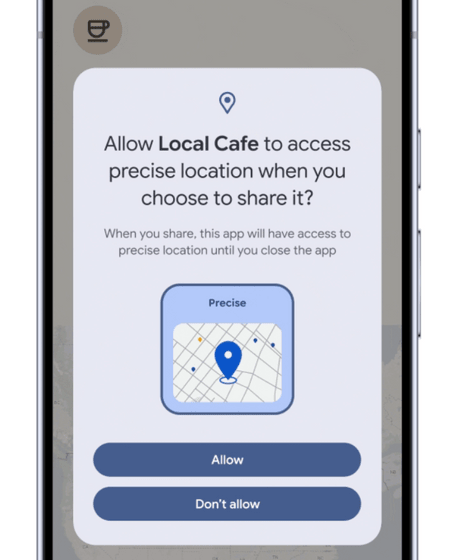

プライバシー面では、Android 17に一時的な位置情報共有ボタンと新しい連絡先ピッカーが追加されます。位置情報共有ボタンでは、アプリを開いている間だけ正確な位置情報を渡せます。連絡先ピッカーでは、アドレス帳全体ではなく、必要な連絡先と必要な項目だけをアプリへ一時的に共有できます。位置情報や連絡先への過剰なアクセスを減らすのが狙いとのこと。

Googleはさらに、SMSで届くワンタイムパスワードを多くのアプリから3時間隠す機能、2Gをデフォルトで無効化できる通信事業者向け設定、公式Androidビルドを確認する検証機能も導入すると発表しました。Googleは、銀行詐欺、盗難、標的型攻撃、不要なデータの共有といった脅威に対し、Android全体で保護を強化していくと述べています。

・関連記事

Androidから30秒以内に二要素認証コードを盗むことができるサイバー攻撃「Pixnapping」 - GIGAZINE

Googleがついに開発者の身元確認要件「Android開発者認証」の導入を発表 - GIGAZINE

セキュリティ特化型OS「GrapheneOS」が「国家による脅迫を受けた」としてフランスから撤退 - GIGAZINE

偽の携帯電話基地局を見つけるAndroidの設定「ネットワークに関する通知」 - GIGAZINE

iPhoneが「NATOの機密情報を扱えるデバイス」の認証を民生用デバイスとして初めて取得 - GIGAZINE

・関連コンテンツ

in スマホ, セキュリティ, Posted by log1d_ts

You can read the machine translated English article Google strengthens Android anti-theft me….