スマホの通話記録を抜き出すアプリがGoogle Playで公開されていたことが判明、エジプト政府による国民監視が目的か

By Sriom

ファイヤウォールやVPNなどのセキュリティ製品を提供するチェック・ポイント・ソフトウェア・テクノロジーズが、「エジプト国民を対象とする、通話などの情報を抜き出すアプリケーションがGoogle Playで配布されていたことを確認した」と発表しました。同社は、このスパイアプリの開発者はエジプト政府と関わりがあるとみています。

The Eye on the Nile - Check Point Research

https://research.checkpoint.com/the-eye-on-the-nile/

Egypt used Google Play in spy campaign targeting its own citizens, researchers say | Ars Technica

https://arstechnica.com/information-technology/2019/10/egypt-used-google-play-in-spy-campaign-targeting-its-own-citizens-researchers-say/

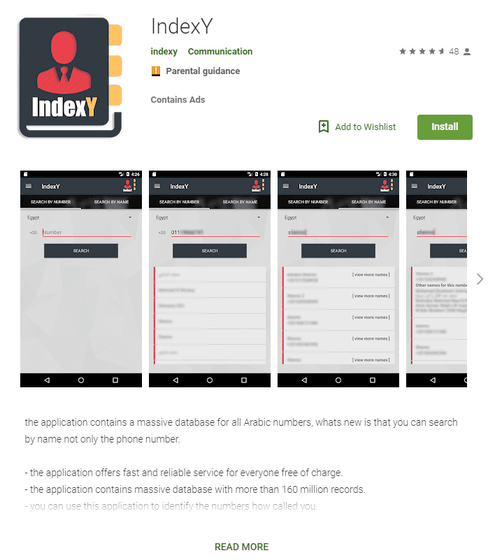

このスパイアプリ「IndexY」は、「1億6000万件以上のアラビア圏の電話番号データベースを活用して、電話番号の詳細を調べられる」とうたわれていました。

IndexYのインストール時には、ユーザーの通話履歴と連絡先情報へのアクセス許可を求められます。しかし、IndexYは各通話が発信・着信・不在のいずれであるかや、通話していた時刻などの詳細なデータも記録していたとのこと。さらに、チェック・ポイント・ソフトウェア・テクノロジーズの調査によると、これらのデータが単に収集されただけではなく、分析されたことまで判明しているそうです。分析対象となったデータは、「国ごとのユーザー数」「通話ログの詳細」、そして「国外通話」でした。

チェック・ポイント・ソフトウェア・テクノロジーズによると、IndexYがGoogle Play上で公開されてしまった原因は、「データの分析と検査がIndexYをインストールしたスマートフォン上ではなく、データの送信先のサーバーで行われたため」とのこと。Googleは収集された情報を判別することができないため、Google PlayはIndexYのようなアプリケーションに配布許可を与えてしまうということ。IndexYはGoogle Playで5000回インストールされたそうですが、2019年8月にGoogle Playストアから削除されたことが確認されています。

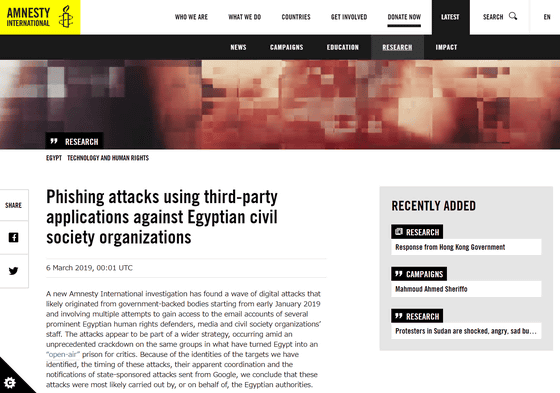

IndexYは国際人権NGOのアムネスティ・インターナショナルが2019年3月に発表した、「エジプト政府によるエジプト国内の人権擁護論者や市民社会組織に対するサイバー攻撃」の一環だとみられています。

Phishing attacks using third-party applications against Egyptian civil society organizations | Amnesty International

https://www.amnesty.org/en/latest/research/2019/03/phishing-attacks-using-third-party-applications-against-egyptian-civil-society-organizations/

IndexY以外にも「iLoud 200%」というアプリがエジプト政府によるサイバー攻撃に関連していると考えられています。iLoud 200%は起動すると位置情報を収集・送信し、実行が停止されても自動的に再起動する機能を備えていました。iLoad 200%はGoogle Play上ではなく、サードパーティのサイトで公開されていたため、ダウンロード回数は不明となっています。

・関連記事

サイバー攻撃レポートで明らかになったロシアのサイバー攻撃体制とは? - GIGAZINE

イランの核燃料施設へのサイバー攻撃は「オランダのスパイ」を潜入させて実行されたという詳細 - GIGAZINE

イラクがTwitterやFacebookを遮断、その直後イラク全土のネットワークの約75%がダウン - GIGAZINE

ネット検閲や国際社会の制裁が開発をいかに難しくするかをイラン人開発者が告白 - GIGAZINE

WikiLeaksがトルコのクーデターに関して大統領のメールを含む10万点以上の資料公開を予告、サーバーに謎の攻撃を受ける - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by darkhorse_log

You can read the machine translated English article It turned out that the application to ex….