「DNSハイジャック」が世界的に広まる中で「.gov」ドメインを乗っ取られないためにアメリカ政府が取った施策とは?

by Roman Koester

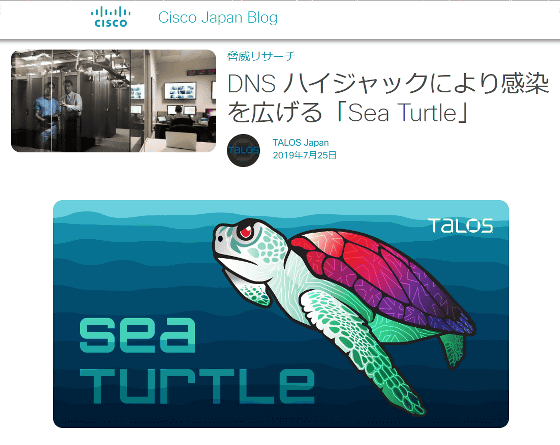

ドメイン・ネーム・システム(DNS)をハッキングしてデータを盗み取るハッカー集団「Sea Turtle」の活動が拡大していると2019年に入ってから報じられています。このようなハッカーたちの攻撃に備え、アメリカ連邦政府と地方行政機関が使用する「.gov」ドメインを管理する(PDFファイル)DotGov Programが新たな施策を発表しました。

US Govt Rolls Out New DNS Security Measures for .gov Domains

https://www.bleepingcomputer.com/news/security/us-govt-rolls-out-new-dns-security-measures-for-gov-domains/

Sea Turtleのターゲットは主に政府機関であり、これまでに40近くの政府関係機関をDNSハイジャックによってハッキングしたとのこと。記事作成時点でハッカーたちは国別コードトップレベルドメイン(ccTLD)を持つ通信会社やインターネット・サービス・プロバイダーを攻撃しており、最終的にはインターネット全体の信頼性を破壊するのではないかと危険視されています。

DNS ハイジャックにより感染を広げる「Sea Turtle」

https://gblogs.cisco.com/jp/2019/07/talos-sea-turtle-keeps-on-swimming/

全米サイバーセキュリティ・通信統合センター(NCCIC)はSea Turtleが行うようなハイジャックキャンペーンに関して、ネットワーク管理者に以下のような内容を助言しています。

・ドメインレジストラアカウントやDNS記録の修正を行うシステムに多要素認証を実装する

・DNSインフラストラクチャが適切なインターネットプロトコルアドレスやホスト名を示しているかを確認する

・ドメインに関して暗号化証明書を探しだし、疑いのある証明書リクエストは無効にする

このような状況を受けて、アメリカ連邦政府と地方行政機関が使用する「.gov」ドメインを運営・管理するDotGov Programは新たなセキュリティ対策の実施を宣言しました。DotGov Programによると、2019年7月17日以降に「.gov」の登録者がDNSに変更を加えると、自動的に政府に対してメールで警告が送られるようになるとのこと。

「.gov」登録者によるDNSの変更は、通常、24時間以内に反映されます。このため「週末に変更を加える予定の人は、営業日内に情報を反映させるため、木曜日までにここから連絡してください」と担当者は述べました。なお、既にDotGov Programは「.gov」のセキュリティ対策の1つとして2段階認証を実装しています。

by Philipp Katzenberger

Sea TurtleによるDNSハイジャックは、特定のドメインから任意のIPアドレスへとデータを飛ばすことを可能にするものなので、最悪の事態としては「銀行のオンラインサービスを利用しているつもりが別のDNSサーバーだった」という事態が起こりえるとのこと。このため「インターネット全体の信頼性が失われる」として危険視されています。またシスコシステムズによると、Sea Turtleの活動は「異常に大胆」であり攻撃が失速する可能性は低いとみられています。

なお、イギリスのサイバー犯罪センター(NCSC)もこのような状況を受けてセキュリティ対策の勧告を発表しています。

・関連記事

「.amazon」ドメインの利用を巡ってAmazonと南米8カ国が係争中 - GIGAZINE

「.amazon」ドメインをめぐるAmazonとアマゾン川流域8カ国の7年にわたる争いに終止符 - GIGAZINE

「.io」ドメインを製品版で採用してはいけない理由 - GIGAZINE

ドメイン登録におけるレジストラ側の取り分ゼロで業界最安値が確定的なCloudflareのレジストラサービスがスタート - GIGAZINE

安全なドメインを手に入れるためには何を考慮すればいいのか - GIGAZINE

ドメイン名の中で使われていないものはどれぐらいあるのか? - GIGAZINE

・関連コンテンツ

in ネットサービス, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article What is the measure the US government to….