モバイル端末のOSのふりをして広告を強制表示するマルウェア「Kemoge」が20カ国以上に拡散中

by Lee Davy

セキュリティ会社FireEyeのモバイル担当研究者が、全世界に向けて絶賛拡散中の「Android端末乗っ取り」マルウェアを発見しました。この攻撃はコマンドを発するドメインが「aps.kemoge.net」であることから、「Kemoge」と名付けられました。

Kemoge: Another Mobile Malicious Adware Infecting Over 20 Countries « Threat Research | FireEye Inc

https://www.fireeye.com/blog/threat-research/2015/10/kemoge_another_mobi.html

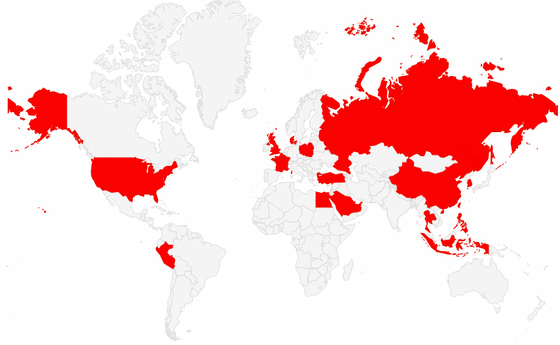

FireEyeが示した現在の拡散状況。すでに20カ国以上に拡散しています。

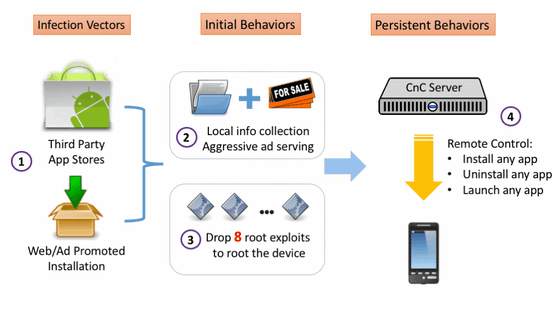

Kemogeは一般的なアプリのような見た目で「配布」されているので、外観から見分けることはかなり困難。Kemogeのライフサイクルは、まずGoogle Playではないサードパーティのアプリストアや、「プロモーション」「広告」のようなところから端末にインストールされます。端末内で、Kemogeはデバイス情報を取得してアドサーバーへとアップロードし、広告を強制的にポップアップ表示させてくるようになります。

さらに、ユーザーが端末をアンロックしたり、ネットワーク接続に変化があったりしたときにサービスを起動して細々と動き回り、やがてroot権限を取得。まるでAndroidシステムの1つであるかのように偽装したシステムサービスを埋め込むことで、aps.kemoge.netからのコマンドを受けられるようにするとのこと。この状態になると、攻撃者はリモートで任意のアプリのインストール・アンインストール・起動ができるようになります。

FireEyeが実際に試したところ、アンチウイルスアプリやその他の正当なアプリをアンインストールしようとする動きがあったとのこと。これは、さらなる攻撃の準備だったと見られています。なお、Kemogeの中には簡体字中国語のコードが含まれていたことから、中国在住の開発者が作ったものか、あるいは中国人ハッカーによって管理されているものだと考えられています。

現時点で、日本には拡散していないようですが、FireEyeは「メール・SMS・ウェブサイト・広告内の疑わしいリンクをクリックしないこと」「公式アプリストア以外からアプリをインストールしないこと」「Android端末を最新状態に保つこと」を対策として挙げています。

・関連記事

史上最狂の大規模ハッキング攻撃10選 - GIGAZINE

非脱獄iPhoneやiPadにも複数ルートから感染する極悪マルウェア「YiSpecter」が拡散中 - GIGAZINE

音楽or動画を再生するだけでほぼ全てのAndroid端末の乗っ取りを可能にする危険な脆弱性が見つかる - GIGAZINE

45万台以上のスマートフォンがマルウェアに感染して1日45億リクエストのDDoS攻撃に荷担 - GIGAZINE

iOS 9にパスコードロックをバイパスして連絡先や写真などを盗み見できる重大なバグがあると判明 - GIGAZINE

1万台ものルーターを何者かが勝手にハックしてセキュリティを高めていたことが発覚 - GIGAZINE

1万台ものルーターを勝手にハックしてセキュリティを高めたハッカーの正体と目的が判明 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by logc_nt

You can read the machine translated English article Malicious software "Kemoge" pretending t….