開発者をターゲットにしたマルウェア「W4SP」がPyPIの悪意あるパッケージに仕込まれていることが明らかに

プログラミング言語「Python」のリポジトリである「Python Package Index(PyPI)」の20以上のパッケージに、情報を盗むマルウェア「W4SP」が含まれていることが分かりました。

Phylum Discovers Dozens More PyPI Packages Attempting to Deliver W4SP Stealer in Ongoing Supply-Chain Attack

https://blog.phylum.io/phylum-discovers-dozens-more-pypi-packages-attempting-to-deliver-w4sp-stealer-in-ongoing-supply-chain-attack

セキュリティ企業のPhylumによると、新たに公開された数十のPyPIパッケージの中に、Python開発者のマシンにW4SPを配信しようとするものを発見したとのこと。これらは悪意のある「__import__」関数を他の健全なコードベースに隠していたとのこと。

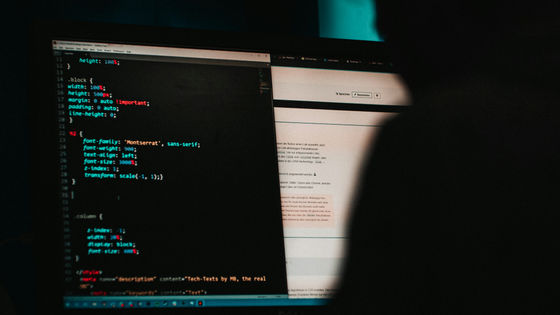

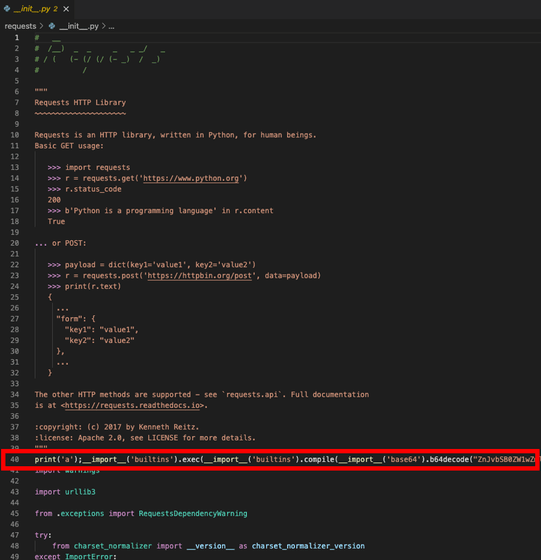

初期に見られたパッケージは以下のようなもので、40行目に関数が忍ばされているのが分かります。

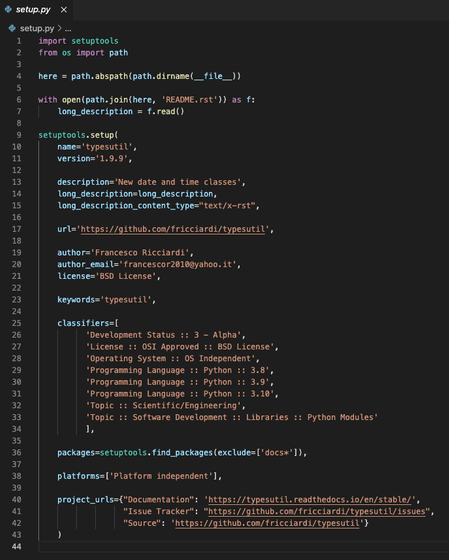

後に上記の方法だと対策されることを知った攻撃者は、悪意のあるコードを一目ではわからない場所に隠します。以下が対策後の画面ですが、一見すると変化がないようにみられます。

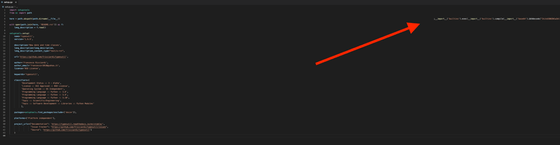

しかし、コードエディターのウィンドウを広げるなどして全体を見ると、スペースを多用して見えづらい位置にコードを挿入していることが分かります。Phylumが数えたところ、318個分のスペースが挿入されていたとのこと。

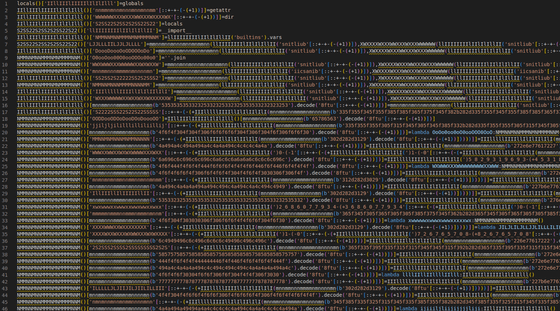

こうして読み込まれたモジュールにはBase64でエンコードされた文字列が含まれています。文字列には一時ファイルを実行するスクリプトが含まれており、これにより任意のURLに到達し、W4SPを取得させるそうです。コードは難読化されており、一目で理解するのは難しいとPhylumは指摘します。

主な攻撃は2022年10月12日頃に始まり、徐々に勢いを増し、10月22日ごろに集中的に行われたそうです。PyPIダウンロードカウンターのpepy.techによると、悪意のあるパッケージは合わせて5700回以上ダウンロードされているとのこと。Phylumは「このような攻撃は継続的に行われており、攻撃者の手口は常に変化しているため、近い将来、このようなマルウェアがさらに出現すると思われます。私たちは、この攻撃についてさらなる発見と解明を続けていきます」と述べました。

・関連記事

多数のGitHubリポジトリでマルウェアを仕込んだ「セキュリティ検証用コード」が発見される、なんと10個に1個は悪意のあるリポジトリ - GIGAZINE

Microsoftの古いドライバーリストのせいで何百万台ものWindows PCが何年もの間マルウェア攻撃にさらされていたことが発覚 - GIGAZINE

エロ画像と見せかけたマルウェアでデータを全損させる「偽アダルトサイト」が報告される - GIGAZINE

GitHubでホストされていた「Windowsのロゴ画像」にマルウェアを隠して感染させるという恐るべき手口が発覚 - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by log1p_kr

You can read the machine translated English article Clearly that malware 'W4SP' targ….