AppleのM5チップのMIEがAI支援のカーネル攻撃コードで回避される、メモリ破損防御を突破した初の公開事例

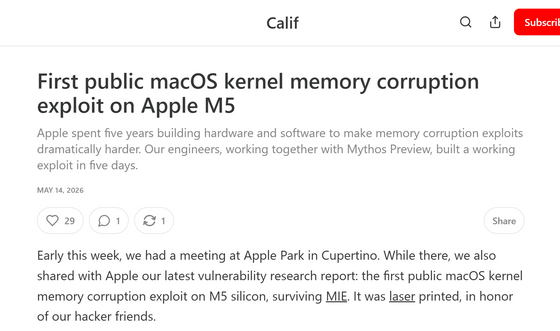

セキュリティ企業のCalifは2026年5月14日、「AppleのMIE(Memory Integrity Enforcement)を有効にしたM5搭載MacでmacOSカーネルのメモリ破損攻撃コードを作成した」と発表しました。

First public macOS kernel memory corruption exploit on Apple M5

https://blog.calif.io/p/first-public-kernel-memory-corruption

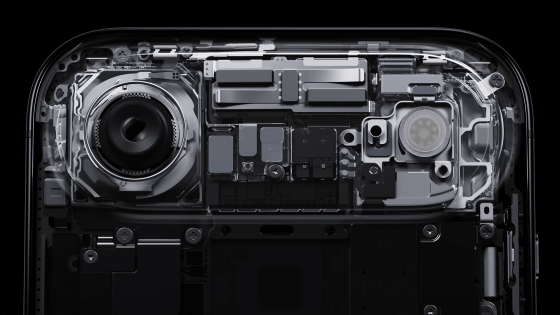

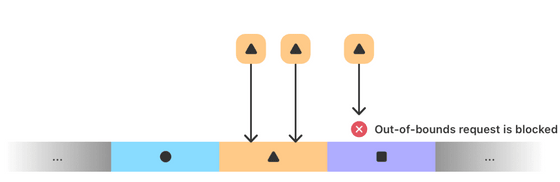

MIEは、メモリ破損を悪用した攻撃を成立しにくくするためにAppleシリコンのハードウェア機能とOS側の防御策を組み合わせたセキュリティ機構です。AppleによるとMIEは約5年にわたる設計・開発の成果であり、MTE(Memory Tagging Extension)を強化したEMTE(Enhanced Memory Tagging Extension)、安全なメモリアロケータ、タグ情報を守る仕組みを組み合わせることで、カーネルを含む重要な攻撃面を常時保護する狙いがあります。

メモリ破損とは、ソフトウェアが本来アクセスしてはいけないメモリ領域を読み書きしてしまう問題のことです。攻撃者はメモリ破損を足がかりにして、本来得られない権限を取得したり、OSの中核であるカーネルに影響を与えたりします。MIEではメモリ領域ごとに「タグ」と呼ばれる秘密の値を付け、アクセス時にタグが一致するかをハードウェアで確認します。タグが一致しなければアクセスを止め、プロセスを終了させる仕組みです。

AppleはMIEの目的について、金銭目当てのスパイウェアなどが使う高度なメモリ破損攻撃チェーンの開発・維持コストを大幅に引き上げることだと説明しています。Appleの評価では、MIEは過去3年に確認された非常に高度な攻撃チェーンに対して、攻撃者が使える手段を大きく減らすものとのこと。

そんなMIEを有効にしたM5搭載Macにおいて、セキュリティ企業のCalifがmacOSカーネルのメモリ破損攻撃コードの作成に成功しました。Califは、Appleに脆弱(ぜいじゃく)性調査レポートを直接共有したと説明しており、M5上のMIEをくぐり抜けた「初の公開macOSカーネルメモリ破損攻撃コード」だと述べています。

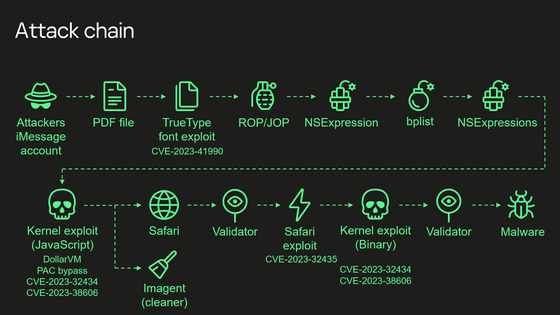

Califによると、攻撃コードはmacOS 26.4.1(25E253)を対象にした「データのみのカーネルローカル権限昇格チェーン」です。ローカル権限昇格とは、すでにMac上で通常ユーザーとしてプログラムを実行できる状態からより高い権限を取得する攻撃を指しており、今回の攻撃チェーンでは通常のシステムコールだけを使い、通常ユーザーから最終的にroot権限のシェルに到達したとのこと。root権限のシェルは、Mac上で非常に強い管理者権限を持つ操作環境を意味します。

攻撃チェーンには2つの脆弱性と複数の技術が使われ、実機のM5ハードウェア上で、カーネルのMIEが有効な状態を対象にしたとCalifは説明しています。具体的な技術情報については、Appleが脆弱性と攻撃経路を修正した後に55ページのレポートとして公開する予定とのこと。

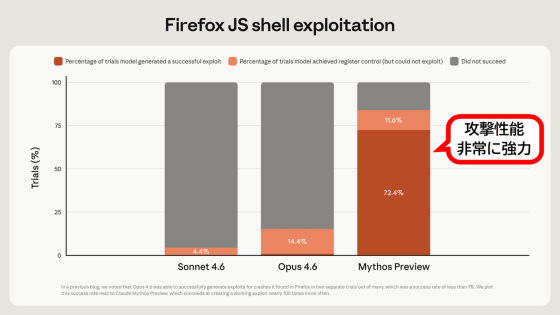

攻撃コードの作成には、Anthropicの一般公開されていないAIモデル「Claude Mythos Preview」が関わっています。Califによると、2026年4月25日に脆弱性を発見し、5月1日までに動作する攻撃コードが完成したとのこと。

サイバー攻撃性能が高すぎるAI「Claude Mythos Preview」をAnthropicが開発、プレビュー版をMicrosoftやAppleなどに提供する「Project Glasswing」も開始 - GIGAZINE

ただし、Califは「AIだけで攻撃チェーンを作った」とは説明していません。Califによると、Claude Mythos Previewは脆弱性の特定と攻撃コード開発を支援したものの、MIEは新しい高度な防御策であり、人間の専門知識が重要だったとのこと。既知の脆弱性クラスに属する問題をClaude Mythos Previewが素早く見つけ、人間の研究者が高度な防御策をくぐり抜けるための作業を進めたというわけです。

今回の発表で重要なのは、MIEが「壊れた」という話ではなく、MIEのような高度な防御策があっても、適切な脆弱性の組み合わせと専門家、そしてAI支援がそろえば、攻撃チェーンが成立し得るという点です。Califは、MIEはハッカーを完全に締め出すためのものではなく、適切な脆弱性があれば回避される可能性があると述べています。

Califは、AIシステムが脆弱性を発見する事例は増えており、MIEのような高度な防御策をかいくぐれる脆弱性が見つかることは避けられないと述べています。また、今回の攻撃コードは、最高レベルの防御技術が「AIによる脆弱性発見の時代」にどのように耐えるのかを示す一例だとCalifは説明しています。

・関連記事

サイバー犯罪グループがAIを使って2要素認証を回避できるゼロデイ脆弱性を発見していたとGoogleが報告 - GIGAZINE

90日間の脆弱性開示ポリシーはもはや意味をなさないという指摘、AIがバグ発見とエクスプロイト開発を爆速に - GIGAZINE

Claude Mythosの「脆弱性発見能力が高い」というのは誇大宣伝だとcURL開発者が指摘 - GIGAZINE

OpenAIが攻撃者より先に脆弱性を検知・修正するセキュリティAI「Daybreak」を発表 - GIGAZINE

MicrosoftがAIセキュリティシステム「MDASH」を構築、Windowsの脆弱性検知に活用 - GIGAZINE

・関連コンテンツ

in AI, セキュリティ, Posted by log1d_ts

You can read the machine translated English article Apple's M5 chip's MIE (Memory In….