アメリカサイバー軍が「Atlassian Confluenceの重大な脆弱性の修正パッチを今すぐ適用すべき」と警告

アメリカサイバー軍所属のサイバー国家作戦部隊(CNMF)が2021年9月3日(土)に、Atlassian Confluenceの重大な脆弱性「CVE-2021-26084」について、「脆弱性の悪用が依然として続いており、今後加速すると見られます。まだ修正パッチを適用していない場合は今すぐ行うべきです。週明けを待つことはできません」と呼びかけました。

Mass exploitation of Atlassian Confluence CVE-2021-26084 is ongoing and expected to accelerate. Please patch immediately if you haven’t already— this cannot wait until after the weekend.

— USCYBERCOM Cybersecurity Alert (@CNMF_CyberAlert) September 3, 2021

Atlassian Releases Security Updates for Confluence Server and Data Center | CISA

https://us-cert.cisa.gov/ncas/current-activity/2021/09/03/atlassian-releases-security-updates-confluence-server-and-data

US govt warns orgs to patch massively exploited Confluence bug

https://www.bleepingcomputer.com/news/security/us-govt-warns-orgs-to-patch-massively-exploited-confluence-bug/

CVE-2021-26084: Confluenza - Censys

https://censys.io/blog/cve-2021-26084-confluenza/?hss_channel=tw-3566263693

Confluenceは企業内で従業員がさまざまなプロジェクトで共同作業するために設計されたウェブベースのチームワークスペースで、オーストラリアの企業・Atlassianによって提供されています。

CNMFが指摘しているのは、Atlassianが2021年8月下旬にセキュリティアドバイザリを公開した脆弱性「CVE-2021-26084」です。この脆弱性は、Confluenceサーバーあるいはデータセンターのインスタンスで認証されていない攻撃者が任意のコードを実行できるようになるOGNL(Object Graph Navigation Library)インジェクションというもの。

IT系ニュースサイトであるBleepingComputerによれば、すでにサーバーにブラジル、中国、香港、ネパール、ルーマニア、ロシア、アメリカから侵入された形跡が発見されたり……

We started observing live exploitation of the new confluence vulnerability (CVE-2021-26084). pic.twitter.com/VP6YrJTKC7

— Ba1gan (@Balgan) September 1, 2021

PowerShellやLinuxシェルスクリプトが展開されたり、Confluenceサーバーに仮想通貨マイニングプログラムを勝手にインストールされたりなど、CVE-2021-26084の悪用事例が複数報告されているとのこと。

CVE-2021-26084 exploit activity also detected from 2.57.33.43 (????????) as of 2021-09-02T06:46:57Z. pic.twitter.com/kbl9zEXgNA

— Bad Packets (@bad_packets) September 2, 2021

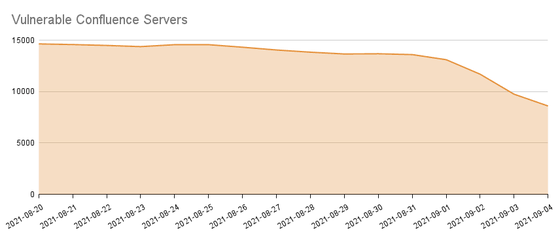

Atlassianは2021年8月25日に、CVE-2021-26084の修正パッチを含むセキュリティアップデートをリリースしました。しかし、IoT特化型検索エンジンを開発するCensysは公式ブログで、「CensysがConfluenceサーバーとして識別した1万4701件のサービスのうち、1万3596件のポートと1万2876件の個別のIPv4ホストが、修正パッチを適用していない」と、2021年8月31日に報告しました。

その後、Confluenceの脆弱性についてのニュースが拡散されるにしたがって修正パッチを適用するサーバーが増え、2021年9月5日時点で脆弱なConluenceインスタンスが8597件にまで減ったとCensysは報告しています。

アメリカサイバー軍は、Atlassianが配布する修正パッチを至急適用するように呼びかけています。

????????#ActionRequired patch immediately!???????? https://t.co/b6eAYdFuW4

— U.S. Cyber Command (@US_CYBERCOM) September 3, 2021

また、アメリカ国土安全保障省のサイバーセキュリティ管轄当局であるサイバーセキュリティ・インフラストラクチャ安全保障局(CISA)も「リモートの攻撃者がこの脆弱性を悪用し、影響を受けるシステムを制御下に置いてしまう可能性があります」と述べ、Confluenceユーザーと管理者にセキュリティアドバイザリを確認し、必要な更新をすぐに適用するように呼びかけました。

・関連記事

Microsoft「Surface」シリーズなど複数のWindows・Android製品のBluetoothに内在する脆弱性が見つかる - GIGAZINE

プライバシー重視メールサービス「ProtonMail」がユーザーのIPアドレスを当局に開示していたことが話題に、誇大広告との非難も - GIGAZINE

複数のフィーチャーフォンに初期状態でマルウェアがインストールされていることが判明 - GIGAZINE

サイバー犯罪グループがランサムウェア攻撃を週末に実行する理由とは? - GIGAZINE

「iPhone内の児童ポルノ画像を検知する機能」の延期をAppleが発表 - GIGAZINE

1日10万件ものメールアドレスからチマチマ情報を盗み出して堅実に稼ぐ巧妙なハッカーの手口とは? - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by log1i_yk

You can read the machine translated English article U.S. Cyber Command warns that 'patches f….