iOS6以降のiPhoneの標準メールアプリで未修正のゼロデイ脆弱性が判明、既に攻撃例も確認済み

セキュリティ企業のZecOpsが「iOSにデフォルトでインストールされているメールアプリに存在する未修正のゼロデイ脆弱性を突く攻撃が確認された」と、2020年4月22日に発表しました。この脆弱性は少なくとも2012年9月にリリースされたiOS 6から存在していたもので、攻撃者がリモートでコードを実行できてしまうとのこと。ZecOpsは既にAppleに報告済みであり、次のiOSアップデートで修正される予定となっています。

You’ve Got (0-click) Mail! - ZecOps Blog

https://blog.zecops.com/vulnerabilities/unassisted-ios-attacks-via-mobilemail-maild-in-the-wild/

A critical iPhone and iPad bug that lurked for 8 years may be under active attack | Ars Technica

https://arstechnica.com/information-technology/2020/04/a-critical-iphone-and-ipad-bug-that-lurked-for-8-years-is-under-active-attack/

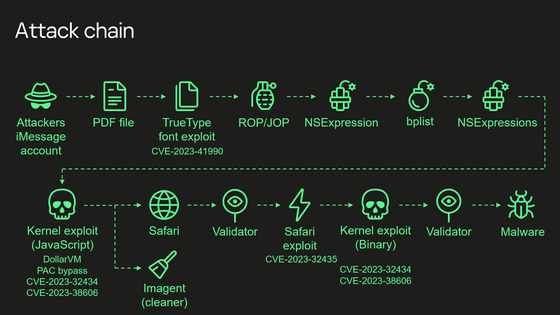

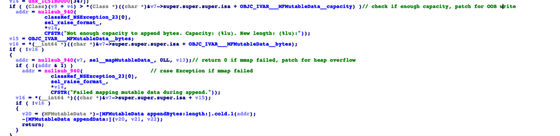

ZecOpsが報告している脆弱性は2つあり、1つ目は領域外メモリの書き込みでエラーチェックがされないというもので、2つ目はヒープオーバーフローだったとのこと。この2つの脆弱性は、「システムコールの戻り値を正しく処理しない」というバグに起因するそうです。

攻撃者はこの2つの脆弱性を利用し、iPhoneのメモリ(RAM)を大量に消費するようなメールを使ってiPhoneのメモリのヒープ領域にジャンクデータを埋め込むことで、攻撃を可能にします。特に2つ目の脆弱性を利用した攻撃は、被害者がメールを開いたりリンクを踏んだりしなくても実行可能であることから、ZecOpsは「リモートゼロクリック」と呼んでいます。

攻撃が成功すると、iOS 12の場合はメールアプリがクラッシュしてしまい、iOS 13ではクラッシュしないものの、一時的に端末の動作速度が低下するとのこと。また、サーバーから攻撃メールの内容を全てダウンロードする前に攻撃が完了してしまうそうです。ZecOpsは被害者のiPhoneを調査した結果、受信されたはずの攻撃メールが見当たらなかったことを報告しており、攻撃者が既に攻撃メールを削除した可能性を指摘しています。

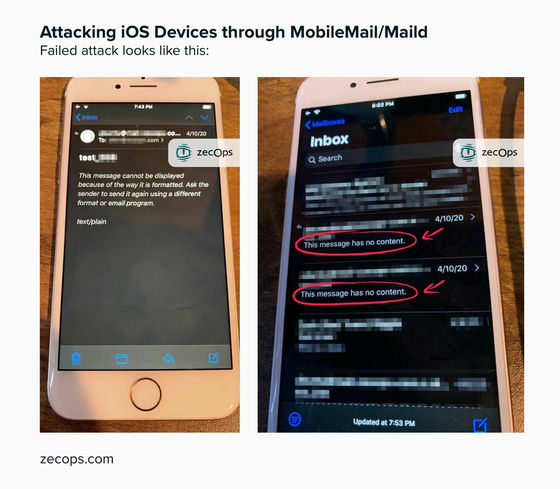

攻撃が失敗した場合、以下の画像のように攻撃メールの本文に「This message has no content.(このメールにはコンテンツがありません)」というメッセージが表示されるとのこと。ZecOpsによれば、この攻撃はiOSのデフォルトのメールアプリのみで機能し、GmailやOutlookといったサードパーティ製のメールアプリ、macOSのメールアプリでは機能しないとのこと。

また、ZecOpsは、「この攻撃可能性に影響を与える重要な要素はハードウェアの使用です。iPhone 6は1GB、iPhone 7は2GB、iPhone Xは3GBと、古いデバイスは物理RAMが小さく、仮想メモリ領域も小さいためです」とも解説しています。ZecOpsによれば、このゼロデイ脆弱性を突いた攻撃と疑われるケースは2018年1月までさかのぼれるとのことで、少なくとも6つの個人や組織が被害に遭ったとのこと。被害者の中には「日本の通信会社の幹部」も含まれているそうです。

ZecOpsは一連の攻撃をラボで再現することに成功したため、この攻撃が未発見のゼロデイ脆弱性を突いたものだとして、2020年3月31日にAppleに報告したとのこと。iOS 13.4.5ベータ版ではこの問題に対する修正パッチが適用されているそうです。

・関連記事

IBMの企業向けセキュリティ製品に4件のゼロデイ脆弱性、セキュリティ研究者がGitHubで情報公開 - GIGAZINE

海外の携帯電話がサウジアラビアによって監視されている可能性が報じられる - GIGAZINE

問題続出のオンラインビデオ会議ツール「Zoom」が抱える「パスワード問題」と「OSの資格情報を盗まれる脆弱性」が新たに指摘される - GIGAZINE

Googleは4万件のハッキング攻撃の警告を2019年に送信したことを発表 - GIGAZINE

Windowsに重大度「緊急」のゼロデイ脆弱性2件、すでに攻撃も行われている可能性 - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, セキュリティ, Posted by log1i_yk

You can read the machine translated English article An unfixed zero-day vulnerability was fo….