サイバー攻撃レポートで明らかになったロシアのサイバー攻撃体制とは?

by TheDigitalArtist

サイバー空間における脅威についてのデータを収集・分析しているCheck Point ResearchとIntezerが共同で、ロシア政府と関連があるとされるAPT攻撃アクターについて分析したレポートを発表しました。

Mapping the connections inside Russia's APT Ecosystem - Check Point Research

https://research.checkpoint.com/russianaptecosystem/

Russian APT Map Reveals 22,000 Connections Between 2000 Malware Samples

https://thehackernews.com/2019/09/russia-hacking-groups-map.html

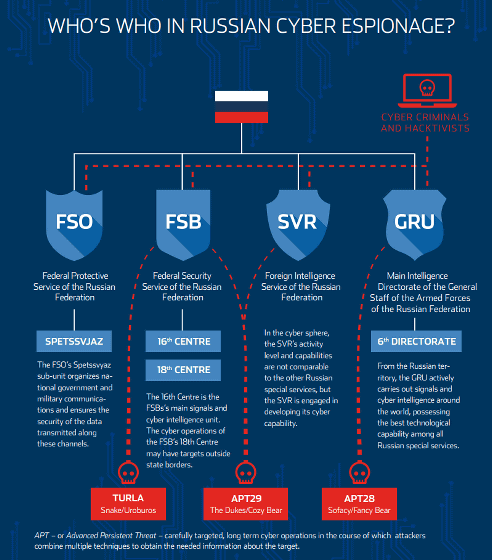

APT攻撃は特定のターゲットに狙いを絞って高度かつ継続的な攻撃をしかける手法で、ロシアの影響下にあるアクター(攻撃グループ)は世界中の脅威となっています。ロシア政府や軍事機関によって支援されていると見られるAPT攻撃アクターとして、Turla、Sofacy、APT29(The Dukes)といった存在が知られています。これらのアクターは、高度なツールや独自のアプローチ、強固なインフラストラクチャを駆使し、ロシアが関与するさまざまな作戦に従事しているとのこと。

ロシア連邦警護庁(FSO)、ロシア連邦保安庁(FSB)、ロシア対外情報庁(SVR)、ロシア連邦軍参謀本部情報総局(GRU)といったさまざまな機関が独自のAPT攻撃アクターを駆使し、世界中の機関や組織を攻撃しているとみられています。

ロシアは過去30年間にわたってさまざまなサイバースパイ活動および妨害活動を行ってきたと研究者らは指摘しています。また、これまでの研究により、それぞれのアクターについてはさまざまな情報が判明している一方、ロシアの支援を受けている複数のアクターがどのような相互作用を持っているのかについては、それほど詳しく判明していないそうです。

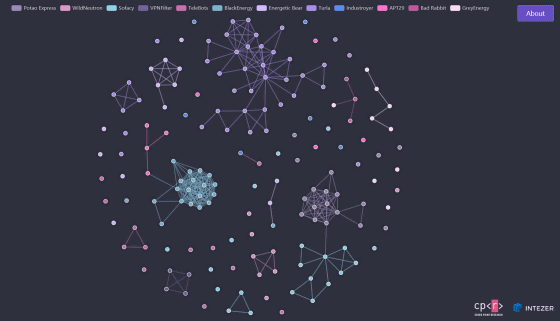

そこで研究者らはロシアのアクターに起因する2000のマルウェアサンプルを収集・分類・分析し、385万ものコードに基づいて2万2000近くの相互接続作用を発見しました。研究者がそれぞれのアクターについての相互接続についてマッピングした図は、以下のページで確認することができます。

Russian APT Ecosystem Map

分析の結果、一部のマルウェアやアクター間において共有するコードが見られたとのこと。たとえばBlackEnergy Password Stealerというソフトウェアと、PinchDukeという約10年ほど前にロシア語圏のアンダーグラウンドフォーラムで配布された資格情報取得ソフトウェアには、共有するコードがみられました。

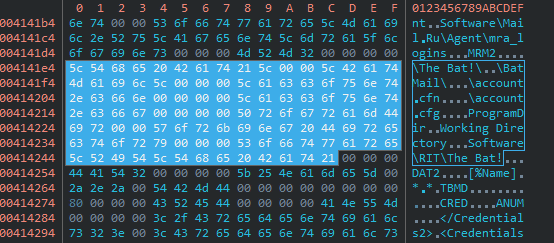

PinchDukeのソースコード

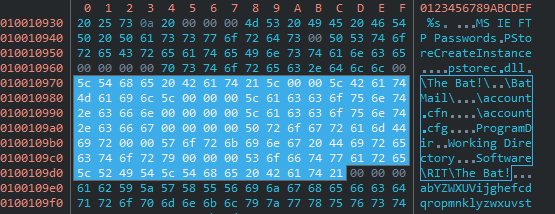

BlackEnergy Password Stealerのソースコード

また、BlackEnergyというアクターとEnergetic Bearというアクター間では、それぞれが開発したソフトウェアに同一の自己削除機能が確認されました。しかし、違ったアクター間でコードが共有されるという事態は非常にまれだったそうで、この機能はアクター間で積極的に情報が共有されたのではなく、公的な情報源から取得されたものだと考えられています。

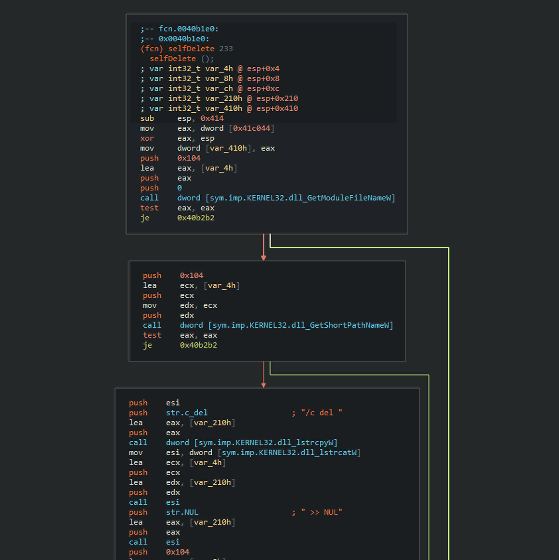

BlackEnergyのソースコード

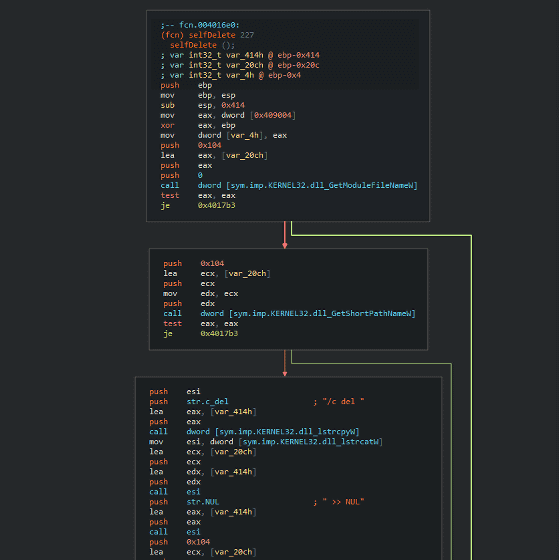

Energetic Bearのソースコード

研究者らによると、同じアクターの異なるプロジェクト間では相互に共通したコードが見られ、同一のアクター内では組織的にコードの共有が行われ、相互の作業状況などを認識していることが示唆されているとのこと。これにより、アクター内での作業工数を削減することができます。

一方で、研究者らは異なるアクター間ではほとんどコードが共有されていないことも発見しました。研究者らにとってもこの結果は予想外だったそうで、アクター間のコード共有がない理由については、「同じ目的のマルウェアであっても各アクターが個別に開発することで冗長性を確保する」という説のほか、「アクターを支援する組織間の政治的な争いによって相互の連携を取っていない」という説も考えられるとのこと。

by Soumil Kumar

なお、アメリカでは2020年に行われる大統領選挙に向け、外国からのサイバー攻撃や選挙妨害に対する警戒を強めています。サイバー攻撃に対する取り組みには連邦捜査局(FBI)、アメリカ合衆国国土安全保障省、アメリカ合衆国国家情報長官なども関わっており、自国の利益を目的とする外国の影響を防ごうとしていると報じられています。

2020 campaigns get Trump administration help on cybersecurity, counterintelligence

https://www.nbcnews.com/politics/2020-election/2020-campaigns-get-trump-administration-help-cybersecurity-counterintelligence-n1057366

・関連記事

重要なインフラ施設の安全装置を狙うマルウェア「TRITON」にロシアの研究機関が関与している可能性 - GIGAZINE

2500万台のAndroid端末が感染しているマルウェア「Agent Smith」見つかる - GIGAZINE

100億円以上を盗み出した国際サイバー犯罪組織が米独など六カ国の協力で解体へ - GIGAZINE

ロシアのサイバー攻撃の手口とその防衛方法を記した警戒情報をアメリカ政府機関が発表 - GIGAZINE

中央銀行や国営通信、チェルノブイリ原発をシステムダウンさせたマルウェア「NotPetya(GoldenEye)」が世界レベルで大流行 - GIGAZINE

ロシア政府の影がちらつく大規模サイバースパイ組織「The Dukes」とは? - GIGAZINE

諜報機関のハッキングツールが敵のハッカーに分析され「再利用」されていたと判明 - GIGAZINE

米大統領選でロシアの関与した「ロシアゲート」のFacebook投稿は1億2600万人にリーチ・ツイートは13万1000件・YouTubeには1000本以上の動画 - GIGAZINE

Microsoftが「アメリカ中間選挙の候補者をハッカーが狙っている」兆候を発見 - GIGAZINE

・関連コンテンツ