Googleが「秘密の質問」の安全性と利便性に疑問符を投げかけるレポートを公開

By val.pearl

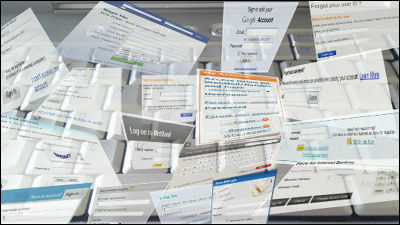

Googleなどのネットサービスで、パスワードを万が一忘れたときのために当人しか答えを知らない「秘密の質問」が用意されていて、その答えを真面目に設定している人は少なくないはずですが、Googleが膨大なデータを独自に分析したところ、この「秘密の質問」に対する安全性に疑問符が付かざるを得ない結果が出ました。

新リサーチ: 「秘密の質問」を問い直す - Google Developer Japan Blog

http://googledevjp.blogspot.jp/2015/07/blog-post_8.html

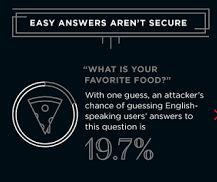

「秘密の質問」はパスワードを忘れたときのための保険みたいなものなので、シンプルな答えを設定している人が多数います。しかしながら、答えがシンプルであればあるほど、一般的認知度が高かったり、簡単に入手できたりしてしまう場合が多いとのこと。例えば、英語圏のユーザーの場合、「好きな食べ物は?」という質問の答えを「ピザ」と設定した場合、答えを1回で当てられてしまう確率は19.7%もあります。

では、答えを1回ではなく10回で当てられてしまう確率はというと、アラビア語圏のユーザーの場合「初めての先生の名前は?」という質問の答えが当てられてしまう確率は24%。スペイン語圏ユーザーが設定した「お父さんのミドルネームは?」の答えが当てられる確率は21%で、韓国語圏ユーザーの「生まれた都市は?」であれば当てられてしまう確率は39%もあります。つまり、答えの選択肢が限られていると、「秘密の質問」を突破されてしまう可能性が生じるということです。

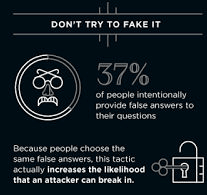

また、Googleの調査では秘密の質問の答えに、実際とは異なるウソの答えを設定するユーザーが37%もいることがわかっています。答えを推測されにくくするために、あえてウソの答えを設定するようですが、実際はウソの答えが他のユーザーと同じような答えになる傾向が高く、かえって不正ログインされる確率が高くなるとのこと。

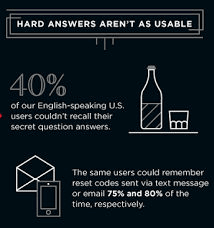

反対に「秘密の質問」の答えを難しくするとどうなのかというと、今度はユーザーが忘れてしまう確率が高くなります。例えば、英語圏のユーザーの場合、秘密の質問の答えを忘れてしまったユーザーが全体の40%もいたとのこと。ただし、この「『秘密の質問』の答えを忘れてしまった」という40%のユーザーのうち80%は、携帯電話のSMSで受信したパスワード再設定用のシンプルなコードを忘れずに入力できました。つまり、簡単な言葉やコードは忘れにくいものの、難しい言葉やコードになると忘れる傾向が高くなるというわけです。

「図書館カードの番号は?」や「マイレージ番号は?」という質問の答えをきちんと思い出して入力できたユーザーは、それぞれ全体の22%と9%しかおらず、難しい答えは使うのも難しいということがよくわかります。

簡単な答えも難しい答えもリスクがあるというのであれば、質問と答えの数を増やすという方法があります。ユーザーが答えを思い出せる確率が79%の「生まれた都市は?」と、74%の「お父さんのミドルネームは?」の2つを合わせて、2つの質問に答えなければいけないようにすると……

ユーザーが両方の答えを思い出す確率が59%に落ちてしまうことが判明しています。ハッカーが10回で両方の質問に正しく回答できる可能性は1%とかなり低くなりますが、ユーザーが答えを思い出せる確率も低くなり、セキュリティと利便性のバランスが取れているとは言えないそうです。

Googleは今回の調査結果を踏まえて「秘密の質問と答えを含むアカウントの復旧用の情報を常時最新の状態にしておくべき」という対策を明示しています。他には2段階認証といったアカウントのセキュリティを強化する方法もあるので、不正ログインを絶対に阻止したいという人は使ってみるのもよさそうです。

・関連記事

Gmailをさらに強化して山ほど届くメールを全自動管理できる「Inbox」をGoogleが提供開始 - GIGAZINE

簡単なパスワードの再利用がセキュリティ管理上有効であることが数学的に判明 - GIGAZINE

サービス開始から10年を迎えたGmailの開発秘話や現在、そして今後の課題など - GIGAZINE

超危険なパスワードをセキュリティ的に安全なパスワードに変える作成方法 - GIGAZINE

Gmailに2クリックで広告メールを購読中止できる機能が追加される - GIGAZINE

・関連コンテンツ

in メモ, ネットサービス, Posted by darkhorse_log

You can read the machine translated English article Google publishes a question that gives q….