生成AIを悪用するロシア語圏のハッカーが55カ国で600台以上のFortiGateデバイスを侵害

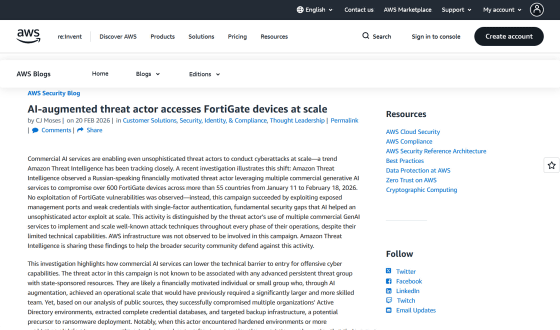

AmazonのセキュリティチームであるAmazon Threat Intelligenceが2026年2月20日、ロシア語を話すハッカーらが複数の商用生成AIサービスを悪用し、ネットワークファイアウォール「FortiGate」が搭載された600台以上のデバイスを侵害したと報告しました。この事例は、AIの悪用によって従来は大規模で熟練したチームが必要だったサイバー攻撃が、比較的経験の浅いチームでも可能になっていることを示唆するものです。

AI-augmented threat actor accesses FortiGate devices at scale | AWS Security Blog

https://aws.amazon.com/jp/blogs/security/ai-augmented-threat-actor-accesses-fortigate-devices-at-scale/

Amazon: AI-assisted hacker breached 600 Fortinet firewalls in 5 weeks

https://www.bleepingcomputer.com/news/security/amazon-ai-assisted-hacker-breached-600-fortigate-firewalls-in-5-weeks/

Amazon Threat Intelligenceは通常時の脅威インテリジェンス活動の最中に、FortiGateファイアウォールを標的とする悪意のあるツールをホストするサーバーを発見しました。脅威アクターは、公開されている同じインフラストラクチャー上に追加の運用ファイルを配置していたため、攻撃手法や運用全体におけるAIの具体的な活用法を可視化することができたとのこと。

脅威アクターはまず、インターネット上に公開されているFortiGate管理インターフェースを体系的にスキャンし、再利用されている認証情報を使用してデバイスを侵害していました。なお、一連の侵害ではFortiGateの脆弱(ぜいじゃく)性の悪用は確認されていません。

攻撃は特定の業種を標的としたものではなく、FortiGateのファイアウォールを使っていれば何でもいい場当たり的なものだったとみられます。2026年1月11日~2月18日の攻撃キャンペーンで侵害されたデバイスは南アジア・東南アジア・ラテンアメリカ・カリブ海諸国・北ヨーロッパ・西アフリカなど55カ国の600台以上にまたがっています。

侵害に成功した脅威アクターは、FortiGateの構成ファイルから「回復可能なパスワードを持つSSL-VPNユーザー資格情報」「管理者の資格情報」「ファイアウォールポリシーと内部ネットワークアーキテクチャ」「IPsec VPN構成」「ネットワークトポロジーとルーティング情報」などの情報を抽出。これらの構成ファイルを生成AIの支援で作成されたPythonおよびGoツールで解析・復号していました。

脅威アクターは被害者のネットワークにVPNアクセスを確立した後、PythonおよびGoで記述されたカスタム偵察ツールを展開しました。このカスタム偵察ツールは、「VPNルーティングテーブルからターゲットネットワークを取り込む」「ネットワークを規模で分類する」「オープンソースのポートスキャナであるgogoを使用してサービス検出を実行する」「SMBホストとドメインコントローラーの自動識別」「検出したHTTPサービスについて優先順位付けしたターゲットリストを作成する」といったワークフローを自動化するものです。

これらのソースコードには、「関数名を言い換えただけの冗長なコメント」「機能よりもフォーマットに過度に重点を置いた単純なアーキテクチャ」「適切なデシリアライズではなく文字列マッチングによる単純なJSON解析」「空のドキュメントを含む言語組み込みの互換性Shim」など、生成AIを用いて開発されたコードであることを示す明確な兆候が確認されたとのこと。

Amazon Threat Intelligenceはカスタム偵察ツールについて、「脅威アクターの特定のユースケースでは機能しますが、ツールは堅牢(けんろう)性に欠け、エッジケースでは機能しません。これは、大幅な改良なしに使用されるAI生成コードに典型的な特徴です」と指摘しています。

Amazon Threat Intelligenceは、脅威アクターのスキルセットは低~中程度だと考えていますが、その能力は生成AIの使用で大幅に強化されていたと主張しています。また、広範囲かつ無差別な標的、低い洗練度から金銭目的で活動していると思われるほか、ロシア語で記された広範な運用ドキュメントが見つかっていることから、ロシア語圏のハッカーたちで構成されているとみられます。

今回のようなサイバー攻撃を防ぐため、Amazon Threat Intelligenceは「FortiGate管理インターフェースをインターネットに公開しないこと」「多要素認証が有効になっていることを確認すること」「VPNパスワードがActive Directoryアカウントのパスワードと同じでないことを確認すること」「バックアップインフラストラクチャーを強化すること」などを推奨しました。

また、セキュリティブログのCyber and Ramenも、一連の脅威アクターについて追加の技術的詳細を報告しています。

LLMs in the Kill Chain: Inside a Custom MCP Targeting FortiGate Devices Across Continents

https://cyberandramen.net/2026/02/21/llms-in-the-kill-chain-inside-a-custom-mcp-targeting-fortigate-devices-across-continents/

Cyber and Ramenの調査では、誤って公開された脅威アクターのファイルにはClaude Codeタスクの出力やセッション差分などが含まれていることや、ARXONという名称のModel Context Protocol(MCP)サーバーを盗んだデータと大規模言語モデル間の橋渡しに使っていたことなどが判明。ARXONは脅威アクターが作成したカスタムMCPフレームワークである可能性が高く、ARXONに取り込まれたデータは侵害後の分析と攻撃計画の自動化に使用されたとのことです。

・関連記事

北朝鮮ハッカーがOpenAIのAIを使って「攻撃用コードの作成」や「詐欺メールの作成」を試みていたことが判明 - GIGAZINE

Googleが「AIのサイバー犯罪能力」を測定するベンチマークを開発 - GIGAZINE

OpenAIがAIの仮想通貨に対する攻撃・防御能力を測定できるベンチマークテスト「EVMbench」を発表 - GIGAZINE

メールを送りつけてAIを操り機密情報を盗み出すゼロクリック攻撃手法「Echoleak」が発見される、メールを受信しただけでアウトでMicrosoft CopilotやMCP対応サービスなどあらゆるAIシステムにリスクあり - GIGAZINE

「中国のスパイがAIで情報を盗み出していた」とAnthropicが発表、証拠の提示が少なく信ぴょう性が低いという指摘も - GIGAZINE

中国のハッカーが世界中にある約2万台のFortiGateシステムに侵入しているとオランダ政府の軍事情報安全保安局が警告 - GIGAZINE

中国のサイバースパイがオランダの軍事ネットワークにアクセスしたと諜報機関が公表 - GIGAZINE

FBIが「フォーティネット製品の脆弱性を利用したハッカーが地方自治体のサーバーを侵害した」と発表 - GIGAZINE

・関連コンテンツ

in AI, ネットサービス, セキュリティ, Posted by log1h_ik

You can read the machine translated English article Russian-speaking hackers exploiting gene….