トヨタ・ホンダ・日産などの自動車で「遠隔ロック解除」「遠隔エンジン始動」「個人情報取得」が可能な脆弱性が発見される

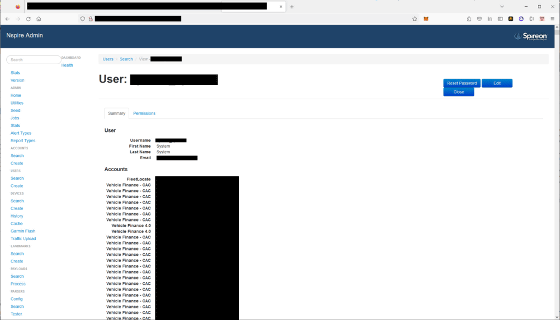

近年販売されている自動車には多くの半導体が搭載されており、エンジン始動やヘッドライトの点灯、ロックの解錠などが電子制御されています。セキュリティ研究者のサム・カリー氏が率いる研究チームは、トヨタやホンダ、日産、BMW、メルセデス・ベンツといったメーカーの自動車を分析し、外部から車両を操作する手法を導き出しました。さらに、各自動車メーカーのウェブサイトを分析した結果、ユーザーの個人情報を抜き出せる脆弱(ぜいじゃく)性も発見されています。

Web Hackers vs. The Auto Industry: Critical Vulnerabilities in Ferrari, BMW, Rolls Royce, Porsche, and More | Sam Curry

https://samcurry.net/web-hackers-vs-the-auto-industry/

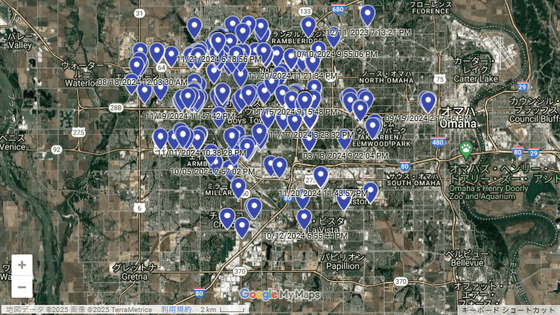

研究チームは複数のメーカーの自動車やウェブサイトを分析し、遠隔操作やユーザー情報奪取につながる脆弱性を発見しました。研究チームが報告している脆弱性の一部が以下。

◆トヨタ

・トヨタの関連企業が管理する顧客の「名前」「電話番号」「メールアドレス」「融資状況」へアクセス可能な脆弱性を発見。

◆ホンダ、日産、起亜自動車

・車両システムにアクセスして遠隔から「ロック」「ロック解除」「エンジン始動」「エンジン停止」「ヘッドライト点灯」「クラクションを鳴らす」といった操作が可能。

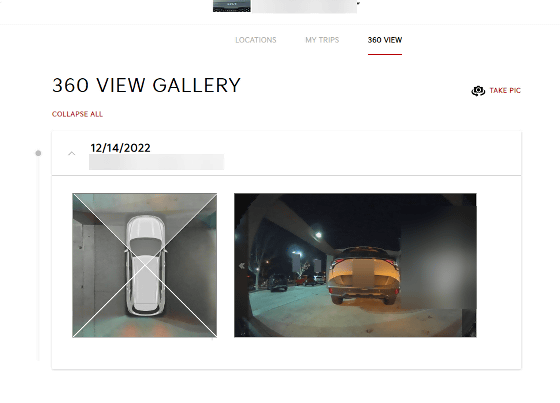

・車両システムから本来のユーザーを除外し、所有権を変更可能。起亜自動車の場合、360度ビューシステムにアクセスして車両の周囲の情報を取得できた。

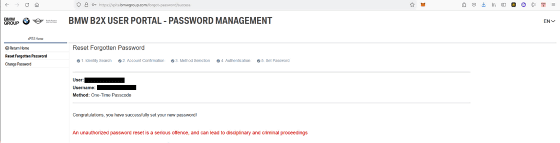

◆BMW

・従業員になりすまして従業員専用アプリケーションへのアクセスに成功。

・従業員専用アプリケーションから自動車の販売情報を含む顧客の個人情報にアクセス可能。

◆メルセデス・ベンツ

・従業員になりすまして社内GitHubリポジトリにアクセス可能。社内GitHubリポジトリには車両管理アプリ「Mercedes me connect」のソースコードや車両システムにアクセスするための詳細な手順が含まれていた。

・従業員になりすまして社内チャットシステムにアクセスし、「車両の管理権限を取得する方法」などの質問を行えた。

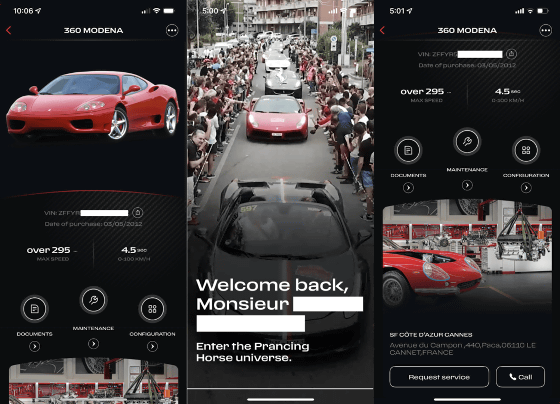

◆フェラーリ

・車両管理システムにアクセスして所有権を上書き可能。

・社内システムにアクセスして顧客の詳細情報を確認可能。

上記の脆弱性は研究チームが公開したものの一部で、報告記事では他にもポルシェやヒョンデといったメーカーの情報にアクセスできたことが報告されています。また、報告記事では脆弱性を発見した具体的な手法も解説されています。

・関連記事

テスラ車を一瞬で盗む方法が発見されてしまう - GIGAZINE

スマートキーをハックして遠隔チームプレイで手際よく高級車を盗み出す驚愕の手口が明らかに - GIGAZINE

元スパイが恐怖の自動車ハッキングを実演、ブレーキやハンドルを操作するなど何でもあり - GIGAZINE

車上荒らしのターゲットNo.1がトヨタのプリウスである理由とは? - GIGAZINE

・関連コンテンツ

in 乗り物, セキュリティ, Posted by log1o_hf

You can read the machine translated English article A vulnerability that allows ``remote unl….