ASUS公式の「ASUS Live Update Utility」に設けられたバックドア経由でマルウェアが配布されていたことが判明

by [email protected]

ASUSがPCのBIOS・UEFI・ソフトウェアの更新に用いている公式ソフトウェア「ASUS Live Update Utility」にバックドアが設けられ、マルウェアが配布されるという攻撃が行われていたことがわかりました。カスペルスキー研究所により、この攻撃には「Operation ShadowHammer」という名前がつけられています。

Malicious updates for ASUS laptops | Kaspersky Lab official blog

https://www.kaspersky.com/blog/shadow-hammer-teaser/26149/

Operation ShadowHammer | Securelist

https://securelist.com/operation-shadowhammer/89992/

Hackers Hijacked ASUS Software Updates to Install Backdoors on Thousands of Computers - Motherboard

https://motherboard.vice.com/en_us/article/pan9wn/hackers-hijacked-asus-software-updates-to-install-backdoors-on-thousands-of-computers

攻撃に用いられた「ASUS Live Update Utility」は、ASUS製PCでドライバーやユーティリティを最新の状態に保つための公式ソフト。攻撃者が利用したバックドアは最初から設けられていたわけではなく、ASUS Live Update Utilityのアップデートを装ってインストールされました。なお、「トロイの木馬」となっていたアップデートは正規の証明書で署名されており、しかも公式のアップデートに用いられるサーバーにホストされていました。

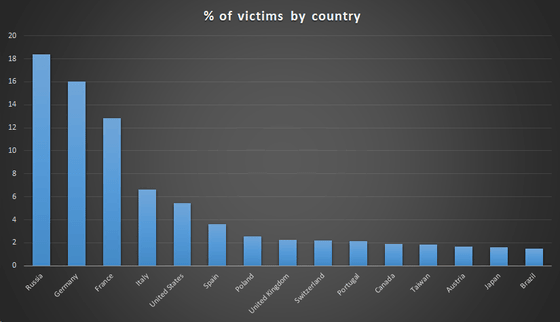

カスペルスキー研究所によると、問題のアップデートは2018年6月から11月にかけて配布され、5万7000人以上がインストールしており、影響は100万人に及ぶとみられています。

被害者が最も多いのはロシア。以下、ドイツ、フランス、イタリア、アメリカ、スペインと続きます。

「Operation ShadowHammer」は不特定多数を狙ったものではなく、ハードコードされた特定のMACアドレス600件を狙ったものだったとのこと。カスペルスキー研究所は、2017年に大企業をターゲットとして行われたCCleanerの事例に匹敵するか、それを上回る事例であると記しています。

「Operation ShadowHammer」についての情報は、2019年4月8日(月)にシンガポールで開催されるセキュリティ会議・Kaspersky Security Analyst Summit (SAS)でも発表されるとのことです。

・関連記事

PC最適化ツール「CCleaner」を踏み台にした標的型攻撃のマルウェア混入ルートが判明 - GIGAZINE

古いVIAのx86プロセッサにバックドアが存在していたことが発覚 - GIGAZINE

Lenovo幹部が「中国ではバックドアを仕込んでるけど他の国ではやってない」ことを示唆 - GIGAZINE

中国製のネットワーク端末にバックドアの存在が発覚、IoT時代の大問題になる可能性 - GIGAZINE

・関連コンテンツ

in ソフトウェア, Posted by logc_nt

You can read the machine translated English article It turns out that malware has been distr….