HTTPSで保護されているはずの通信を傍受できる脆弱性「Forbidden Attack(禁断の攻撃)」はVISA関連サイトなど複数で利用可能

By Sean MacEntee

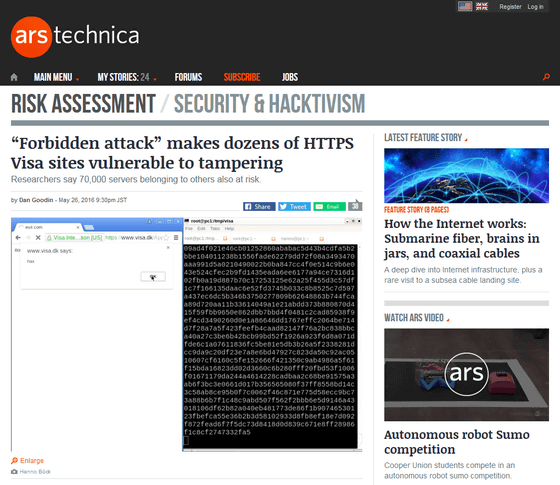

金融サービス大手のVISAが所有するHTTPSで保護されているウェブサイトが、特定のコードに対して脆弱性を持っていることが明らかになりました。

“Forbidden attack” makes dozens of HTTPS Visa sites vulnerable to tampering | Ars Technica

http://arstechnica.com/security/2016/05/faulty-https-settings-leave-dozens-of-visa-sites-vulnerable-to-forgery-attacks/

ドイツの株式取引所であるDeutsche Borseやポーランドの銀行協会であるZBPを含む、184のサーバーが10年来の脆弱性を持っていることがアメリカ国立標準技術研究所の調査により明らかになりました。この脆弱性は暗号化技術の専門家たちから「Forbidden Attack(禁断の攻撃)」と呼ばれています。なお、7万以上のウェブサーバーでも「禁断の攻撃」と似た攻撃を受ける危険があるそうですが、これを実行することは極めて困難であることも明らかになっています。

「禁断の攻撃」の存在が明らかになったのは2016年1月で、その後、Deutsche Borseはウェブサイトに「禁断の攻撃」に対する対策を施しています。しかし、VISA関連サイトとZBPは現在も脆弱性を残したままで、攻撃を受ける危険性があるそうです。

By Blondinrikard Fröberg

インターネット上に無数に存在するウェブサイトは、マークアップ言語のHTMLで構築されていますが、このHTMLデータをウェブサーバーとウェブブラウザの間で送受信するための通信プロトコルが「HTTP」です。そして、HTTPによる通信をより安全にするため、通信データをSSL(TLS)を用いて暗号化するのが「HTTPS」です。

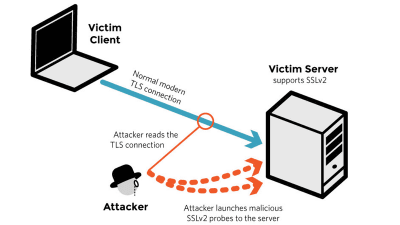

「禁断の攻撃」はHTTPSの「TLSプロトコル」実行時に生じる脆弱性で、「間違ってデータを暗号化するための暗号を再利用してしまう」というものです。TLSでは暗号化にGCMという暗号利用モードを採用していますが、任意の暗号が使用されるのは一度きりのはずです。しかし、脆弱性を抱えたHTTPSサーバーに対して2の30乗ものリクエストを送れば、3%の確率で暗号が再利用されてしまうため、悪意のあるハッカーなどに暗号化が解除され、HTTPSで暗号化したはずの通信内容が傍受される危険があるというわけ。ただし、この攻撃を行うには数テラバイトものリクエストをサーバーに送信する必要がある模様。

By Christiaan Colen

また、通信を傍受される恐れがあるだけでなく、中間者攻撃を仕掛けてきたハッカーが悪意のあるコンテンツを混入してくる可能性も示唆されています。「禁断の攻撃」を使用して暗号化をバイパスできる人ならば、悪意のあるJavaScriptコードを紛れ込ませることで、ウェブサイトのユーザーが入力するパスワードや個人情報などの機密情報を盗み見ることも可能、とのこと。

以下のムービーは「禁断の攻撃」を使用してVISA関連サイトのHTTPSをバイパスする様子を収めています。

Proof of concept of GCM nonce reuse attack against visa.dk - YouTube

なお、「禁断の攻撃」に関する詳細は、2016年7月30日から8月2日までアメリカ・ラスベガスで開催されるセキュリティカンファレンス・Black Hatの中で発表されます。

・関連記事

ISPは私たちについて一体どんな情報を入手できるのか? - GIGAZINE

身代金要求ランサムウェアの開発者がまさかの暗号化解除キーを公開、攻撃から一転して降参へ - GIGAZINE

Google Playの人気ランクトップの無料ゲームアプリに仕込まれたマルウェア「Viking Horde」がボットネットを形成 - GIGAZINE

パスワードを定期的に変更させるシステム仕様には問題がある - GIGAZINE

Amazonのクラウドサービス上で9340万人分の個人情報が閲覧可能になっていたことが判明 - GIGAZINE

無料で証明書を発行してHTTPSの導入をサポートする「Let’s Encrypt」がベータ版から正式版に - GIGAZINE

・関連コンテンツ