スマホから自動車を操る脆弱性がまた発覚、コルベットでブレーキ操作の実演デモが行われる

遠隔操作で高速道路を走行中のジープのエアコンを止めたりエンジンを切ったりする実験が大きな反響を生んでいたり、スマートフォンの通信を乗っ取って自動車を解錠してエンジンをかける脆弱性が発覚するなど、ネットに接続された自動車のセキュリティ問題がクローズアップされています。ある研究チームが行った実験では、スマートフォンのSMSでコマンドを送ることで、車両のワイパーやブレーキを操作できるという別の新たな方法が報告されています。

Hackers Cut a Corvette's Brakes Via a Common Car Gadget | WIRED

http://www.wired.com/2015/08/hackers-cut-corvettes-brakes-via-common-car-gadget/

実際にスマートフォンを使ってシボレー・コルベットのワイパーやブレーキを操作している様子が、以下のムービーで紹介されています。

Fast and Vulnerable - YouTube

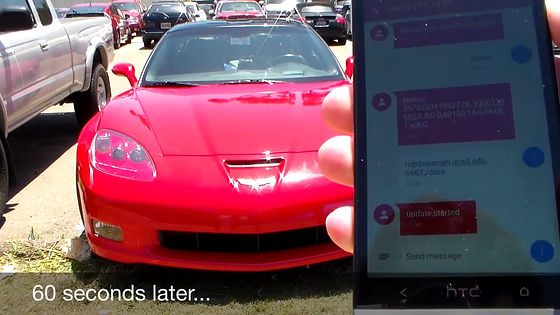

実験に用いられたのは、2013年型のシボレー・コルベット。ムービーには「速くて、脆弱なクルマ」というタイトルがつけられています。

詳細な手順は解説されていませんが、まずスマートフォンからコルベットに向けてメッセージを送信。このコルベットには携帯電話網を使って車両の状態や走行状態をモニタリングするシステムが搭載されており、内蔵されたSIMカードの電話番号に宛ててメッセージが送信されている模様です。

そして60秒後……

スマートフォンの画面には「Welcome to the Danger Zone(デンジャーゾーンへようこそ)」というメッセージが表示されました。

すると、コルベットワイパーが突如動き始めました。車内には誰もいないようなので、ひとりでにワイパーが動き出したことになります。

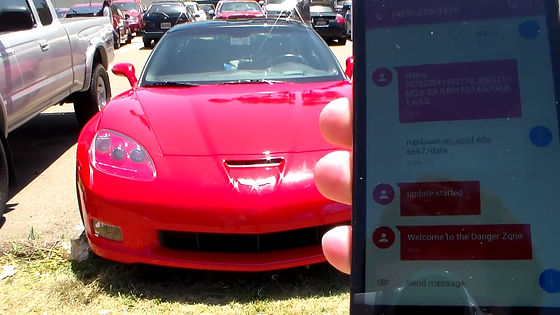

さらに、リモートでブレーキをかける実験も。ゆっくりとした速度で走っているコルベットに向けてSMSを送ると……

ブレーキがかかって、車両が停止しました。もちろんドライバーは何も操作していません。

車内の様子を収めたシーン。ゆっくり走るコルベットの中でSMS経由でコマンドを送ると……

「プー」「グゥーン」という2つの音とともにブレーキがかかりました。なお、この動作は車両が時速5マイル(時速約8km)以下の時にだけ動作する仕様になっているとのこと。

また、ブレーキを解除することもできてしまうとのこと。

ドライバーがブレーキを踏んで停止していた車ですが、SMSを送るとするりと動き出しました。このとき、ブレーキを踏むドライバーの足には、ペダルを動かしたような感触はまったくなかった様子です。

この実験は、カリフォルニア大学サインディエゴ校(UCSD)の研究チームによって行われてもので、研究結果は8月12日から開催されるUSENIXセキュリティ・カンファレンスで発表されることになっているとのこと。

Home | USENIX

SMSを使って車両を操る仕組みは、自動車のダッシュボードの中に設置されたある装置を利用することによるもの。今回のコルベットに限らず、現代の自動車の多くには車両の状態や走行状態を把握するための自己診断機能「OBD2」が備わっており、その情報はダッシュボードの中に設置されたコネクターに専用の「ドングル」と呼ばれるデバイスを接続することで取り出すことが可能です。UCSDでは車両に独自のドングルを接続することで、スマートフォンから特殊なSMSを車両に送り、OBD2経由で車両のハードウェアを管理する「CANバス」と呼ばれるシステムに指令を送り、ワイパーやブレーキを操作することに成功したそうです。

UCSDでコンピューター・セキュリティを研究するステファン・サヴェージ教授は「われわれはこれらの機器を手に入れ、リバースエンジニアリングすることで、機器が抱えるセキュリティ上の問題を発見しました。その結果、ドングルを装着した車両を操る複数の手法を見つけました」と語っています。

研究チームが用いたのは、フランスの企業「Mobile Devices」が開発し、アメリカの保険関連スタートアップの「Metromile」が提供しているドングル。Metromileは走行距離に応じた自動車保険サービスを展開しており、車両の詳細な状態を把握するためにこのドングルを採用しています。Metromileは、ドングルが得たデータを携帯電話網で送信する「Metromile Pulse」と呼ばれるデバイスを提供しており、今回の実験はこれを応用したものということなのですが、同様のシステムはUberでも取り入れられているとのことです。

研究チームはMetromileにすでにこの問題を通知済みで、Metromileはすでに携帯電話網を通じてセキュリティパッチを各デバイスに送信し、対応を実施したとのこと。また、Uberも各ドライバーに対応の件を連絡していますが、それ以前でも懸念されていた問題は報告されていなかったそうです。

とはいえ、まだこの件に関する問題が完全に解決されたというには時期尚早といえるようで、スペインを中心にセキュリティの問題を抱える端末が多く存在している模様。端末に挿入されたSIMカードの電話番号へとSMSを送ることで「乗っ取りを行う仕組みであり、サービス各社は「SIMカードの番号は公表されていないので危険性はない」と説明していますが、UCSDの研究者は「悪意のある手法で電話番号を推測する方法はある」としており、安全といえる状況ではないことを指摘しています。

この問題はシボレー・コルベットに限った問題ではなく、OBD2が搭載された車両の多くに潜在的に備わっている問題ということができそう。日本でもOBD2を利用して車両の状態を把握できるデバイスやアプリが市販されているので、心当たりのある人は頭の中に覚えておいた方が良さそうです。

・関連記事

スマホの通信を乗っ取って自動車を解錠してエンジンをかける脆弱性が発覚、GMはすでに対処済みを発表 - GIGAZINE

遠隔操作で走行中のジープのエアコンを止めたりエンジンを切ったりする実験ムービー - GIGAZINE

スマホで自動車をラジコンのように操縦するシステムをランドローバーが開発 - GIGAZINE

ドローンに搭載してWi-Fi経由でPC・モバイル端末を攻撃するハードウェアが開発されていたことが判明 - GIGAZINE

数百万台のAndroid端末が被害を受けうる脆弱性「Certifi-gate」の存在が明らかに - GIGAZINE

・関連コンテンツ