95%のAndroid端末にMMSを受信するだけで端末を乗っ取られる脆弱性が発覚、対策はこれ

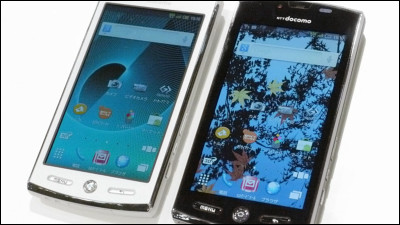

ビデオメッセージを送りつければ相手がそのメッセージを開かなかったとしても端末を乗っ取ることが可能になるという、危険度の高い脆弱性をZimperium zLabsのジョシュア・ドレイク氏が発見しました。対象となるのはAndroid OS搭載スマートフォン・タブレットの95%に相当し、台数に直すと9億5000万台だとのこと。

Experts Found a Unicorn in the Heart of Android - Zimperium Mobile Security Blog

http://blog.zimperium.com/experts-found-a-unicorn-in-the-heart-of-android/

これは、Androidで使われているメディアプレイヤーフレームワーク「Stagefright」の脆弱性。例えば、対象の端末にビデオメッセージをMMSで送りつけるという攻撃が考えられ、この場合、MMSを受信すれば攻撃は成功したも同然。送りつけたメッセージ自体を消すこともできるので、「身に覚えのないMMS受信通知が表示されているけれどメッセージ自体はどこにも届いていない」という状態でも、すでに端末は攻撃を受けている、ということがあり得ます。

つまり、スピアフィッシングのように『被害者がPDFファイルを開く・リンクを開く』という動作すらも必要とせず、眠っている間に一方的に脆弱性を利用して攻撃を行い、目が覚める前にその痕跡を消し去ることすら可能です。

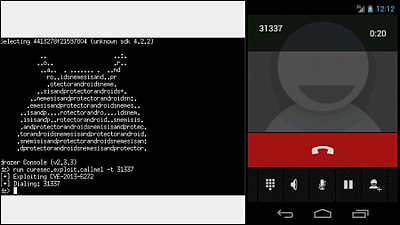

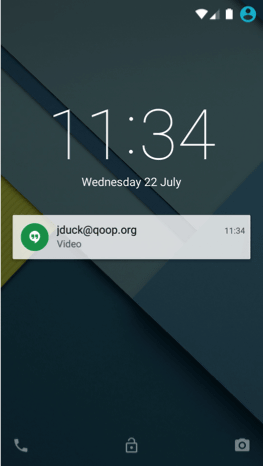

ドレイク氏が示した攻撃の事例は以下のような感じ。まず、ロック画面に「ハングアウトでビデオが送られた」というMMS受信通知が表示されます。注意すべき点は、この時点で攻撃者は任意のコードを実行可能であるということ。

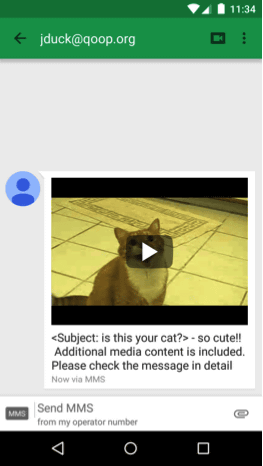

MMSで画像やビデオを受信するとプレビューが表示されますが、これがまたコード実行のトリガーになります。

「何が来たんだろう?」とロックを解除してみても、特に変わった表示はありません。

そして、MMSで届いたビデオを開きます。すると、メッセージを開いたとき、ビデオを再生したとき、とまたコードが繰り返し実行されます。

この「Stagefright」というメディアプレイヤーフレームワークはAndroid 2.2から導入されているため、Android 2.2以降の端末であれば、上記画像の通りAndroid 5.1.1でも脆弱性を突かれるおそれがあります。現在出回っているAndroid端末のうち11%を占めるAndroid 4.1以前の端末は特に危険だとのこと。

Zimperiumでは、4月時点でGoogleに脆弱性を報告しており、Googleでもすでにその情報を受けてパッチをメーカーに提供済みだとのこと。すでにASUSはZenfone 2向けのパッチを配布しているそうです。

I got a report that the ASUS ZenPhone 2 is patched already. Great job @ASUS @ASUSUSA! Anything else patched?

— Joshua J. Drake (@jduck) 2015, 7月 28

現時点での対策方法をTwilioのGreg Baugues氏が書いていますが、とりあえずできることは「MMSの自動受信をしないこと」。

Posted by Greg Baugues on July 27, 2015 in Tips, Tricks & Sample Code

https://www.twilio.com/blog/2015/07/how-to-protect-your-android-device-from-stagefright-exploit.html

たとえば、Googleハングアウトをメインで使っている人の場合は、まずアプリを起動してハンバーガーアイコンをタップし、「設定」をタップ。

「SMS」をタップ

下の方にある「MMSの自動取得」のチェックを外せばOK。

メッセンジャーを使っている人の場合は、右上のアイコンをタップして「設定」をタップ。

「詳細設定」をタップ

「自動取得」をオフ(トグルスイッチを左)にすればOK。

この方法は、あくまで「自動でMMSを受信しなくなる」というだけで根本的な解決法ではないので、一刻も早いパッチリリースが待たれるところ。それまでは、端末の利用を控えるのが唯一の対策ということになりそうです。

ドレイク氏はこの件について、8月5日のBlack Hat USA 2015、および8月7日のDEF CON 23で話をする予定です。

・つづき

95%ものAndroidがTwitterのリンクをクリックするだけ・動画再生するだけで乗っ取られる「Stagefright」攻撃への対応が始まる - GIGAZINE

・関連記事

ネット上のサイトの約66%が使用するOpenSSLに重大なバグが発見される - GIGAZINE

Android 4.1.1と4.2.2搭載端末の一部にHeartbleedの影響を受ける可能性があると判明 - GIGAZINE

世界のメールの暗号化はたった一人の男に依存しており、開発資金はゼロになってしまっているという衝撃の事実が判明 - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, Posted by logc_nt

You can read the machine translated English article It is a vulnerability to be hijacked by ….