110億円超という史上最高額のランサムウェア身代金を「Dark Angels」が受け取っていたことが明らかに

セキュリティ企業のZscalerが、ランサムウェア攻撃による被害状況をまとめたレポートを公開しました。このレポートによると、2024年にランサムウェアグループのDark Angelsが、ランサムウェア攻撃による身代金としては史上最高額となる7500万ドル(約110億円)を受け取ったそうです。

ThreatLabz 2024_Ransomware Report

(PDFファイル)https://www.zscaler.com/resources/industry-reports/threatlabz-ransomware-report.pdf

Ransomware Hit $1 Billion in 2023

https://www.chainalysis.com/blog/ransomware-2024/

Dark Angels ransomware receives record-breaking $75 million ransom

https://www.bleepingcomputer.com/news/security/dark-angels-ransomware-receives-record-breaking-75-million-ransom/

Ransomware attacks on education continue to rise, report shows | EdScoop

https://edscoop.com/ransomware-cyberattacks-education-trend-2024/

$75 Million Ransom Paid to Dark Angels Ransomware Group

https://hackread.com/75-million-ransom-paid-dark-angels-ransomware-group/

Record-breaking $75M ransom paid to Dark Angels gang | Cybernews

https://cybernews.com/cybercrime/record-breaking-ransom-dark-angels/

Dark Angels Ransomware Group Scores Record-Breaking $75 Million Payday

https://blog.knowbe4.com/dark-angels-ransomware-group-scores-record-breaking-75-million-payday

$75M Ransomware Payment Exposed in New Zscaler Report

https://www.technewsworld.com/story/75-million-ransomware-payment-exposed-in-new-zscaler-report-179304.html

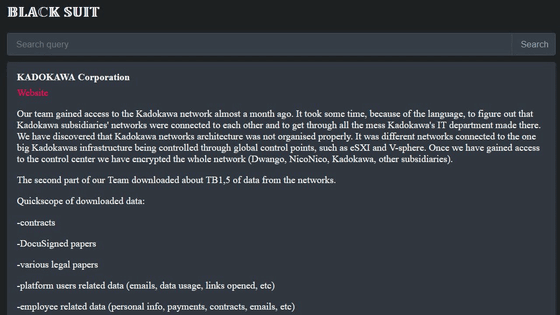

近年、ランサムウェア攻撃の被害が増加しています。日本でも2020年11月にカプコンがランサムウェア攻撃を受け個人情報が流出したり、2023年7月に名古屋港のコンテナターミナルがランサムウェア攻撃により業務停止に陥ったり、2024年6月にニコニコのサービス全般がランサムウェア攻撃により利用停止となったりしています。

そんなランサムウェア攻撃による被害状況をまとめたレポートを、2024年7月31日にZscalerのセキュリティ研究部門であるThreatLabzが公開しました。このレポートによると、1つの企業が支払った身代金額としては史上最高額となる「7500万ドル」を、ある企業がDark Angelsに支払っていたことが明らかになっています。これは一般に知られている身代金支払い額の約2倍に相当する金額だそうです。

Zscalerの公開したレポートについて、ブロックチェーン分析会社のChainalysisも「2024年初頭、ランサムウェア攻撃による身代金として史上最高額の7500万ドルが支払われたことは確かです」と投稿しており、7500万ドルの身代金が支払われたことを認めています。

We can confirm that early this year we saw the largest ransomware payment ever at $75M. The "big game hunting" trend we discussed in our 2024 crime report – fewer attacks on larger targets with deeper pockets – is becoming more pronounced. https://t.co/Z0yvg3Zvp2 pic.twitter.com/4FsivojtA5

— Chainalysis (@chainalysis) July 30, 2024

これまで知られていたランサムウェア攻撃に対して支払われた身代金の最高額は、大手保険会社であるCNAがランサムウェアグループのEvil Corpに支払った4000万ドル(当時のレートで約43億5000万円)でした。

保険会社CNAがハッカーに43億円超支払い、サイバー攻撃後-関係者 - Bloomber

https://www.bloomberg.co.jp/news/articles/2021-05-21/QTFDTVT1UM0W01

Zscalerは7500万ドルの身代金を支払った企業の名前は明らかにしていませんが、この企業はフォーチュン50にランクインしており、2024年初頭にランサムウェア攻撃の被害を受けたそうです。フォーチュン50にランクインしている企業の中では、2024年2月に製薬大手のCencoraがサイバー攻撃を受けています。このサイバー攻撃について、ランサムウェアグループのDark Angelsは犯行声明を出していないため、「企業側は身代金を支払った可能性があります」とセキュリティ関連メディアのBleepingComputerは指摘しました。

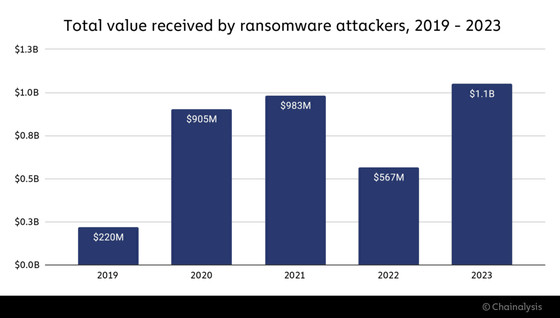

なお、Chainalysisはランサムウェア攻撃が活発になり始めた2019年以降の、年間でランサムウェア攻撃に対して支払われた身代金の総額をまとめたグラフを公開しています。これによると、年間の身代金支払い総額が最も高額だったのは2023年で、11億ドル(約1680億円)です。

ランサムウェアグループのDark Angelsは、2022年5月に活動を開始し、世界中の企業を標的にランサムウェア攻撃を仕掛けている組織です。Dark Angelsのオペレーターは企業ネットワークに侵入し、管理者権限を取得したらサーバー上からデータを盗み出します。続けてWindowsサーバーにおけるドメインコントローラーへのアクセスを取得し、ランサムウェアを展開してネットワーク上のすべてのデバイスを暗号化し、取り扱い不可能にします。

Dark Angelsは「Babuk」と呼ばれるランサムウェアのソースコードに基づき、WindowsおよびVMware ESXiを暗号化するツールを使用していましたが、次第にランサムウェアグループ「Ragnar Locker」が利用しているのと同じLinuxベースの暗号化ツールを利用するようになったそうです。

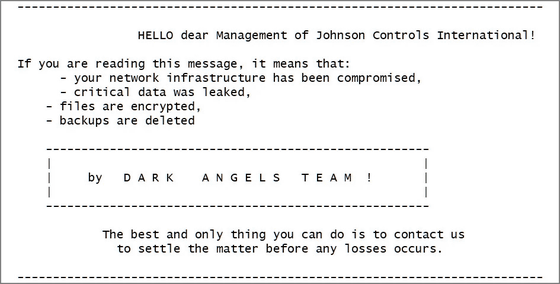

2023年9月、Dark AngelsはLinuxベースの暗号化ツールを使用してJohnson Controlsにランサムウェア攻撃を仕掛けており、27テラバイトの企業データを盗み、5100万ドル(約77億9000万円)の身代金を要求しました。

以下はDark AngelsがJohnson Controlsに対して発行した、身代金を支払いを求める通知書。

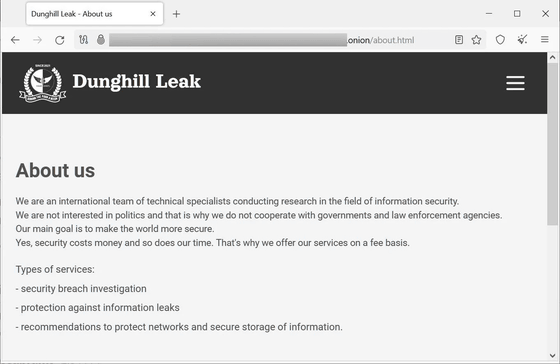

なお、Dark Angelsは「Dunghill Leaks」というデータ漏えいサイトも運営しており、身代金を支払わなかった企業のデータはこのサイトで公開しています。

Zscalerによると、Dark Angelsは少額の身代金を複数の企業から集めるのではなく、ひとつの企業から巨額の身代金支払いを狙うという戦略を採用しています。そのため、ThreatLabzの研究者は「Dark Angelsは高度に標的を絞ったアプローチを採用しており、通常は一度にひとつの大企業を攻撃します」「これは被害者を無差別に標的として、攻撃のほとんどを初期アクセスブローカーや侵入テストチームの関連ネットワークにアウトソーシングするというほとんどのランサムウェアグループとは全く対照的です」と記しています。

・関連記事

カプコンが不正アクセス攻撃を受け最大35万件の個人情報が漏洩した可能性、今後発表予定のゲームタイトルに関する情報なども漏洩か - GIGAZINE

名古屋港のコンテナターミナルがランサムウェア攻撃による業務停止から2日ぶりに復旧、港湾施設の運営がサイバー攻撃で止まるのは日本初 - GIGAZINE

カプコンに不正アクセス攻撃を仕掛けたRagnarLockerのダークウェブポータルを日本・アメリカ・EUの法執行機関が押収 - GIGAZINE

ランサムウェア集団「Qilin」が病院患者の機密情報を含む約400GBの情報を公開、被害に遭ったNHSは80億円の身代金支払いを拒否 - GIGAZINE

Avastが無料でランサムウェア「DoNex」とその亜種の復号ツールを配布 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by logu_ii

You can read the machine translated English article It has been revealed that the Dark Angel….