Telegramがゼロデイ脆弱性にパッチをリリース、攻撃者がAPKファイルを動画ファイルとして送信可能だった

メッセージングアプリのTelegramのAndroid版において、悪意のあるAPKファイルを動画ファイルとして送信できるゼロデイ脆弱(ぜいじゃく)性が存在していたことを、サイバーセキュリティ企業のESETが報告しています。

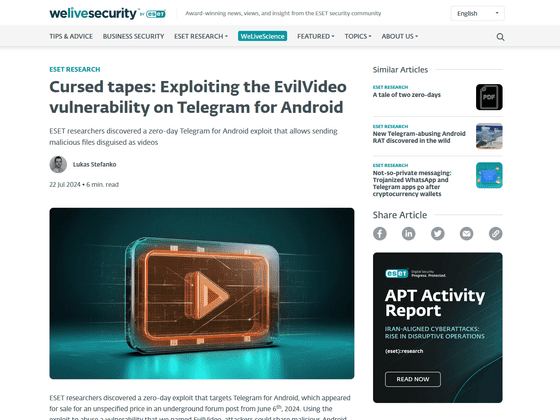

Cursed tapes: Exploiting the EvilVideo vulnerability on Telegram for Android

https://www.welivesecurity.com/en/eset-research/cursed-tapes-exploiting-evilvideo-vulnerability-telegram-android/

Unmasking the Telegram Exploit - A Cybersecurity Breakdown with Lukas Stefanko - YouTube

Telegram zero-day for Android allowed malicious files to masquerade as videos

https://therecord.media/telegram-zero-day-android-app-eset

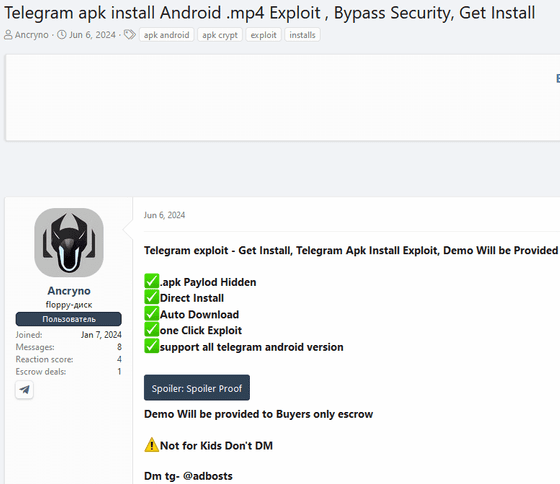

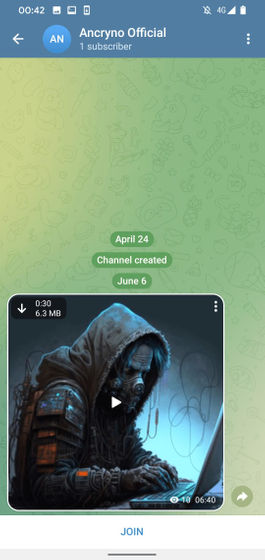

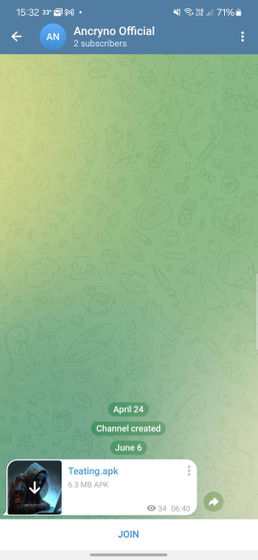

ESETは2024年6月26日にアンダーグラウンドフォーラムで、Android版Telegramを標的とするエクスプロイトが販売されていることを発見。このエクスプロイトに対しESETは「EvilVideo」と名付けています。

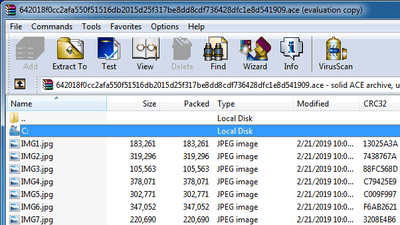

EvilVideoを分析した結果、このエクスプロイトはバージョン10.14.4以前のAndroid版Telegramで動作することが判明しました。EvilVideoは、EvilVideoは、Androidアプリにバイナリデータのファイルを添付することで、AndroidのTelegramアプリにマルチマディアプレビューとして表示させることができるという脆弱性に依存しています。そのため、EvilVideoを利用してチャット上で共有すると、悪意のあるペイロードは30秒の動画として表示されます。

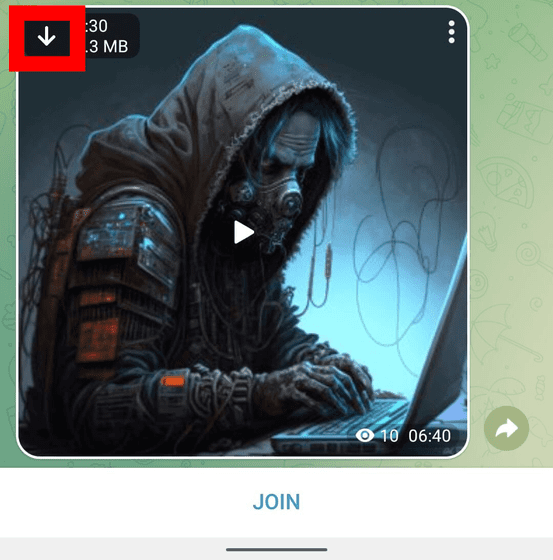

デフォルトでは、Telegram経由で受信したメディアファイルはユーザーのデバイスに自動的にダウンロードされるよう設定されているため、このチャットを開いたユーザーは悪意のあるペイロードを自動的にダウンロードしてしまいます。また、自動ダウンロードをオフに設定している場合でも、左上のダウンロードボタンをタップすることでペイロードをダウンロードすることが可能です。

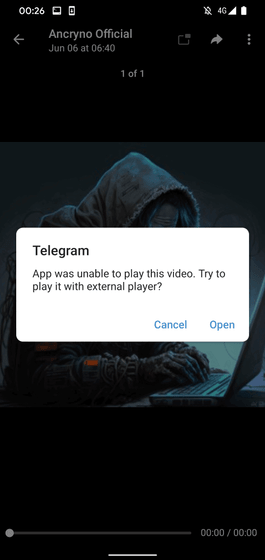

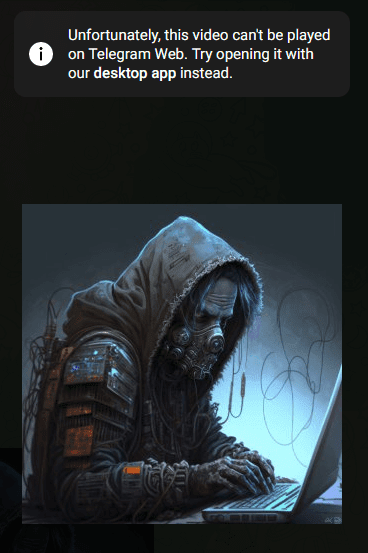

さらに、一見動画に見えるこのファイルをユーザーが再生しようとすると、Telegramは「この動画は再生できません」「外部プレーヤーを使用しますか」と尋ねてきます。

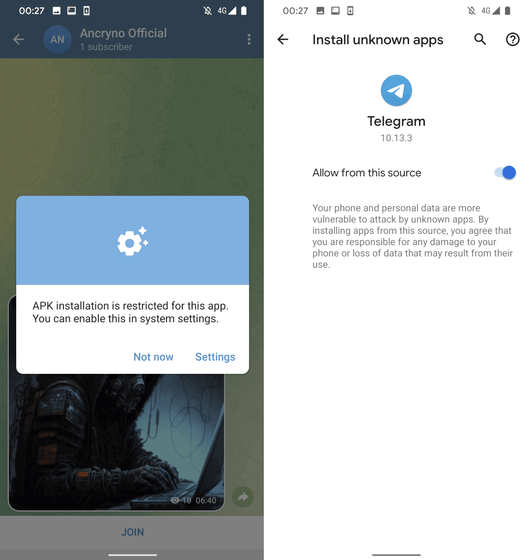

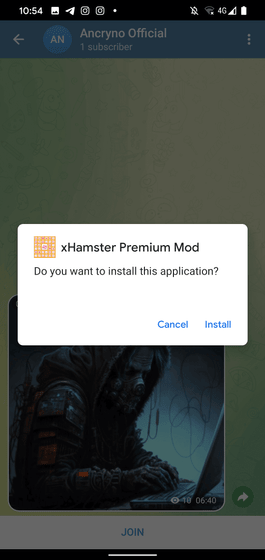

上述の画面で「Open」をタップすると、Telegramはユーザーに対し不明なアプリのインストールを有効にするよう求めてくるとのこと。

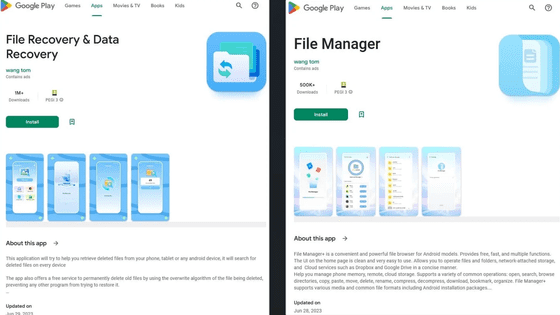

有効にすると、外部プレーヤーを装った悪意のあるアプリをインストールするように求められます。この悪意のあるAPKファイルをインストールしてしまうと、自身のデバイスにマルウェアなどのアプリがインストールされてしまうというわけです。

なお、ESETによるとこのエクスプロイトはWindows版では機能しなかったとのこと。

また、すぐにESETはこの脆弱性をTelegramに報告したそうです。この結果2024年7月11日に配信されたバージョン10.14.5では、APKファイルがチャットで共有された際に、マルチメディアプレビューに動画ではなくアプリケーションとして正しく表示されるようになっています。

・関連記事

Telegramが「アプリストアのガイドラインに違反している」としてハマスのチャンネルを一部でブロック - GIGAZINE

メッセージアプリのバックドア義務化は政府の監視を強化し人権侵害につながると欧州人権裁判所が判断 - GIGAZINE

DiscordとTelegramを駆使して10代の若者を性的に恐喝するオンライン集団「764」の存在が暴露される - GIGAZINE

メッセンジャーアプリのSignalがTelegramよりも安全であると専門家によって広くみなされている理由とは? - GIGAZINE

偽情報拡散に悪用されているとしてEUがTelegramを調査する方針 - GIGAZINE

・関連コンテンツ

in 動画, ネットサービス, スマホ, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article Telegram releases patch for zero-day vul….