iMessage経由でiPhoneユーザーを標的にするフィッシング詐欺のツールを提供するサービス「Darcula」が登場

フィッシング詐欺を行う際に必要なツールを一式で提供する犯罪者向けの非合法なサービス「PhaaS(Phishing as a Servic)」のひとつである「Darcula」は、iPhoneユーザーが利用するメッセージサービスであるiMessageを利用してフィッシング詐欺を行うというもの。このDarculaが、2万超のドメインを使用して有名ブランドになりすまし、100カ国以上のスマートフォンユーザーから認証情報を盗み出していると指摘されています。

Out of the shadows - ’darcula’ iMessage and RCS smishing attacks target USPS and global postal services | Netcraft

https://www.netcraft.com/blog/darcula-smishing-attacks-target-usps-and-global-postal-services/

New Darcula phishing service targets iPhone users via iMessage

https://www.bleepingcomputer.com/news/security/new-darcula-phishing-service-targets-iphone-users-via-imessage/

Darculaの特徴のひとつは、フィッシングメッセージの送信にSMSではなくGoogleメッセージやiMessageといったリッチコミュニケーションサービス(RCS)を使用してターゲットにアプローチすることです。確認されているだけでも、郵便・金融・政府・税務部門・通信会社・航空会社・公益事業に至るまで、さまざまなサービスや組織がDarculaのターゲットにされているそうです。

Darculaはサイバーセキュリティ企業のNetcraftで働くセキュリティ研究者のOshri Kalfon氏によって2023年夏に初めて文書化されたPhaaS。Darculaは近年サイバー犯罪分野で注目が集まっており、「いくつかの注目すべき事件を引き起こしてきました」とセキュリティ関連メディアのBleepingComputerは指摘しました。

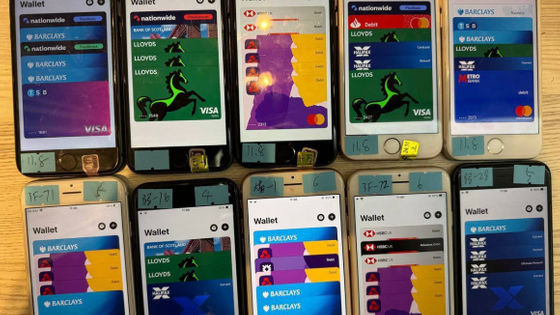

Darculaを用いたサイバー攻撃には、2023年にイギリスのAppleデバイスとAndroidデバイスの両方に対して仕掛けられたメッセージ経由でのフィッシング詐欺や、アメリカ合衆国郵便公社になりすました小包詐欺などがあります。

従来のフィッシング詐欺とは異なり、DarculaはJavaScript、React、Docker、Harborなどの最新テクノロジーを利用しており、攻撃者がDarculaを再インストールせずとも、継続的にアップデートしたり新機能を追加したりすることが可能となります。

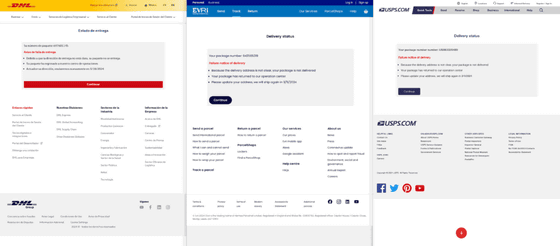

Darculaには100カ国以上のブランドや組織になりすました200以上のテンプレートが用意されており、「ランディングページは高品質で、正しい現地の言語、ロゴ・コンテンツが使用されています」とBleepingComputerは評しました。

Darculaを利用する攻撃者は、なりすますブランド・組織を選択し、対応するフィッシングサイトのテンプレートを選択。続いて、管理ダッシュボードをDocker環境に直接インストールするためのセットアップスクリプトを実行します。

DarculaはオープンソースのコンテナレジストリであるHarborを使用してDockerイメージをホストし、フィッシングサイトはReactを使用して開発されているそうです。

セキュリティ研究者によると、Darculaはフィッシング詐欺用に登録されたドメインをホストするために、「.top」や「.com」といったトップレベルドメインを利用しており、その約3分の1はCloudflareによってサポートされています。

Darculaが利用する2万のドメインは1万1000のIPアドレスにマッピングされており、Netcraftによると「毎日120の新しいドメインが追加されている」とのことです。

DarculaがRCSを利用してターゲットにフィッシングサイトのURLを送信するのは、RCSがエンドツーエンドの暗号化をサポートしており、「安全なメッセージサービス」と認識されているためです。エンドツーエンドの暗号化が施されていても、メッセージ内容に基づいてメッセージをブロックすることはできません。つまり、いくらRCSであってもフィッシング詐欺に誘うメッセージを防ぐことはできません。

SMSは不審な発信源からのメッセージをブロックすることでサイバー犯罪の発生を抑制しようとしているため、「PhaaSがRCSやiMessageといった代替プロトコルに移行する可能性が高い」とNetcraftは指摘しています。

こういったサイバー攻撃に対処するため、Appleは複数の受信者に大量のメッセージを送信するアカウントをブロックし、Googleはroot化されたAndroidデバイスがRCSメッセージを送受信できないようにする制限を導入しました。

Heads up: Users are reporting that the Google Messages app won't let them send or receive RCS messages if the OS is rooted or hasn't passed GMS certification (like most custom ROMs).

— Mishaal Rahman (@MishaalRahman) February 29, 2024

It seems that Google Messages has implemented Play Integrity API attestation checks, so be aware… pic.twitter.com/IwEKJQ0Z2v

ただし、攻撃者は複数のApple IDを作成して、少人数にメッセージを送信することでこの制限を回避しようとしています。

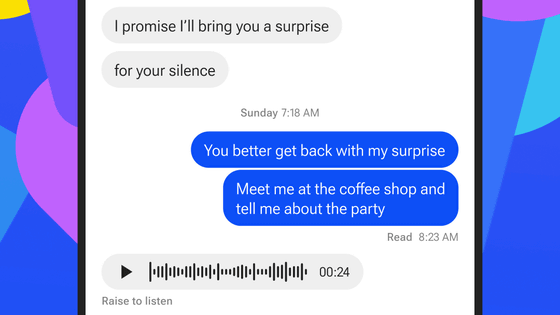

さらに、iMessageには「メッセージに返信した場合にのみメッセージに含まれるURLを利用できるようになる」という安全機能が搭載されています。この安全機能を回避するために、Darculaの利用者は受信者に「Yと返信してください」や「1と返信してください」といったメッセージを送信するそうです。これに対してユーザーが返信すると、メッセージ内のURLが利用可能になるというわけです。

Netcraftは「不正確な文法、スペルミス、過度に魅力的なオファー、緊急行動の呼びかけに注意を払うこと」を推奨しています。

・関連記事

Appleはハードウェアのセキュリティ強化のために自らデバイスのハッキングを行っている - GIGAZINE

iPhone全モデルと2020年以降のMacからパスワードやメールを盗み出す「iLeakage」が報告される、実際に動作するデモ映像もあり - GIGAZINE

iMessageを送信するだけでiPhoneの機密データにアクセスできるゼロデイ脆弱性「Triangulation」の詳細が公開、秘密のハードウェア機能が利用されていたことも明らかに - GIGAZINE

AppleがiPhoneやMac向けに素早くセキュリティアップデートを展開する「緊急セキュリティ対応」をWWDC22での発表以来初めてリリース - GIGAZINE

FBIが銃乱射犯のiPhoneのロックを破った方法が判明、Appleが拒絶したセキュリティ突破はどのようにして行われたのか? - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, セキュリティ, Posted by logu_ii

You can read the machine translated English article Darcula, a service that provides phishin….