200モデル以上のGIGABYTE製マザーボードに「PC起動時にWindowsへマルウェアをインストール可能な欠陥」が存在

GIGABYTE製マザーボードに「Windowsへ任意の実行ファイルをインストール可能にする欠陥」が存在することが判明しました。欠陥は200以上のモデルで確認されており、迅速なファームウェアアップデートが推奨されています。

Supply Chain Risk from Gigabyte App Center Backdoor - Eclypsium | Supply Chain Security for the Modern Enterprise

https://eclypsium.com/blog/supply-chain-risk-from-gigabyte-app-center-backdoor/

GIGABYTE製マザーボードの欠陥を発見したのは、セキュリティ企業「Eclypsium」です。Eclypsiumによると、自動検知システムによってGIGABYTE製マザーボード搭載PC上で「Windowsの起動プロセス中に実行可能ファイルを書き込む動き」が検出されたとのこと。Eclypsiumが実施した詳細分析によって200を超えるモデルで実行可能ファイルの書き込みが可能であることが明らかになりました。

欠陥が存在するマザーボードのUEFIファームウェアには「AEB1671D-019C-4B3B-BA-00-35-A2-E6-28-04-36」というGUIDのボリュームが存在しており、ボリューム内には「8ccbee6f7858ac6b92ce23594c9e2563ebcef59414b5ac13ebebde0c715971b2.bin」という名前の実行ファイルが保存されていました。UEFI内に存在する実行ファイルはWindowsの起動プロセス中に「%SystemRoot%\system32\GigabyteUpdateService.exe」に自動的に書き込まれ、Windowsサービスとして実行される状態だったとのこと。

上記の動作自体はGIGABYTEのアップデートシステムの正常な動作のようにも見えますが、このアップデートシステムは「http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4」「https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4」「https://software-nas/Swhttp/LiveUpdate4」のいずれかにアクセスして実行可能ファイルをダウンロード&実行するように設計されていたとのこと。このうち「http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4」は簡単に改ざんが可能な状態であることに加え、アップデートシステムに検証機能が実装されていないため攻撃者が悪意あるファイルを容易に実行できる状態が生じていました。

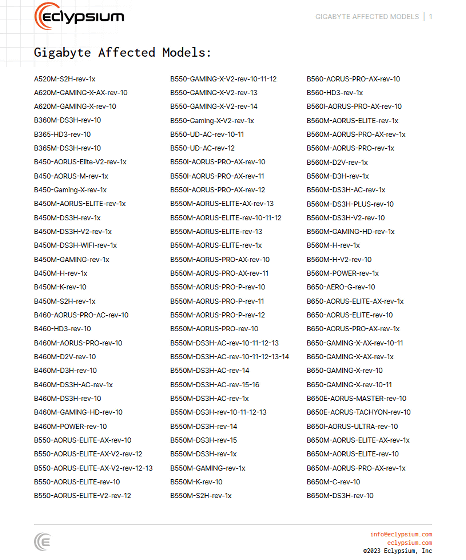

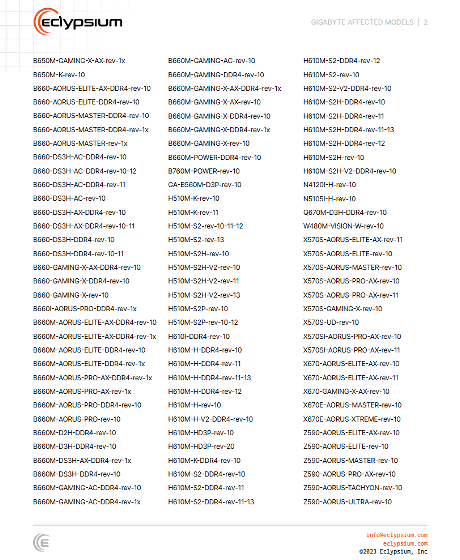

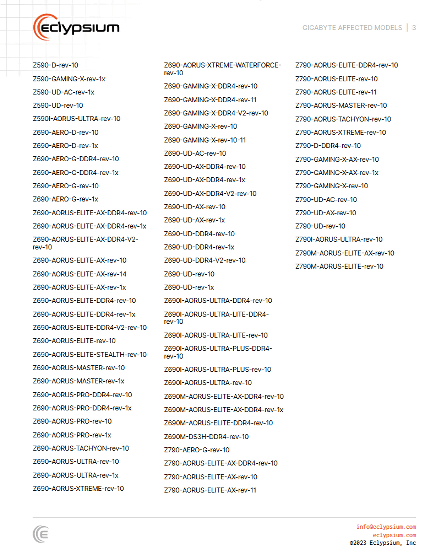

Eclypsiumが公開している(PDFファイル)影響を受けるマザーボードリストには「Intel Z790」「Intel B760」「Intel Z690」「Intel B660」「Intel H610」「AMD X670」「AMD B650」「AMD X570」「AMD B550」といったチップセットを採用したマザーボード200モデル以上が記載されています。

今回発見された欠陥はUEFIファームウェア内に存在するため、Windowsの再インストールを行っても脅威を防ぐことはできません。このため、Eclypsiumは影響を受けるマザーボードの所有者に対して以下の対策を呼びかけています。

・ファームウェアを最新にアップデートする

・UEFI内の「APP Center Download & Install」を無効化する

・BIOSにパスワードを設定する

・「http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4」「https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4」「https://software-nas/Swhttp/LiveUpdate4」をブロックする

なお、問題の実行ファイルが保存されていたボリューム「AEB1671D-019C-4B3B-BA-00-35-A2-E6-28-04-36」がAsrock製のマザーボード「X670E Pro RS」内にも含まれていたという報告もあります。このため、GIGABYTE以外のメーカーのマザーボードにも同様のリスクが存在する可能性があります。

This issue is not specific to Gigabyte, but likely invented by AMI and pushed for downstream OEMs as a "value-add" and "major feature".

— Nikolaj Schlej (@NikolajSchlej) May 31, 2023

Here is a file with the same GUID inside UEFI image for Asrock X670E Pro RS, and it does start a similar "Auto Driver Update" tool using WPBT. https://t.co/3qu5Fi2Fta pic.twitter.com/yrQM78VGoS

・関連記事

MSIがサイバー攻撃の被害を公表、公式はファームウェアおよびBIOSのアップデートについて警告 - GIGAZINE

290モデル以上のMSI製マザーボードでセキュアブートがまったく機能していないことが判明 - GIGAZINE

OSを再インストールしてもストレージを交換しても感染しっぱなしになるUEFIルートキット「CosmicStrand」が登場、ASUSやGIGABYTEのマザーボードが被害に - GIGAZINE

HDD交換後も感染したPCに残るUEFIファームウェアを標的とする中国製マルウェア「MoonBounce」 - GIGAZINE

PCを保護するモジュール「TPM」をハードウェア経由でハッキングしてデータにアクセスできるとの報告 - GIGAZINE

・関連コンテンツ

in ハードウェア, セキュリティ, Posted by log1o_hf

You can read the machine translated English article More than 200 models of GIGABYTE motherb….