GoogleがSamsung製スマートフォンを対象にした「政府機関に支援された攻撃」の詳細を報告

Googleの脅威分析チーム「Threat Analysis Group(TAG)」が、Androidスマートフォンを対象に行われた3種類の攻撃の詳細を報告しました。3種の攻撃はいずれもSamsung製のスマートフォンを対象に実行されていたとのこと。また、同様の調査を実施した民間セキュリティ企業「The Citizen Lab」は、攻撃対象にはトルコに亡命中のエジプトの政治家アイマン・ヌール氏も含まれていたと報告しています。

Protecting Android users from 0-Day attacks

https://blog.google/threat-analysis-group/protecting-android-users-from-0-day-attacks/

Pegasus vs. Predator: Dissident's Doubly-Infected iPhone Reveals Cytrox Mercenary Spyware - The Citizen Lab

https://citizenlab.ca/2021/12/pegasus-vs-predator-dissidents-doubly-infected-iphone-reveals-cytrox-mercenary-spyware/

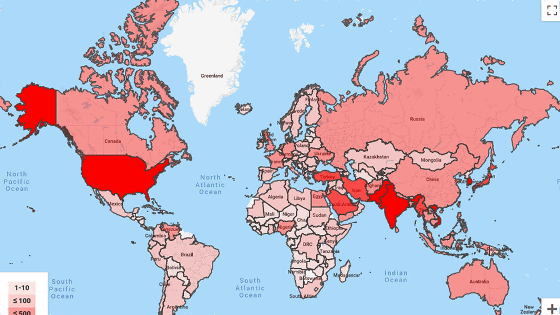

TAGが報告した3種類の攻撃はいずれも「『短縮URLサービスが生成するURLを模倣したURL』をメールで送信する」という手法で実行されました。これらの攻撃は数十人という限られた人々を対象に実行されており、アルメニア・インドネシア・エジプト・ギリシャ・コートジボワール・スペイン・セルビア・マダガスカルの人々を対象とした攻撃が確認されたとのこと。TAGは「攻撃は政府機関に支援されたものであると確信しています」と述べています。

3種類の攻撃は、いずれもスパイウェア「Alien」をAndroidスマートフォンに仕込むというものでした。この「Alien」には音声の録音、アプリの非表示、電子証明書の発行といった機能が含まれており、スパイウェア「Predator」をロードする役割を担っていたとのこと。Googleは攻撃を検知した際に、攻撃対象となったユーザーに「政府が支援する攻撃のアラート」を送信したとされています。

TAGはPredatorの開発元をスパイウェア開発企業「Cytrox」であると主張しています。TAGと同様の調査結果を報告したThe Citizen Labも攻撃にCytroxが関与したことを強調しており、CytroxのCEOを務めるIvo Malinkovksi氏の写真を公開しています。また、The Citizen Labは攻撃対象にエジプト野党の政治家であるアイマン・ヌール氏や亡命中のエジプト人ジャーナリストが含まれていたと報告しています。

攻撃にはChromeの脆弱(ぜいじゃく)性「CVE-2021-37973」「CVE-2021-37976」「CVE-2021-38000」「CVE-2021-38003」とAndroidの脆弱性「CVE-2021-1048」を悪用するエクスプロイトが用いられました。3種類の攻撃の概要は以下の通り。

攻撃1:2021年8月にSamsung Galaxy S21を対象に実行された。Chromeの脆弱性「CVE-2021-38000」を悪用してChromeに攻撃を仕掛け、ユーザーの許可なくSamsung製のブラウザに任意のURLがロードされた。「CVE-2021-38000」を悪用するエクスプロイトがブローカーによって販売されており、複数の攻撃者に悪用されていた。

攻撃2:2021年9月にSamsung Galaxy S10で動作している当時の最新版Chromeを対象に実行された。Chromeのサンドボックスを回避して攻撃が実行された。調査の結果、脆弱性「CVE-2021-37973」と「CVE-2021-37976」が発見された。

攻撃3:2021年10月にSamsung製のAndroidスマートフォンを対象に実行された。Chromeの脆弱性「CVE-2021-38003」とAndroidの脆弱性「CVE-2021-1048」が悪用された。「CVE-2021-1048」はLinuxでは2020年9月に修正されていたものの、セキュリティ問題としてのフラグが付与されていなかったため多くのAndroidベンダーが修正適用を先送りしていた。

TAGは攻撃3のように「修正が遅れている脆弱性」が攻撃者の標的になる事例が多いと述べています。また、報告の最後に「私たちは政府が支援する攻撃者に対してエクスプロイトを提供する30以上のベンダーを追跡しています」とも述べています。

・関連記事

Chromeで悪用事例も確認されたゼロデイ脆弱性を修正するための緊急アップデートが実施される - GIGAZINE

北朝鮮のハッカーグループがChromeのゼロデイ脆弱性「CVE-2022-0609」を悪用していたと判明 - GIGAZINE

Android端末のルート権限を一瞬で奪取するムービーが公開される、Linuxの脆弱性「Dirty Pipe」を用いた攻撃が現実的に - GIGAZINE

Linuxカーネルに特権昇格可能な重大な脆弱性が発見される、Android端末にも影響あり - GIGAZINE

Googleが「ロシア政府系ハッカーがiOSのゼロデイ脆弱性を突いてヨーロッパの政府関係者を攻撃していた」と報告 - GIGAZINE

・関連コンテンツ