オンラインビデオ会議アプリ「Zoom」の暗号化キーの一部が「中国のサーバー」から発行されていると判明、「待機室」機能にも脆弱性アリ

新型コロナウイルスの感染症(COVID-19)の流行が拡大しているため、各国は不要不急の外出を控える勧告を行っており、「自宅勤務」が盛んになっています。そんな自宅勤務に用いられるオンラインビデオ会議アプリの需要が拡大する中、オンラインビデオ会議アプリの1つ「Zoom」で、また新たなセキュリティ&プライバシーの問題が指摘されました。

Move Fast & Roll Your Own Crypto: A Quick Look at the Confidentiality of Zoom Meetings - The Citizen Lab

https://citizenlab.ca/2020/04/move-fast-roll-your-own-crypto-a-quick-look-at-the-confidentiality-of-zoom-meetings/

Zoom’s Flawed Encryption Linked to China

https://theintercept.com/2020/04/03/zooms-encryption-is-not-suited-for-secrets-and-has-surprising-links-to-china-researchers-discover/

Zoomは、これまでにも「許可なくMacのウェブカメラを起動しうる脆弱性」や「ユーザーの許可なくデータをFacebookに送信している」というセキュリティ&プライバシー上の問題が指摘されてきました。以下の記事を読むと、Zoomが問題を複数抱えていたことが理解できます。

セキュリティ&プライバシー関連の問題が相次ぐオンラインビデオ会議アプリの「Zoom」 - GIGAZINE

そんなZoomにまた新たな問題が浮上しました。2020年4月3日、カナダのトロント大学に属するネットワーク中立性とセキュリティなどに関する学術機関Citizen Labが「暗号化キーが中国のサーバーを経由している」「『待機室』機能には脆弱性が存在する」という独自の調査結果を発表しました。

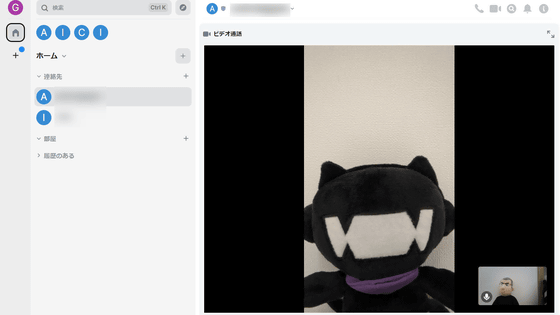

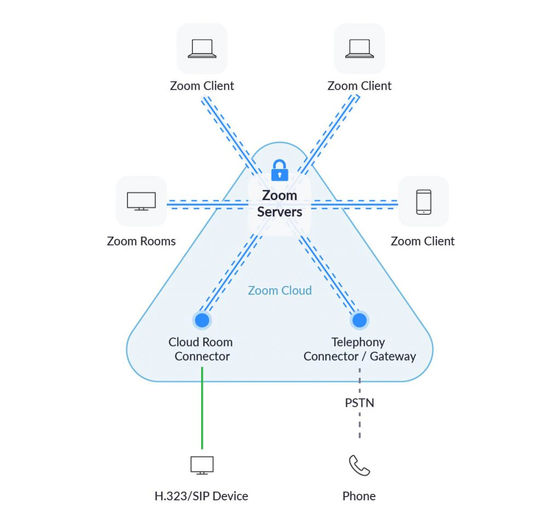

Zoomの公式解説によると、Zoomでオンラインビデオ会議(ミーティング)を開始すると、Zoomのクラウドインフラストラクチャに所属するサーバーが暗号化キーを生成します。ミーティングに参加する各ユーザーには、暗号化システムTransport Layer Security(TLS)を介して同一の暗号化キーが配布されます。

Citizen Labの指摘は、この暗号化キーが「中国のサーバーに保管されている場合がある」というもの。ミーティングの設定次第では、暗号化キーのコピーが「コネクタ」と呼ばれるZoomのサーバーに保管されます。キー管理システムに属するサーバーは73箇所に存在しますが、Citizen Labの調査によるとそのうち5箇所が中国に置かれているとのこと。暗号化キーがどのコネクタサーバーに保管されるかはユーザーの利用地域に寄らないようで、アメリカとカナダに住むCitizen Labの研究者は「明らかに北京にあるコネクタサーバーから暗号化キーが送信された」ことを報告しています。

Citizen Labは、中国でホスティングされているサーバーに暗号化キーが保管された場合、サーバー所有者は中国当局と暗号化キーを共有しなければならないという法的義務があることを指摘。この暗号化キーから、ミーティング内のチャットやビデオを復元することすらできると主張しました。

さらに、Citizen LabはZoomの「暗号化」自体にも脆弱性があると指摘しています。ZoomはAdvanced Encryption Standard(AES)という暗号アルゴリズムのElectronic Codebook(ECB)という暗号化メカニズムを活用していますが、一連の暗号化プロセスに関して「問題が2つある」とCitizen Labは説明。1つ目は、ZoomのAESでは128ビットの鍵長が利用されているという点です。128ビットの鍵長でも十分に安全だと考えられていますが、過去10年間で多くの企業がより安全である256ビットの鍵長に移行しています。

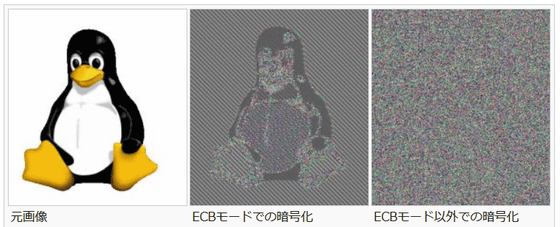

そして2つ目の問題点は、ECBモードの欠陥です。ECBモードは同じ暗号化キーに対して常に同じ暗号化を施すため、暗号化の「パターン」が存在します。以下はECBモードの暗号化を視覚的に解説した画像。ECBモードの暗号化にはパターンが存在するために、ECBモードで暗号化された画像(中央)は元画像(左側)の輪郭を残しています。一方、ECBモード以外のメカニズムで暗号化された画像(右側)は元画像が認識できないほど十分に暗号化が施されます。このようにECBモードによる暗号化はパターンが存在するので、反射攻撃などでパターンを解き明かすことが可能だとCitizen Labhは説明しました。

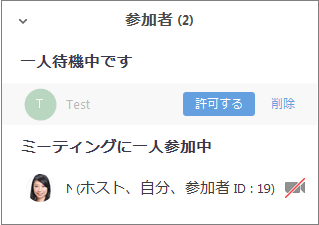

さらに、Citizen LabはZoomの「待機室」機能に脆弱性が存在することも指摘しました。待機室は、ホストがミーティングに参加するユーザーを制御できるという機能。待機室機能を有効化されたミーティングの場合、ミーティングに参加するユーザーはまず「待機室」に入ります。ホストがユーザーを許可してはじめて、ユーザーはミーティングに参加できるという仕組みです。

Citizen Labは、「この待機室機能にセキュリティ上の脆弱性が存在することを発見した」と主張し、Zoomに脆弱性を通知したとのこと。さらに、「悪用を防ぐため」として、「脆弱性の詳細について公開は差し控える」とCitizen Labは記しています。Citizen Labはユーザーに対して、「待機室機能は使わずに、ミーティングにパスワードを付けるだけにとどめておく」ことを推奨しました。

セキュリティ&プライバシー上の懸念に対し、Zoomは公式発表の中で、「政府がユーザーをスパイするために法執行機関を支援するためのツールを特別に作成してはいないし、ユーザーにわからない形でミーティング内容を傍受する手段も存在しない」と述べています。また、Zoomはどれほどのデータを開示するように政府機関に求められたかや、その開示要求に実際どれだけ応じたかについては公表してきませんでした。しかし、インターネットの公益性に関する国際的な非営利団体であるAccess Nowが公開書簡でそれらのデータを公表するように求めたことに応じて、「3カ月以内に透明性レポートを公開する」と約束したとのことです。

問題続出のオンラインビデオ会議ツール「Zoom」が抱える「パスワード問題」と「OSの資格情報を盗まれる脆弱性」が新たに指摘される - GIGAZINE

セキュリティ&プライバシー関連の問題が相次ぐオンラインビデオ会議アプリの「Zoom」 - GIGAZINE

新型コロナウイルス対策の在宅勤務で人気のオンライン会議アプリ「ZOOM」は、Facebookアカウントを持っていない人のデータもFacebookに送信している - GIGAZINE

ビデオ会話ソフト「Zoom」にユーザーの許可なくカメラが有効化される脆弱性が発見される - GIGAZINE

無料で同時1000人・最長6時間のオンライン会議ができる「FreeConferenceCall.com」は専用アプリなしでも音声・ビデオ通話に参加できるリモートワークの強力な味方 - GIGAZINE

・関連コンテンツ

in ソフトウェア, ネットサービス, Posted by darkhorse_log

You can read the machine translated English article It turns out that some of the encryption….