公式サポートのふりをした詐欺サイトと被害者をワンクリックで結ぶスクリプトが登場

インターネット上にはさまざまな詐欺やウイルスなどが存在しますが、公式サイトのテクニカルサポートを装った詐欺サイトが、ワンクリックで電話をかけてしまうポップアップ画面を使った詐欺を働いていることをMicrosoftが発見しています。

New tech support scam launches communication or phone call app – Windows Security blog

https://blogs.technet.microsoft.com/mmpc/2017/11/20/new-tech-support-scam-launches-communication-or-phone-call-app/

New Microsoft tech support scam can turn a user into a victim with one click - TechRepublic

https://www.techrepublic.com/article/new-microsoft-tech-support-scam-can-turn-a-user-into-a-victim-with-one-click/

Microsoft公式による最新のWindows関連セキュリティ情報を伝えるブログ・Windows Security blogが、偽のテクニカルサポートサイトが自動でスマートフォンなどの電話ダイヤルを起動し、サポートに電話をかけさせる新手のインターネット詐欺の存在を明らかにしています。

テクニカルサポートに偽装した詐欺サイトはしばしば存在しますが、これらは訪問者に対してポップアップ画面を表示し続けるなどして、ユーザーが「何か間違えたのかもしれない……」と不安な気持ちになるよう設計されています。このため、最新のウェブブラウザのほとんどはこういった類いのインターネット詐欺に悪用されないよう、ポップアップ画面を複数同時に開けないようにする等の制限を設けています。

しかし、新しく見つかったインターネット詐欺では、表示されたダイアログボックスを1度でも間違えてクリックしてしまうと、即電話がつながり、高価な国際電話料金を支払わなければならなくなります。また、電話相手はサポートを装った詐欺師なので、疑うことなく言われるがままに相手に情報を教えていけば、何かしらのサービス上で使用しているユーザー情報や銀行口座情報を伝えてしまう可能性も十分に考えられます。

Microsoftのセキュリティチームはダイアログボックスをポップアップするのに使用されたコードを解読し、詐欺サイト上で指定されている電話番号を含まないとても単純なJavaScriptを発見します。JavaScriptに特定の電話番号が入っているわけではなく、ウェブページ上の電話番号にワンクリックでかけるように仕向けるスクリプトとなっているので、コピペで誰でも簡単に詐欺行為の仕組みをまねることができます。つまり、今回見つかったスクリプトをテンプレートとして、同様の詐欺を働くサイトが知らない場所で増殖している可能性が高いというわけ。テクノロジー関連メディアのTechRepublicは、このスクリプトはインターネットのブラックマーケット上で販売されているものとみています。

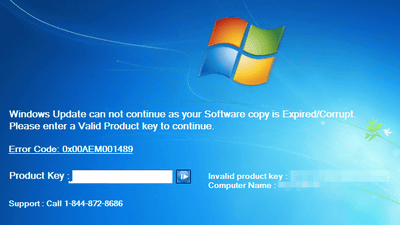

また、このインターネット詐欺はスマートフォン向けに最適化されているようで、サイトはレスポンシブデザインを採用しており、ポップアップ画面も以下のように表示されます。Microsoftは「テクニカルサポート詐欺の脅威がさまざまなプラットフォーム、デバイス、ソフトウェアのユーザーにまで拡大してきたことを示している」と、記しています。

公式サイトのサポートを装った詐欺サイトは複数あります。Appleを装ったものや……

Microsoftを装ったものまでさまざま。サポートサイトでなくとも、通販サイトなどを装えば、ダマされた人から簡単に個人情報などを聞き出すことが可能なので、コピペで簡単に使えるスクリプトは非常に厄介なものと言えそうです。

こういった脅威への対策は至極単純で、表示されているサポートへの電話番号が本当に正しいものか確認するだけでOK。また、MicrosoftのウェブブラウザであるEdgeならば、サポート詐欺をはたらくウェブサイトを自動でブロックしてくれるそうです。

・関連記事

Appleサポートを装って遠隔で画面を乗っ取る詐欺が登場 - GIGAZINE

自分をだました詐欺師に会うためナイジェリアまで訪れた女性 - GIGAZINE

iOSユーザーを標的とした日本語のワンクリック詐欺が登場 - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by logu_ii

You can read the machine translated English article A script that links victims with fraud s….