LinkedInへアクセスする度にPC内が違法に検索されてしまうと主張する調査プロジェクト「BrowserGate」

ビジネス特化型SNSのLinkedInがユーザーのPCにインストールされているソフトウェアを検索して情報を収集していると、調査プロジェクトの「BrowserGate」が指摘しました。BrowserGateによると、収集されたデータはLinkedInのサーバーおよびアメリカとイスラエルのサイバーセキュリティ企業を含む第三者企業に送信されているそうです。

BrowserGate

https://browsergate.eu/

LinkedInの商用ユーザーで構成される団体の「Fairlinked eV」は、LinkedInを利用するビジネスパーソンや企業、プラットフォームに投資している企業、LinkedIn向け製品を開発するツールメーカーを代表して、LinkedInが違法に実施しているスキャン行為の証拠を収集するとしています。Fairlinked eVによる、LinkedInの企業スパイ行為とデータ漏洩スキャンダルを記録して一般市民や規制当局に情報を提供し、それを阻止するために必要な法的措置のための資金を調達することを目的とした調査プロジェクトおよびキャンペーンが「BrowserGate」です。

BrowserGateが公開している調査結果によると、LinkedInのページにアクセスした際、ユーザーのブラウザ上で特定のコードが実行され、インストールされているソフトウェアやブラウザ拡張機能などに関する情報が取得されているとのこと。LinkedInはユーザーがイスラム教徒であることを特定する拡張機能、政治的志向を明らかにする拡張機能、神経発達障害のあるユーザー向けに構築された拡張機能、現在の雇用主がプロフィールを閲覧できるプラットフォーム上で密かに求職活動を行っている人物を暴露する求職ツールなどをスキャンし、特定された個人の宗教的信条、政治的意見、障害、求職活動の状況などを明らかにしているとBrowserGateは指摘しています。

BrowserGateによると、LinkedInはユーザーの実名、勤務先、役職を把握しているため、特定された企業に所属する特定された人物のデータや「どの企業がどの競合製品を使用しているか」などの情報を紐付けている可能性があるそうです。LinkedInは同意も開示も法的根拠も一切示しておらず、プライバシーポリシーにもこれらのスキャンについて一切記載されていないとFairlinked eVは批判しました。

さらにBrowserGateの調査報告では、収集されたデータはLinkedInのサーバーだけでなく、複数の外部企業にも送信されていることが示されています。これにはアメリカとイスラエルの合弁サイバーセキュリティ企業である「HUMAN Security」が含まれているとされていますが、どのような目的でデータが共有されているのかについては明らかになっていません。

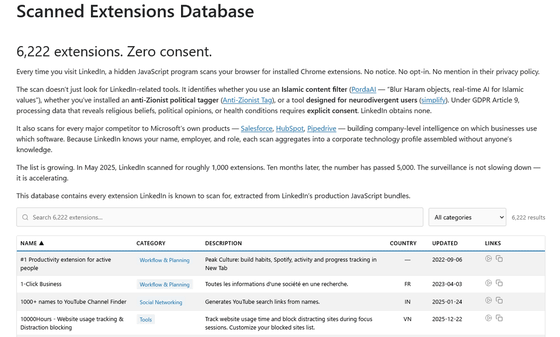

BrowserGateの説明によると、ユーザーがLinkedInを開く度にLinkedInのJavaScriptがインストールされているブラウザ拡張機能のサイレントスキャンが実行され、IDに基づいて数千もの特定の拡張機能を検出し、結果を収集、暗号化してLinkedInのサーバーに送信するとのこと。数千件規模のブラウザ拡張機能の識別情報について「特定の内部ファイルが存在するか」を確認するリクエストを送ることで、ユーザーの環境を判別しているとされています。LinkedInがスキャン対象としていたエントリは2025年12月時点で5459個、2026年2月までに6167個に増加したとBrowserGateは報告しています。どのような拡張機能がスキャンされているかは「スキャンされた拡張機能データベース」から見ることができます。

BrowserGateは以下のページに証拠資料を公開しています。Chromeでlinkedin.comを開き、開発者ツールを開いてJavaScriptバンドルを探した上で任意のChrome拡張機能IDを検索することで、開発者なら誰でも自分のPCで何がスキャンされているか確認できるとのこと。

The Evidence Pack | BrowserGate

https://browsergate.eu/the-evidence-pack/

BrowserGateは、このようなデータ収集がEUの一般データ保護規則(GDPR)やカリフォルニア州の消費者プライバシー法(CCPA)に違反する可能性があると主張しています。特に、拡張機能の情報から宗教・政治・健康状態などの「特別カテゴリの個人データ」が推測可能である場合、明示的な同意なしの処理は違法となる可能性があると指摘されています。

またBrowserGateは「これは単なるプライバシー侵害ではない」と述べており、問題の本質がLinkedIn単体にとどまらないとも指摘しています。同意なしにブラウザ拡張機能をスキャンしているというのは、個人のプライバシーが問題視されることはもちろん、LinkedInには名前や勤務先、役職や部署まで記載されていることから「それはプライバシー侵害ではなく、企業スパイ活動です」とBrowserGateは述べています。

LinkedInが実施しているようなスキャン技術は不正利用対策やボット検知の目的で用いられるケースもあり、LinkedIn側がどのような目的でこの仕組みを導入しているのかについては記事作成時点では明確な説明はありません。実際にソーシャルニュースサイトのHacker Newsでは「スキャン自体は問題があることだとは思いますが、広告コードを掲載しているほとんどのウェブサイトではこのような挙動が見られるため、過剰にあおるようなBrowserGateの表現には異議を唱えたいです」と指摘するユーザーもいます。BrowserGateはユーザー側にできる対応として、LinkedInがスキャンしているツールをデータベースから検索したり、LinkedInからデータ提供を依頼したり、データ保護機関に苦情を申し立てたりといった行動を推奨しています。BrowserGateは今後も調査を継続するとしており、規制当局の対応やLinkedInの公式回答が注目されています。

・関連記事

LinkedInで認証バッジを手に入れるために提出したパスポートや顔写真のデータはどこへ行くのか? - GIGAZINE

ビジネスSNSのLinkedInがトランスジェンダーをヘイトスピーチから保護する文言をポリシーからひっそり削除 - GIGAZINE

LinkedInがアイルランドデータ保護委員会から510億円の罰金を科される、ターゲット広告目的のデータ取り扱いでGDPRに準拠せず - GIGAZINE

LinkedInが同意なしで勝手にユーザーデータを生成AIのトレーニングに使っていたことが判明 - GIGAZINE

「LinkedIn」の9割のユーザーに相当する7億人分のデータがダークウェブで販売されていることが判明 - GIGAZINE

・関連コンテンツ

in ネットサービス, セキュリティ, Posted by log1e_dh

You can read the machine translated English article BrowserGate is a research project that c….