Samsung端末やPixelシリーズなど多数のスマホに使用されている「Mali GPU」に複数の脆弱性がありパッチが未適用になっているとの指摘

GoogleやSamsungなどのスマートフォンで採用されているARM製GPU「Mali」に、カーネルメモリの破損につながる可能性があるものなど複数の脆弱(ぜいじゃく)性が指摘されています。脆弱性を発見したのはGoogleのセキュリティアナリストチーム・Project Zeroで、2022年6月と7月にARMに対して報告を行い、ARMは修正対応を行いましたが、スマートフォンベンダーがセキュリティパッチを適用していないとのことです。

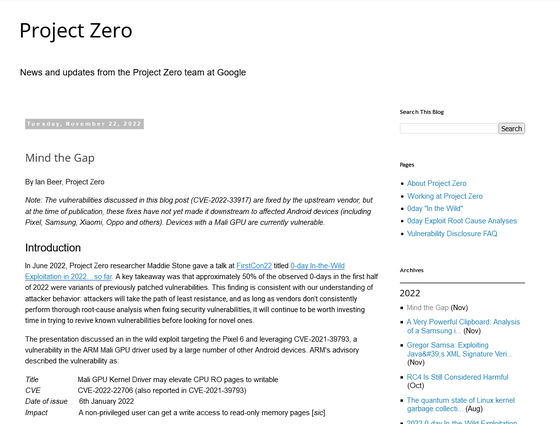

Project Zero: Mind the Gap

https://googleprojectzero.blogspot.com/2022/11/mind-the-gap.html

Mali security flaws affect millions of Samsung phones with Exynos - SamMobile

https://www.sammobile.com/news/mali-security-flaws-affect-millions-of-samsung-phones-exynos/

Google says Google and other Android manufacturers haven't patched security flaws | Engadget

https://www.engadget.com/google-arm-android-phones-security-flaw-mali-gpu-samsung-oppo-xiaomi-183029261.html

脆弱性を発見したのはProject Zeroの研究者、ジャン・ホーン氏。きっかけは同僚のマディ・ストーン氏が2022年6月に行われたセキュリティカンファレンス・FIRST Conference 2022で講演を行うにあたり、内部プレビューを行ったことです。

講演内容から、低レベルのメモリ管理コードに依存する脆弱性に関する記述が気になったホーン氏は、Maliのドライバーの監査を開始。3週間でカーネルメモリの破損につながる脆弱性と物理メモリアドレスがユーザー空間に開示される脆弱性など5つの脆弱性を見つけました。

Project Zeroはこれら5つの脆弱性を2022年6月から7月にかけてARMに報告。ARMは7月から8月にかけてすみやかに対応を行い、「CVE-2022-36449」として情報を開示し、対応するパッチを公開しました。

Mali GPU Driver Vulnerabilities

https://developer.arm.com/Arm Security Center/Mali GPU Driver Vulnerabilities

しかし、テストを行ったところ、該当するデバイスは引き続き問題に対して脆弱だったとのこと。これはGoogleやSamsung、Xiaomiなどのベンダーがパッチを提供していないためで、Project Zeroでは「企業は警戒を怠らず、上流の情報源を細かく追跡し、できるだけ早く完全なパッチをユーザーに提供するために最善を尽くすべきです」と述べています。

・関連記事

Googleの脆弱性対策チームが発見した「非常に洗練されたサイバー攻撃」の手法とは? - GIGAZINE

Googleの脆弱性発見チーム「Project Zero」が開示ポリシーを変更、パッチ適用までの猶予が設けられる - GIGAZINE

Googleの脆弱性発見チーム「Project Zero」は「ベンダーへの脆弱性報告」に頭を悩ませている - GIGAZINE

・関連コンテンツ