1億台以上のフォルクスワーゲンなどのドアロックが解錠される新たなセキュリティの脆弱性が判明

By Todd Nappe

セキュリティ専門家が実施した調査により、1995年以降に販売された自動車の一部が搭載しているワイヤレスロックのシステムに脆弱性が見つかっています。対象となる車両は全世界で販売されたとみられる1億台以上の自動車で、中でもフォルクスワーゲン(VW)製の1億台もの車両が含まれていることがわかっています。

A New Wireless Hack Can Unlock 100 Million Volkswagens | WIRED

https://www.wired.com/2016/08/oh-good-new-hack-can-unlock-100-million-volkswagens/

Almost every Volkswagen sold since 1995 can be unlocked with an Arduino | Ars Technica

http://arstechnica.com/cars/2016/08/hackers-use-arduino-to-unlock-100-million-volkswagens/

この事実は、イギリス・バーミンガム大学のコンピューター・サイエンティストであるFlavio Garcia氏と研究チームがリバースエンジニアリングをもとに明らかにしたもので、2種類の脆弱性が見つかっているとのこと。

1つめの脆弱性は、VWが1995年以降に販売したほぼ全ての自動車に関わるもので、対象となる車両はじつに1億台にものぼります。この脆弱性は、車両のドアのカギをワイヤレスで施錠・解錠するワイヤレスドアロックシステムで見つかったもので、信号を盗聴することで第三者が自由にドアロックを操作できるようになるとのこと。

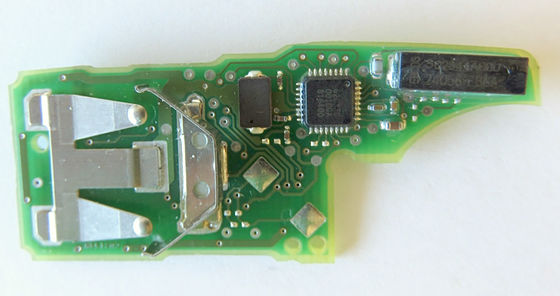

研究チームはVWの車両で使われているワイヤレスキーをリバースエンジニアリングすることで、暗号化通信を復号するための暗号鍵の値を割り出すことに成功。この暗号鍵は全ての車両に共通して使用されているものであるため、実に1億台にも及ぶ車両が危険に晒される可能性があるとしています。

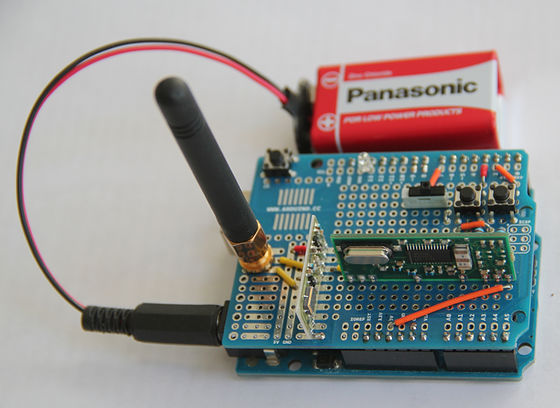

ただし、単に暗号鍵が判明しただけではワイヤレスロックを操作することはできません。そこで用いられるのが、Arduinoをもとにした受信・送信機です。このデバイスはワイヤレスキーが発する電波を「盗聴」することで信号を模倣することができ、さらにワイヤレスキーを装って信号を発することで、ドアの施錠・解錠を行ってしまうことが可能になるというものです。

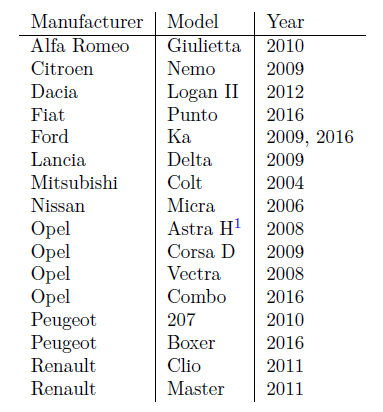

もうひとつの脆弱性はVW以外のメーカーにも及ぶもので、IDタグ規格の1つである「HiTag2」の暗号技術を解読することで乗っ取りが可能になるというもの。こちらもワイヤレスキーの電波を盗聴するための装置が必要ではありますが、数種類が存在する信号を読み込ませることで、わずか1分以内で暗号を解読し、偽装した信号でドアロックを操作することが可能になるとのこと。この脆弱性を持っていると見られるのは以下の車両で、アルファロメオやシトロエン、ルーマニアのメーカーであるダチア、フィアットなどが主なものですが、中にはミツビシの2004年型「コルト」や、ニッサンの2006年型「マイクラ (日本名:マーチ)」なども記載されています。

技術的な詳細はほとんど明らかにはされていないのですが、ひとたびこの技術が悪用されると数多くの車両が影響を受けるという意味で重大な脆弱性と判断せざるを得ない内容です。可能性が低いとはいえ、実際に影響を受ける可能性が存在することが判明した以上、対象となる車両を所有している場合はメーカーに問い合わせるなど、何らかの対応策を検討するのも防御策の1つといえそうです。

・関連記事

スマホの通信を乗っ取って自動車を解錠してエンジンをかける脆弱性が発覚、GMはすでに対処済みを発表 - GIGAZINE

スマートキーをハックして遠隔チームプレイで手際よく高級車を盗み出す驚愕の手口が明らかに - GIGAZINE

ジープをハッキングして乗っ取ったハッカーがまたもやハッキングに成功、今度はハンドルを操作して脱輪に「成功」 - GIGAZINE

「三菱アウトランダーPHEV」にスマートフォンアプリとの通信を乗っ取られる危険性 - GIGAZINE

地球の裏側にあるニッサン車をアプリの脆弱性を突いて乗っ取りに成功するムービー - GIGAZINE

・関連コンテンツ

in ハードウェア, ソフトウェア, 乗り物, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article More than 100 million Volkswagen door lo….