マルウェアの次の狙いはパスワードマネージャー、IBMの考える解決策とは

By Pierre Lecourt

各社が提供しているパスワードマネージャーは、安全なインターネット・アクセスを確保できるシンプルな解決策とされており、ユーザーは強力なマスターパスワードを1つ設定するだけで、全てのウェブサイトへ簡単にアクセスできるようになります。さらに、サービスごとに「登録デバイス」「暗証カード」のような物理的認証や、「ソフトウェア証明書」「デジタル署名」を要求することでユーザーを判別する「追加認証システム」を採用するサービスも増加していますが、これらのコンビネーションを突破するマルウェアが、サイバー犯罪防止に取り組むIBM Trusteerの調査で見つかりました。

Cybercriminals Use Citadel to Compromise Password Management and Authentication Solutions

http://securityintelligence.com/cybercriminals-use-citadel-compromise-password-management-authentication-solutions/

◆世界中で500台に1台のPCに感染しているマルウェア「Citadel」

IBM Trusteerによると、パスワードマネージャーや追加認証を突破する精巧なマルウェアが登場しており、そのマルウェアはすでに全世界で何百万人ものPCに感染済みの「Citadel」と呼ばれるトロイの木馬マルウェアの新しい機能であるとのこと。

Citadelに感染したマシンは、C&Cサーバへの通信チャンネルを開いてマルウェアを登録します。その後マルウェアが環境設定ファイルにアクセスすることで、「さまざまな情報のキャプチャ」「あらゆる機能の実行」などを可能にするだけでなく、既存のC&Cサーバを代替サーバに置き換えて、新しいC&Cサーバからマシンのコントロールを可能にするとのこと。そのため、マルウェアがC&Cサーバと通信している限り、環境設定ファイルの情報が更新されても情報を得ることができるわけです。

IBM Trusteerでは、世界中のCitadelの感染率を平均すると、500台に1台がCitadelに感染することになることが分かっています。既に何百万台ものPCがCitadelに感染しているため、アタッカーは簡単に感染したマシンへ攻撃を仕掛けることが可能であるとのこと。また、Citadelはほとんどのセキュリティシステムに検知されないため、使っていないPCであっても気付かれていない場合が多く、再度ユーザーが使い始めれば再稼働できるようになっています。

◆Citadelの新しい構成がパスワードマネージャーを突破する仕組み

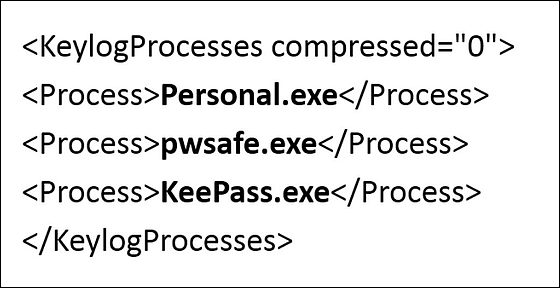

Citadelの研究を続けていたIBM Trusteerは、パスワードマネージャーおよび認証プロセスを攻撃するためのCitadelの新しい構成を発見。IBM Trusteerが実際にCitadelに感染しているマシンから見つけたのは、以下のプロセスが実行されている時にキーロギングを行う、というものでした。

「Personal.exe」は「neXus Personal Security Client」に属するプロセスで、認証情報によって安全に金融取引・eコマース・その他セキュリティ依存サービスなどを実行するためのもの。安全なログインを可能にする暗号化されたミドルウェアや、共通アプリケーションの使用に使われており、インターネットプロバイダ企業なども使用するプロセス。

「PWsafe.exe」はオープンソースのパスワードデータベースユーティリティ「Password Safe」のプロセスで、「KeePass.exe」はオープンソースのパスワードマネージャー「KeePass」に関するプロセス。キーロギングによってマスターパスワードを保存されてしまうため、ハッカーに全リストへのアクセスを許可してしまうというわけです。

By Robbert van der Steeg

なお、IBM TrusteerはCitadelに感染したマシンの入手に成功しており、環境設定ファイルを分析した結果、ハッカーがウェブサーバをC&Cサーバーとして使っていたことが分かりました。しかし、研究所へサンプルが届いた時点でC&Cファイルがサーバーから取り除かれていたため、ハッカーの背景やターゲット層を探ることはできなかったとのこと。

◆IBM Trusteerの結論

IBMは、2016年までにリソースへのアクセスのための「パスワード」自体が撤廃されると予想しており、IDやパスワードの代わりに「顔認証」「虹彩認証」「音声データ」「DNA情報」といった生物学的測定データが使われるようになるとのことです。パスワード認証システムが撤廃されるまでは、検知精度の高いセキュリティシステムを使って、Citadelに感染していないマシンを使う必要があり、neXus Personal Security Client、Password Safe、KeePassの使用を控えるべきです。

また、PCに限らず、AndroidデバイスではLastPassやKeePassDroidをはじめとしたパスワードマネージャーアプリがClipCasterのようなアプリでデータ傍受が可能であると報じられていることもあるので、使用するパスワードマネージャーは慎重に選ぶ必要があります。

Using a password manager on Android? It may be wide open to sniffing attacks | Ars Technica

http://arstechnica.com/security/2014/11/using-a-password-manager-on-android-it-may-be-wide-open-to-sniffing-attacks/

・関連記事

無料でPC内を監視しているスパイウェアを誰でもすぐ簡単に発見できる「DETEKT」 - GIGAZINE

iOS 8から「1Password」が指紋認証に対応、Twitterなどのログインも簡単に - GIGAZINE

2008年から延々とPCの中に潜み続ける高性能スパイウェア「Regin」 - GIGAZINE

身代金を払うことなく「CryptoLocker」に暗号化されたファイルを無料で復元できるネットサービスが登場 - GIGAZINE

iPhone 5sの指紋認証「TouchID」を突破する方法が判明 - GIGAZINE

無料でiOS/Android/PC/Macで使用可能なパスワード&クレカ管理ソフト「Dashlane Password Manager」 - GIGAZINE

・関連コンテンツ